Activer les connexions Okta SSO avec votre compte OVHcloud

Objectif

Vous pouvez utiliser l'authentification SSO (Single Sign-On) pour vous connecter à votre compte OVHcloud. Pour activer ces connexions, votre compte et vos comptes Okta doivent être configurés à l'aide de SAML (Security Assertion Markup Language).

Ce guide vous explique comment associer votre compte OVHcloud à un service Okta externe.

Prérequis

- Être administrateur d'un service Okta

- Disposer d'un compte OVHcloud

Accès à l'espace client OVHcloud

- Lien direct : SSO SAML

- Pour y accéder :

Identité, Sécurité & Opérations>Utilisateurs>Connexion SSO

En pratique

Afin qu’un prestataire de services (par exemple, votre compte OVHcloud) établisse une connexion SSO avec un fournisseur d'identité (par exemple, votre service Okta), l’essentiel est d’établir une relation de confiance mutuelle en enregistrant la connexion SSO dans les deux services.

Enregistrer OVHcloud auprès d'Okta

Votre service Okta agit en tant que fournisseur d'identité. Les demandes d'authentification de votre compte OVHcloud ne seront acceptées que si vous l'avez préalablement déclaré comme organisme tiers de confiance.

Cela signifie qu'il doit être ajouté en tant qu'Application.

Connectez-vous à l'interface d'administration d'Okta avec votre compte administrateur.

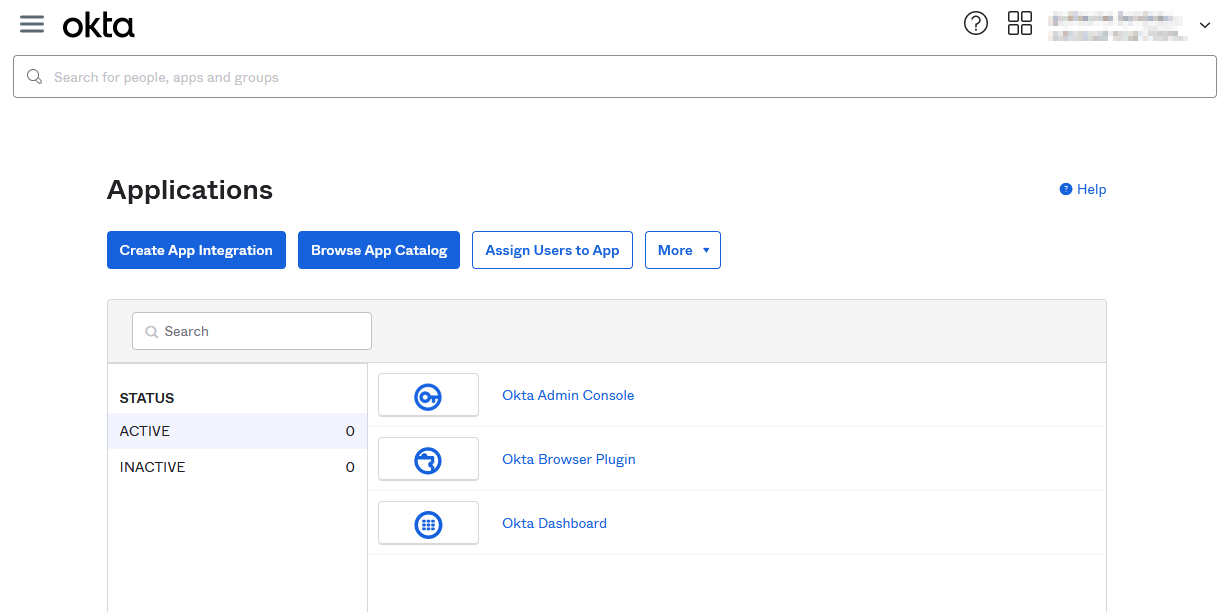

Rendez-vous dans Applications puis de nouveau dans Applications.

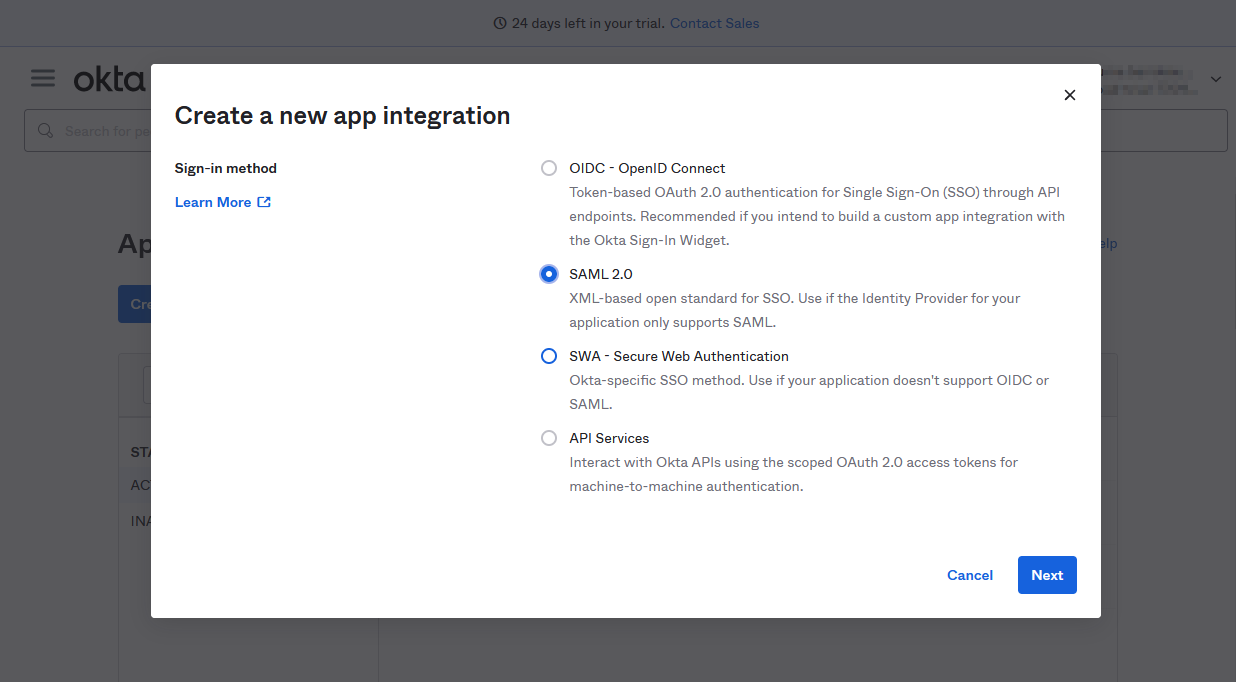

Cliquez sur Create App Integration et sélectionnez SAML 2.0.

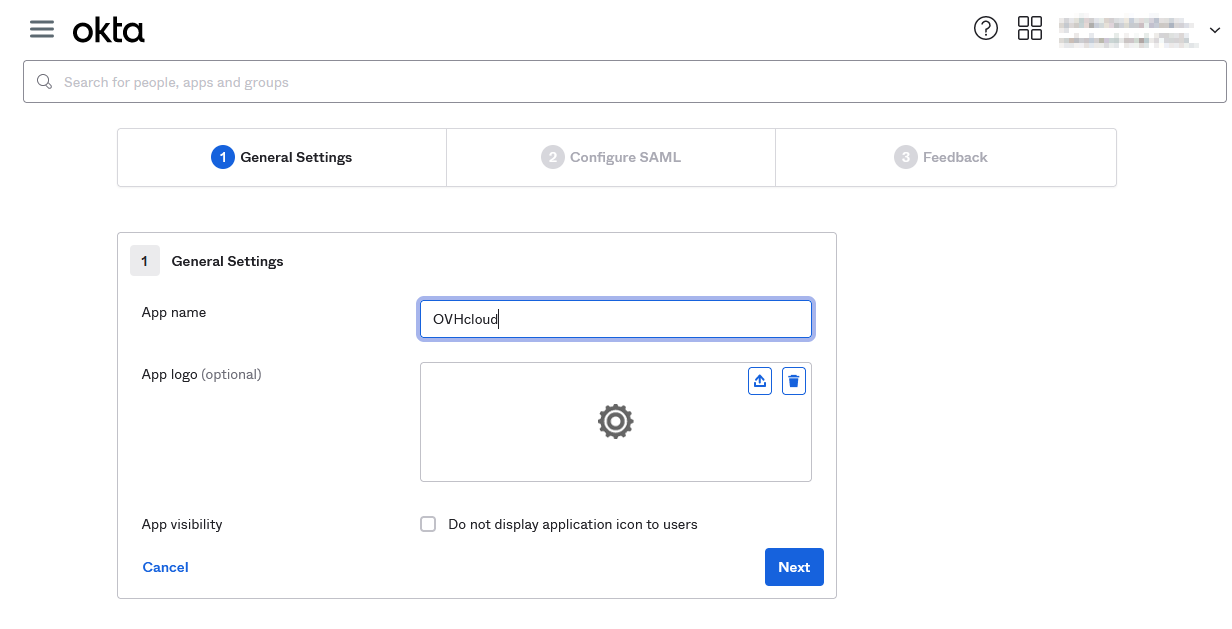

À l'étape « General Settings », ajoutez un nom pour cette application, OVHcloud par exemple, et un logo si vous le souhaitez. Cliquez sur Next.

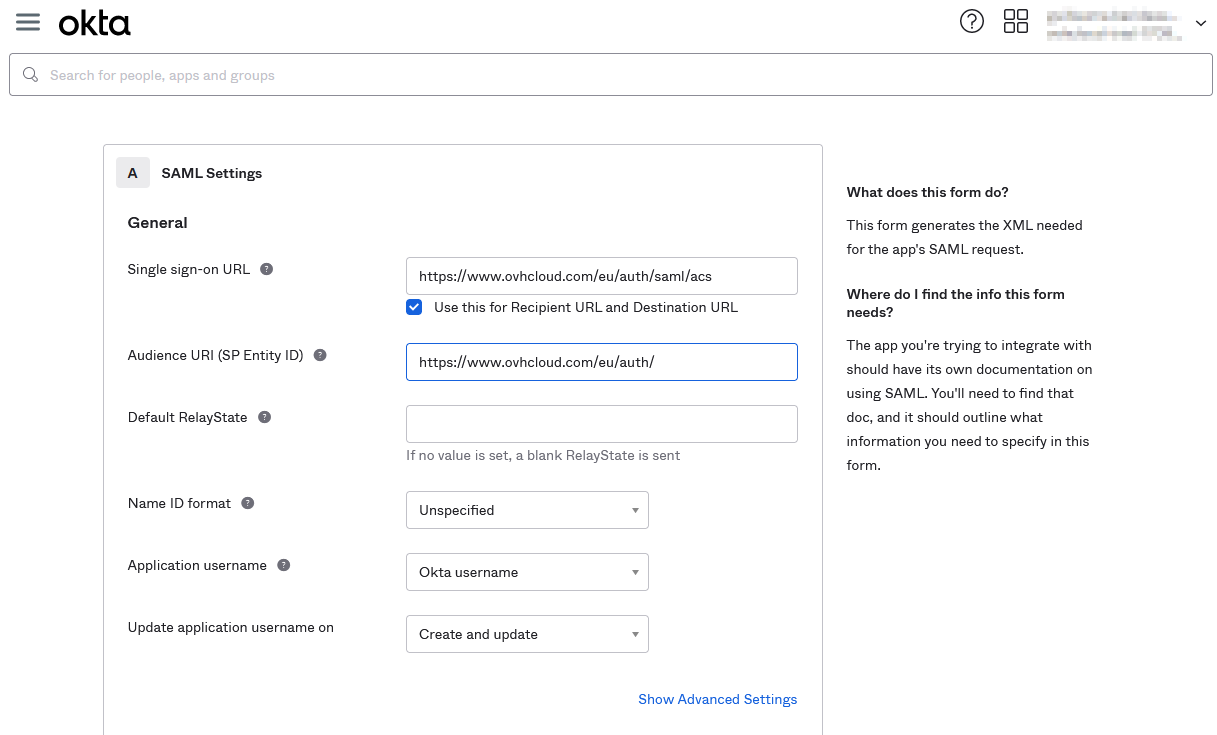

À l'étape « Configure SAML », complétez les champs Single sign-on URL et Audience URI avec les valeurs de votre région :

- Région UE : URL d'authentification unique :

https://www.ovhcloud.com/eu/auth/saml/acset Audience URI :https://www.ovhcloud.com/eu/auth/ - Région CA : URL d'authentification unique :

https://www.ovhcloud.com/ca/auth/saml/acset Audience URI :https://www.ovhcloud.com/ca/auth/

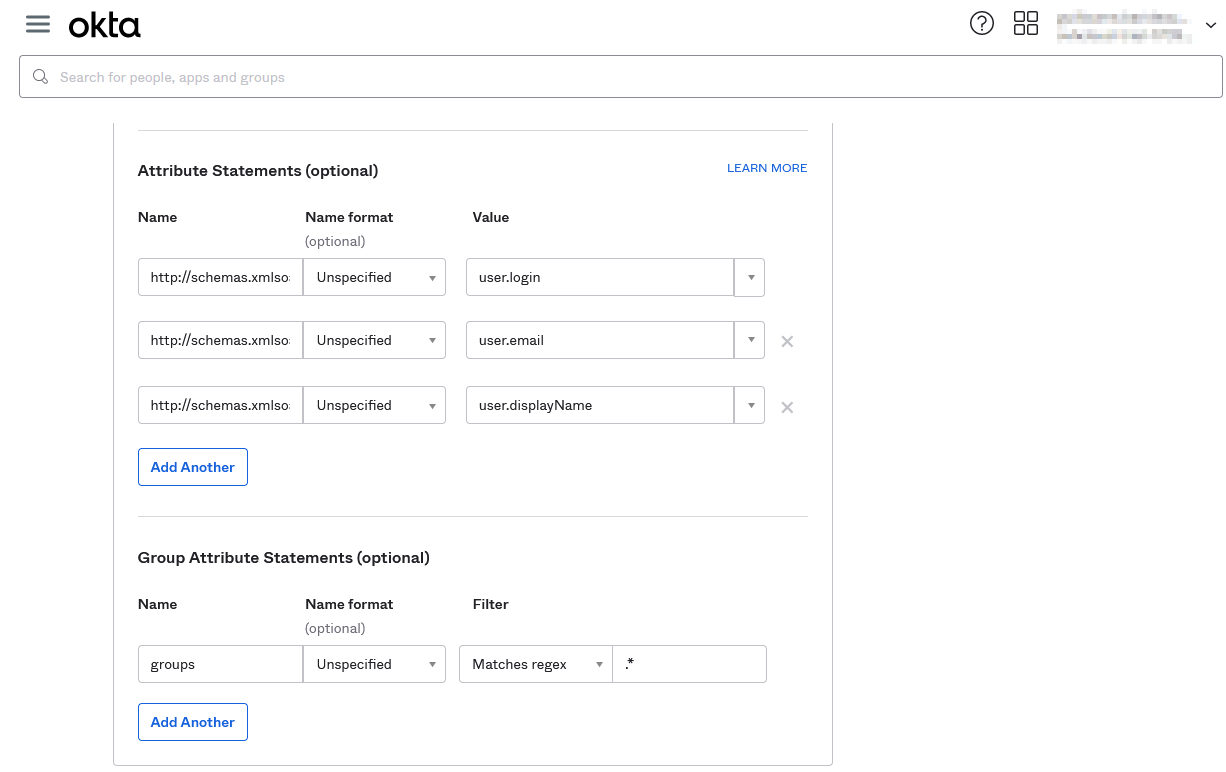

Définissez ensuite les Attribute Statements :

- Name :

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upnet Value :user.login - Name :

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddresset Value :user.email - Name :

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameet Value :user.displayName

Définissez les Group Attribute Statements :

- Name :

groupset Filter:Matches regex:.*(Adaptez le filtre si vous souhaitez être plus précis)

Cliquez sur Next.

À l'étape « Feedback », sélectionnez l'option en fonction et cliquez sur Finish.

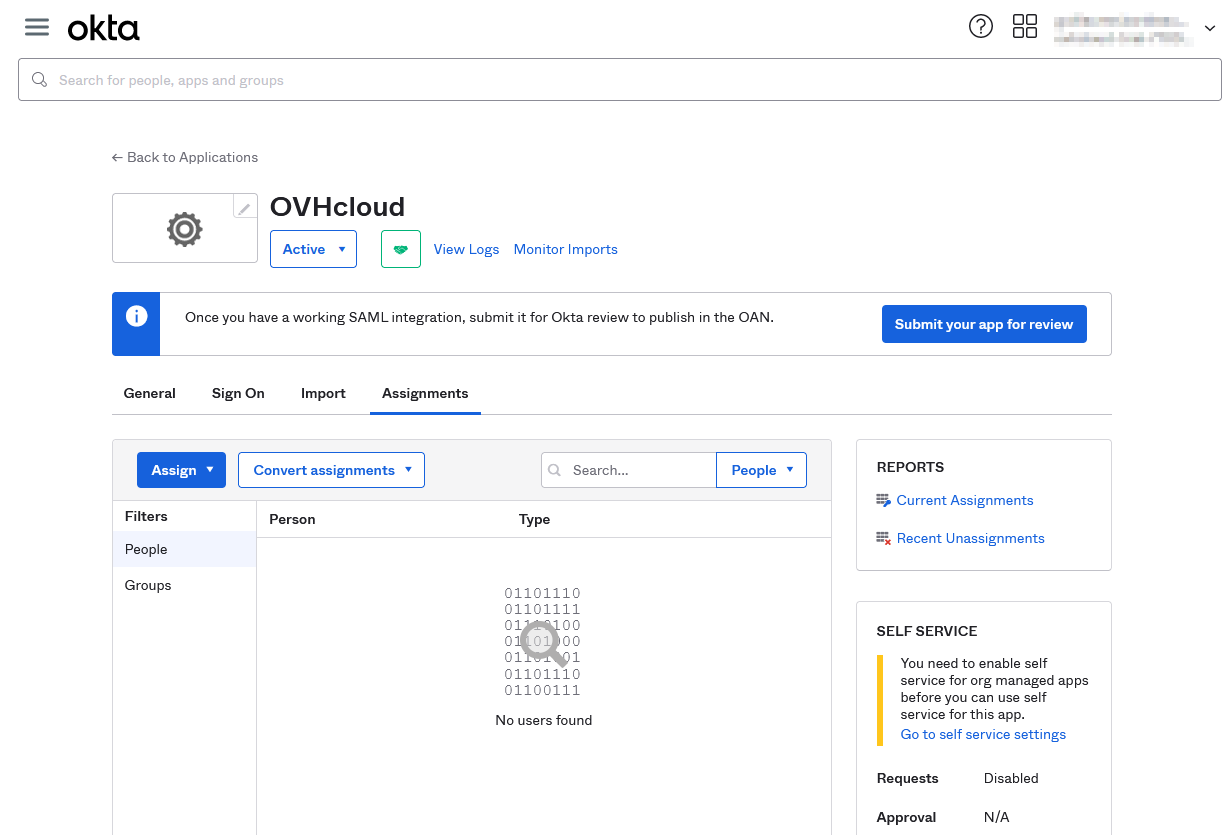

Ouvrez ensuite l'application, accédez à l'onglet Sign On et affectez des utilisateurs ou des groupes à l'application.

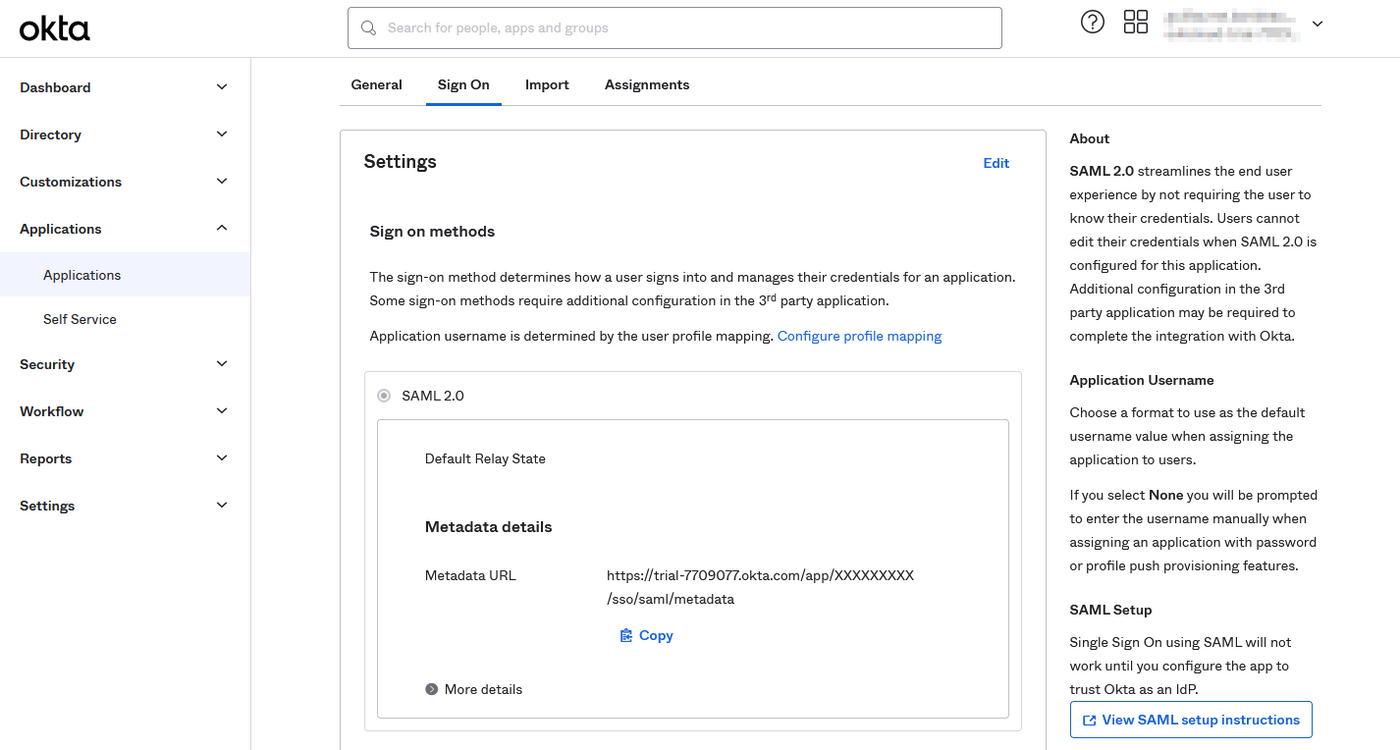

Avant de passer à la section suivante, rendez-vous dans l'onglet Sign On, accédez à Metadata URL et enregistrez le fichier XML fourni.

Votre service Okta fait désormais confiance à OVHcloud en tant que prestataire de services. L'étape suivante consiste à vous assurer que le compte OVHcloud fait confiance à votre Okta en tant que fournisseur d'identité.

Enregistrer Okta sur le compte OVHcloud et configurer la connexion

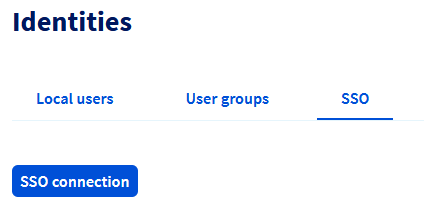

Pour ajouter Okta en tant que fournisseur d'identité de confiance, vous devez fournir les métadonnées du fournisseur d'identité. Ouvrez la page SAML SSO et cliquez sur le bouton Connexion SSO.

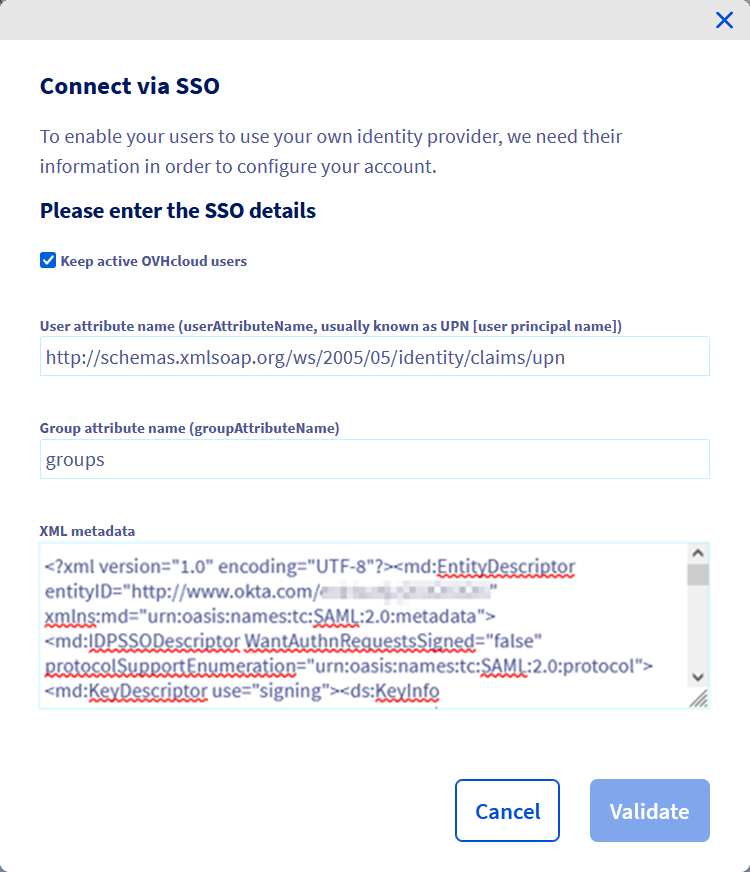

Renseignez les métadonnées XML de votre service Okta. Complétez le champ « Nom d'attribut d'utilisateur » avec la valeur http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upn et le champ « Nom d'attribut de groupe » avec la valeur groups. Cliquez sur Confirmer.

Il est possible de conserver les utilisateurs locaux en cochant la case Conserver les utilisateurs OVHcloud actifs.

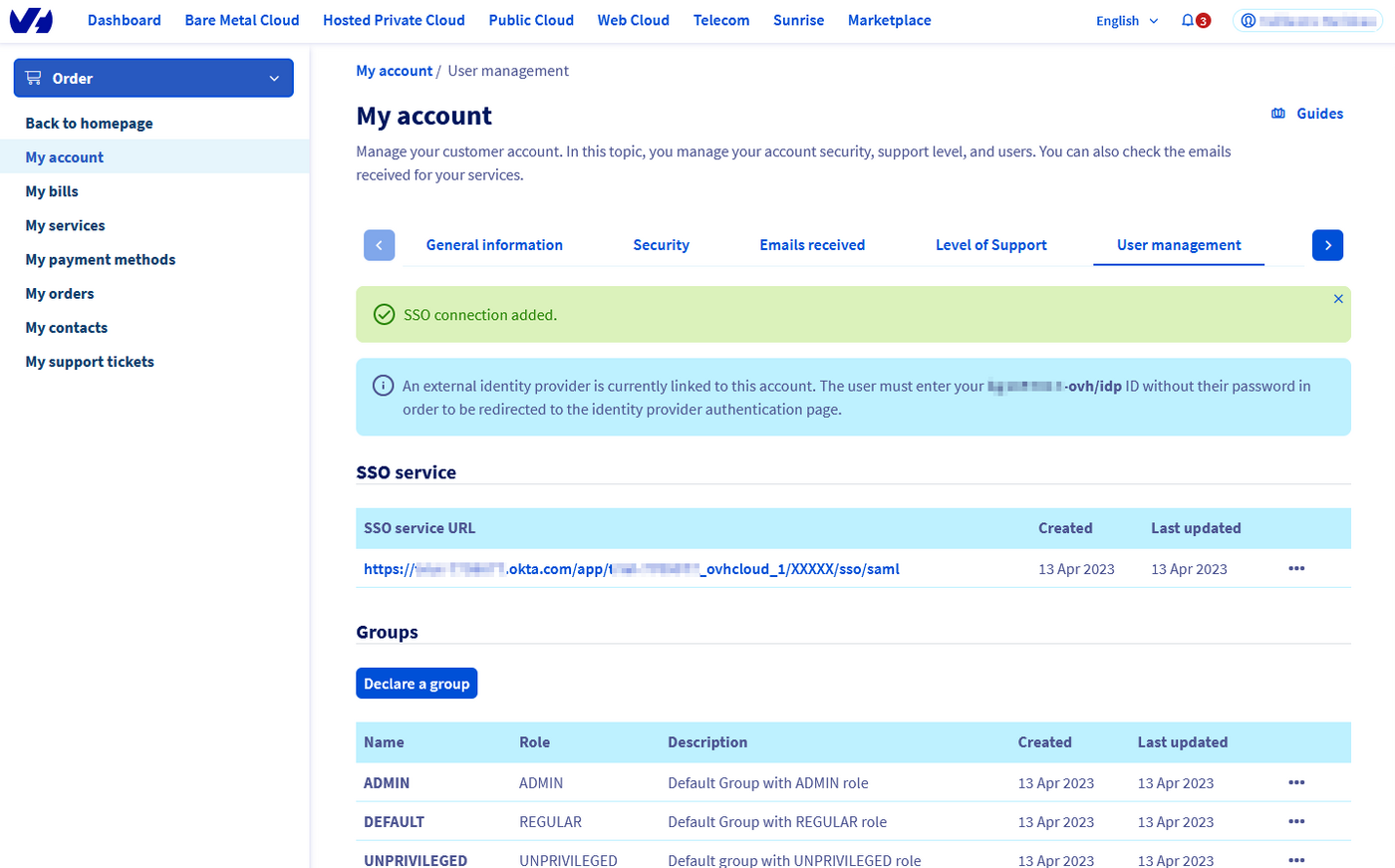

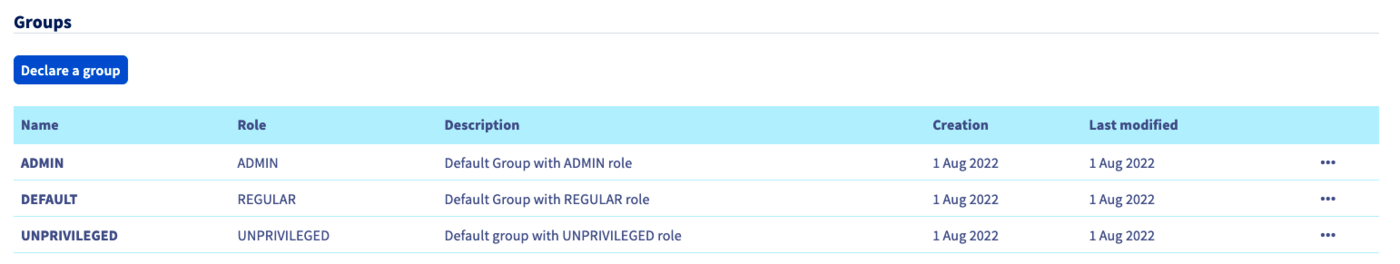

Vous devez maintenant retrouver votre Okta en tant que fournisseur d'identité, ainsi que les groupes par défaut.

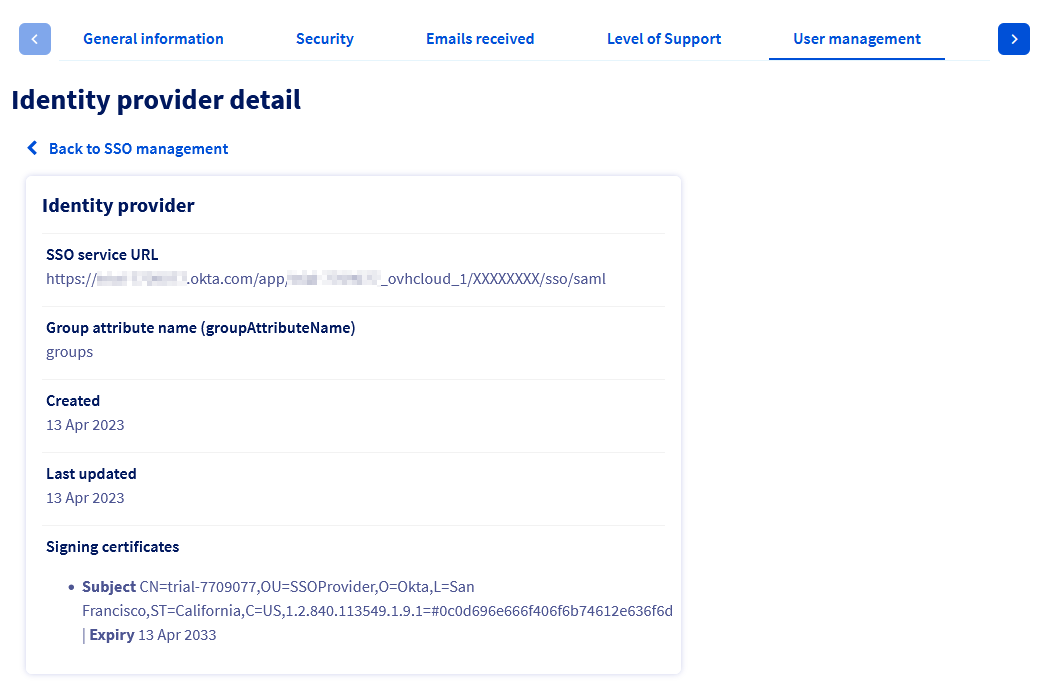

Pour plus d'informations, cliquez sur le lien sous « URL du service SSO ».

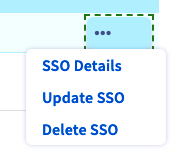

Le bouton ... permet de mettre à jour ou de supprimer le SSO, et d'en consulter les détails.

Votre service Okta est désormais considéré comme un fournisseur d'identité de confiance. Cependant, vous devez tout de même ajouter des groupes à votre compte OVHcloud.

Si vous essayez à ce stade de vous connecter via SSO, un message d'erreur Not in valid groups s'affichera probablement.

En effet, votre compte OVHcloud vérifie si l'utilisateur s'authentifiant appartient à un groupe existant sur le compte.

Vous devez à présent attribuer des rôles aux groupes d'utilisateurs Okta chez OVHcloud. Dans le cas contraire, votre compte OVHcloud ne sait pas ce que l'utilisateur est autorisé à faire et, par défaut, aucun droit n'est attribué.

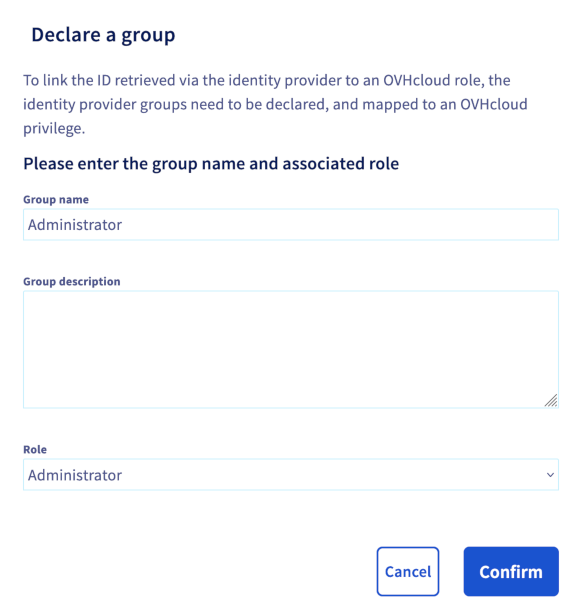

Dans la section Identités, ouvrez l'onglet Groupes d'utilisateurs. Cliquez ensuite sur le bouton Déclarer un groupe et remplissez les champs :

- Group name : Nom du groupe dans Okta

- Role : Niveau de droits accordés à ce groupe

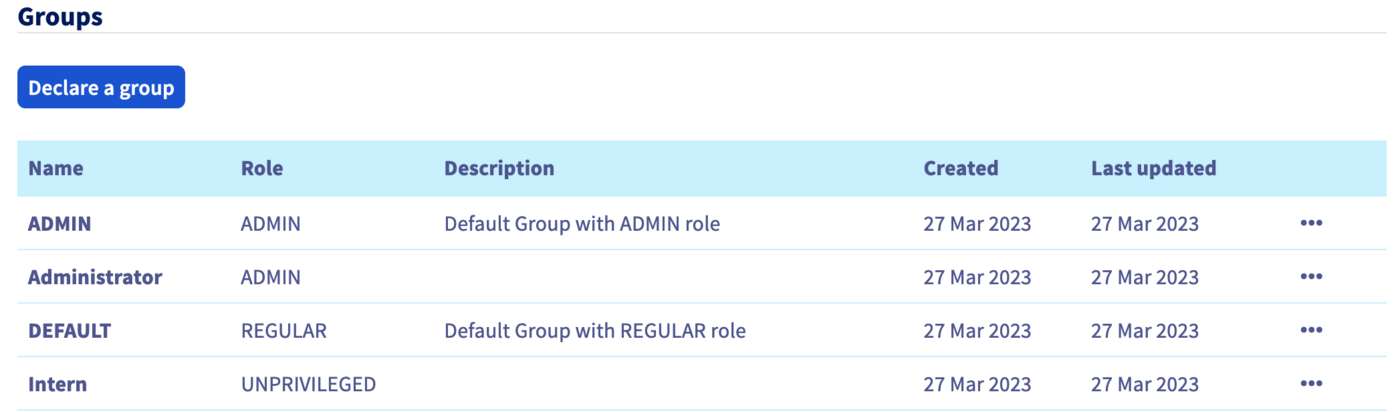

Vous pourrez ensuite vérifier que le groupe est ajouté à votre compte OVHcloud dans la section « Groupes » :

Lorsque vous vous connecterez ultérieurement avec un utilisateur du groupe Intern, votre compte OVHcloud reconnaîtra que l'utilisateur a le rôle "UNPRIVILEGED" spécifié par son groupe.

Attention, si vous donnez le privilège Aucun, il sera nécessaire d'attribuer des droits à ce groupe via les politiques IAM

Vous pourrez ensuite vous déconnecter de votre compte et vous reconnecter avec votre Okta en tant que fournisseur d'identité.

Connexion via SSO

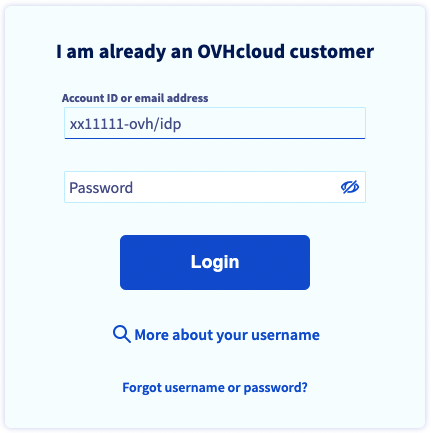

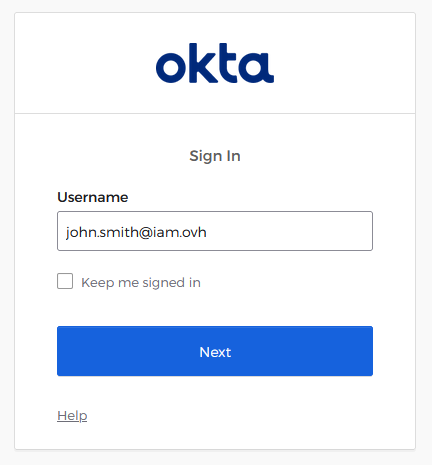

Sur la page d'identification OVHcloud, renseignez votre identifiant suivi de /idp sans mot de passe et cliquez sur le bouton Connexion.

Vous serez ensuite redirigé vers votre page de connexion à Okta. Entrez l'identifiant et le mot de passe d'un utilisateur de votre Okta, puis cliquez sur le bouton Sign in .

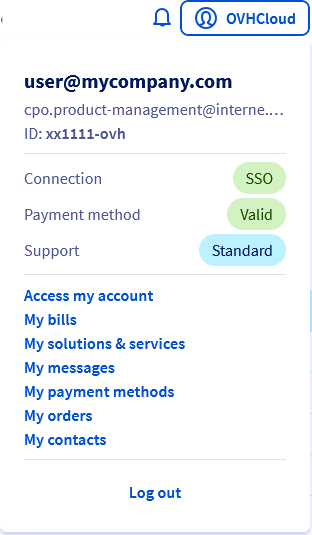

Vous êtes maintenant connecté avec le même identifiant client, mais via votre utilisateur Okta.

Aller plus loin

Sécuriser mon compte OVHcloud et gérer mes informations personnelles

Configuration et gestion du mot de passe de votre compte

Sécuriser son compte OVHcloud avec la double authentification

Créer des politiques d'accès IAM

Échangez avec notre communauté d'utilisateurs.