Ativar as ligações Okta SSO com a sua conta OVHcloud

Objetivo

Pode utilizar a autenticação SSO (Single Sign-On) para se ligar à sua conta OVHcloud. Para ativar estas ligações, a sua conta e as suas contas de Okta devem ser configuradas com a ajuda de SAML (Security Assertion Markup Language).

Este guia explica como associar a sua conta OVHcloud a um serviço Okta externo.

Requisitos

- Ser administrador de um serviço Okta

- Ter uma conta OVHcloud

Acesso à Área de Cliente OVHcloud

- Ligação direta: SAML SSO

- Caminho de navegação:

Identidade, Segurança e Operações>Users>SSO connection

Instruções

Para que um prestador de serviços (por exemplo, a sua conta OVHcloud) estabeleça uma ligação SSO com um fornecedor de identidade (por exemplo, o seu serviço Okta), o essencial é estabelecer uma relação de confiança mútua ao registar a ligação SSO em ambos os serviços.

Registar a OVHcloud na Okta

O seu serviço Okta atua como fornecedor de identidade. Os pedidos de autenticação da sua conta OVHcloud só serão aceites se o tiver declarado previamente como organismo terceiro de confiança.

Isto significa que deve ser adicionado como Applications.

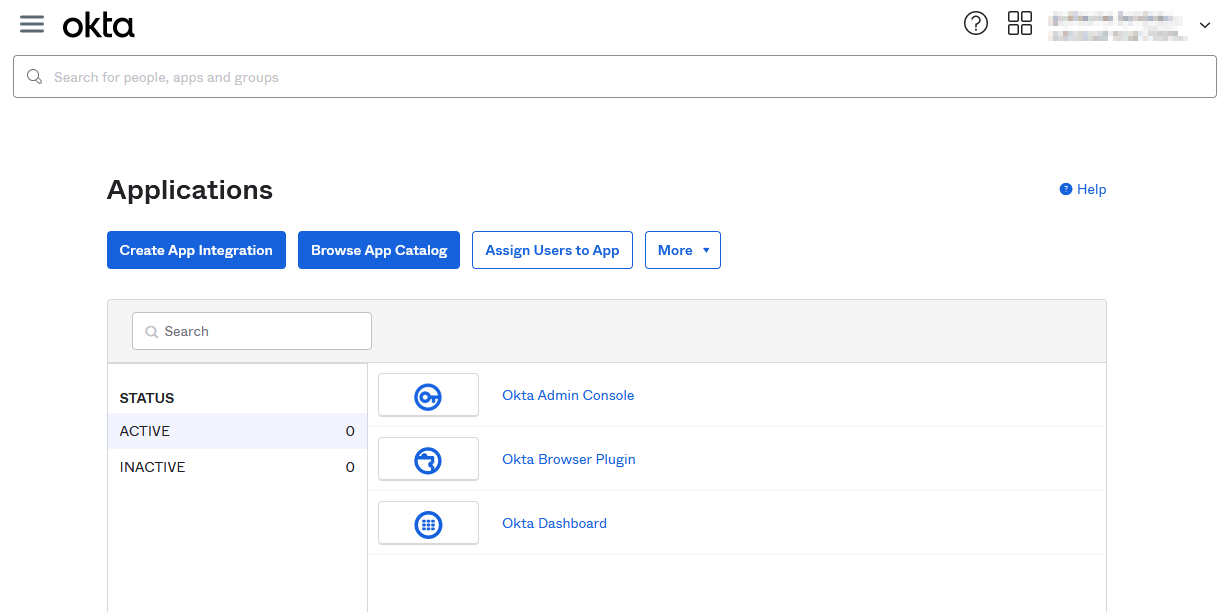

Ligue-se à interface de administração do Okta com a sua conta de administrador.

Aceda às Applications e, de novo, às Applications.

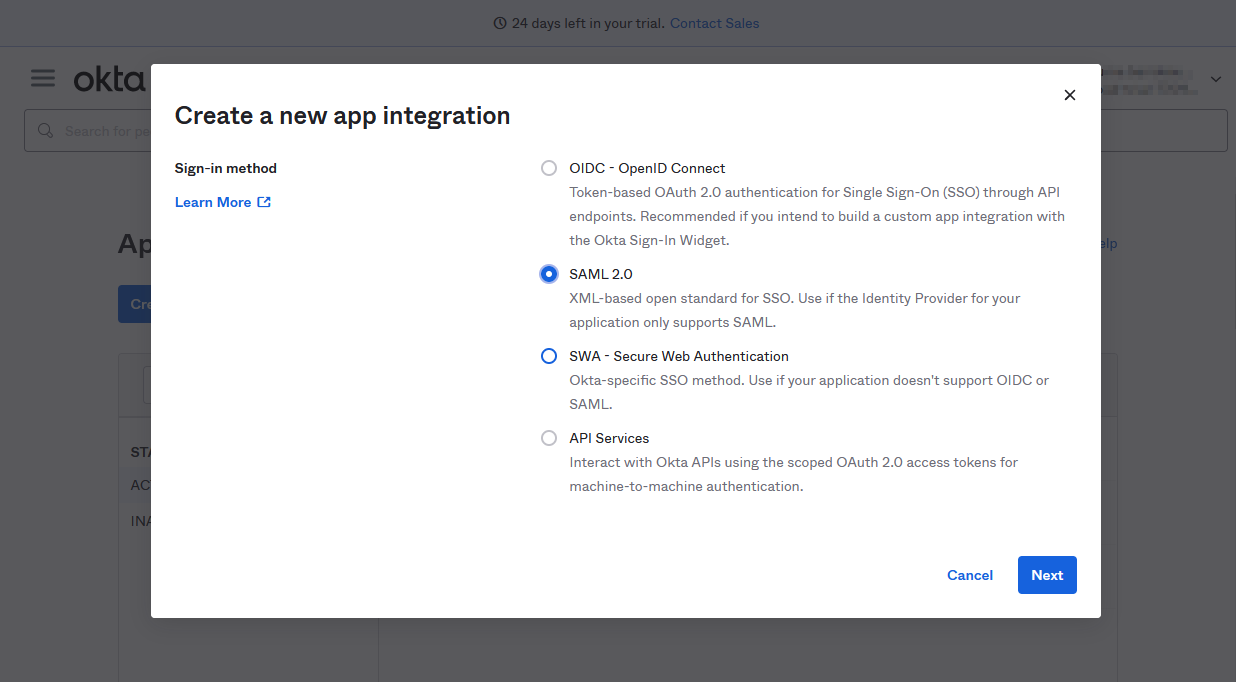

Clique em Create App Integration e selecione SAML 2.0.

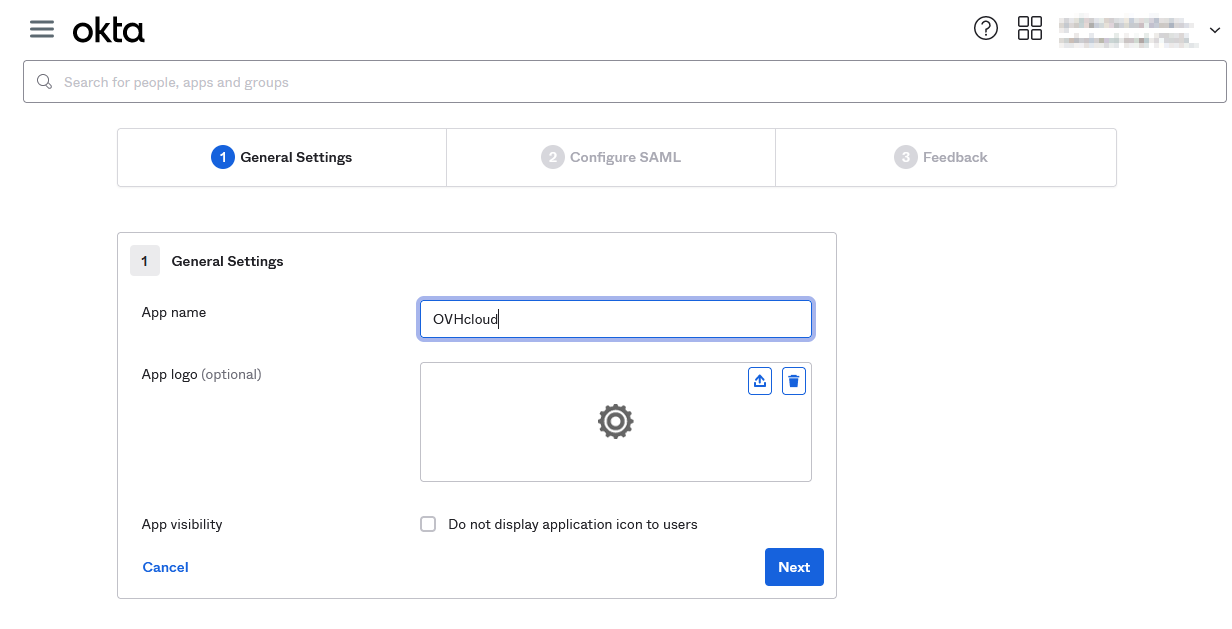

Na etapa "General Settings", adicione um nome para esta aplicação, como a OVHcloud, e um logótipo se desejar. Clique em Next.

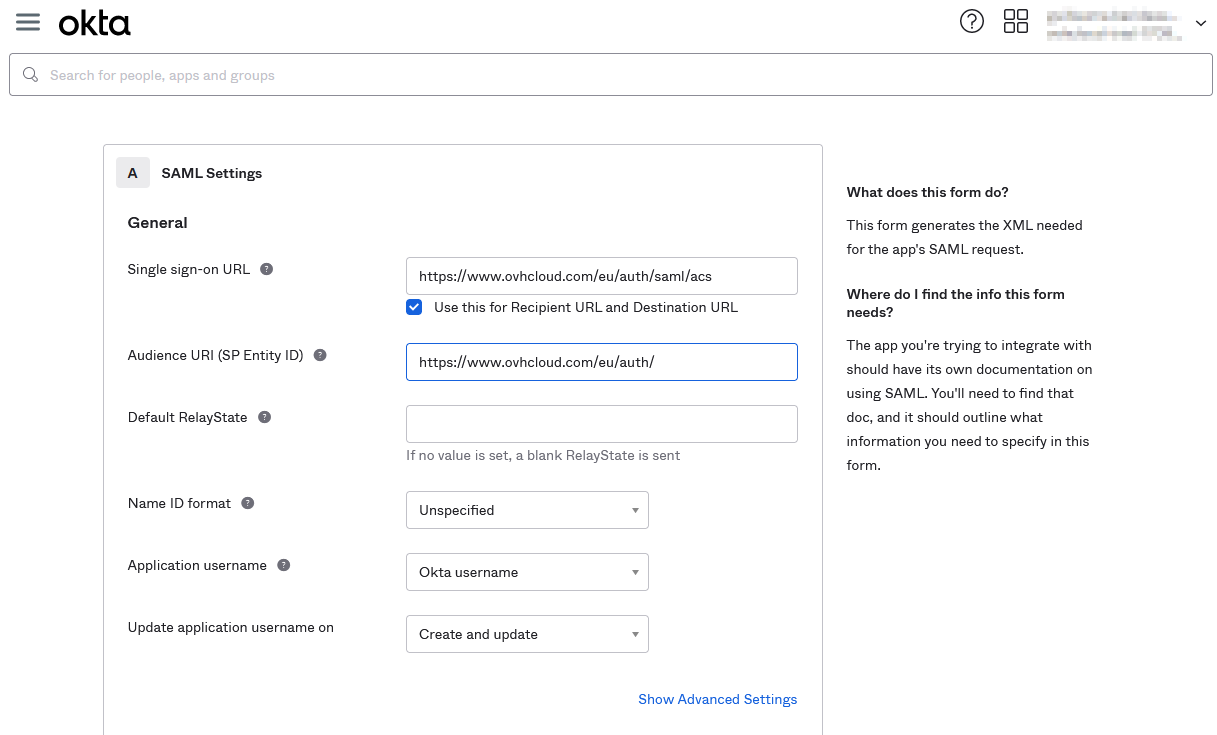

Na etapa "Configure SAML", preencha os campos Single sign-on URL e Audience URI com os valores da sua região:

- Região UE: Single sign-on URL:

https://www.ovhcloud.com/eu/auth/saml/acse Audience URI:https://www.ovhcloud.com/eu/auth/ - Região CA: Single sign-on URL:

https://www.ovhcloud.com/ca/auth/saml/acse Audience URI:https://www.ovhcloud.com/ca/auth/

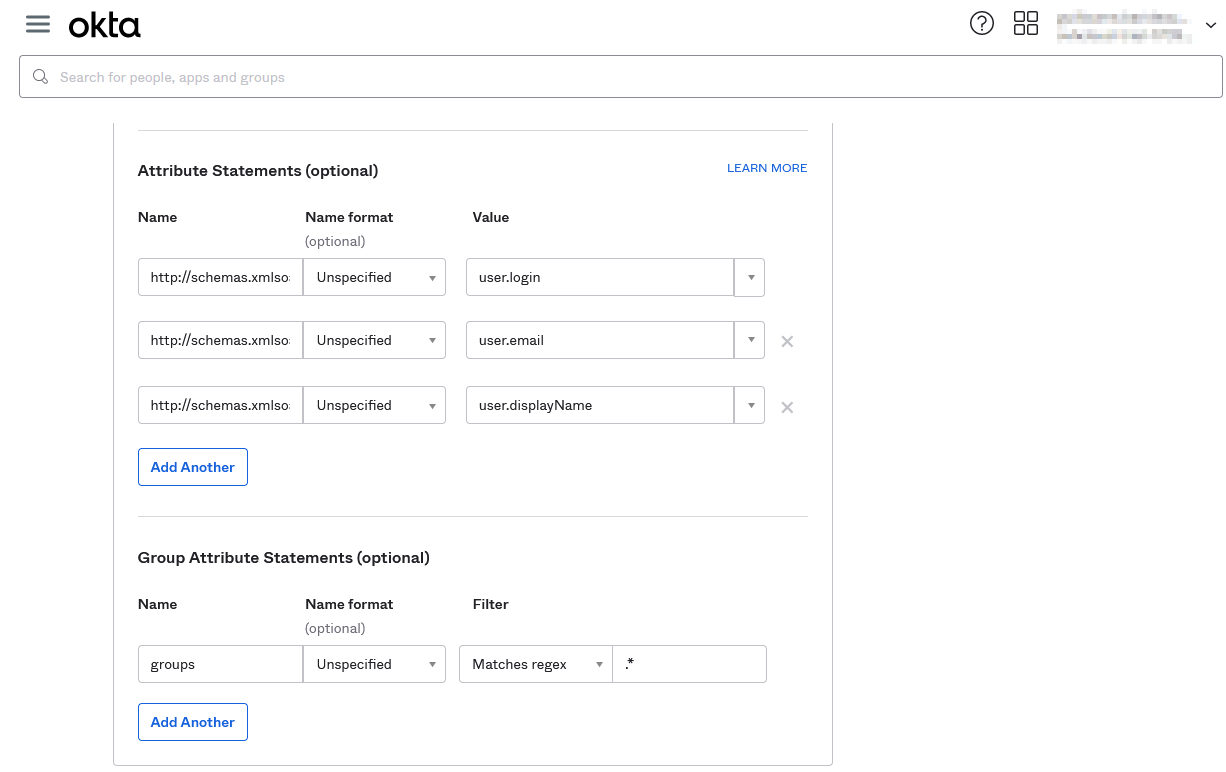

A seguir, defina os Attribute Statements:

- Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upne Value:user.login - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddresse Value:user.email - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/namee Value:user.displayName

Defina os Group Attribute Statements:

- Name:

groupse Filter:Matches regex:.*(Adapte o filtro se deseja ser mais preciso)

Clique em Next.

Na etapa "Feedback", selecione a opção em função e clique em Finish.

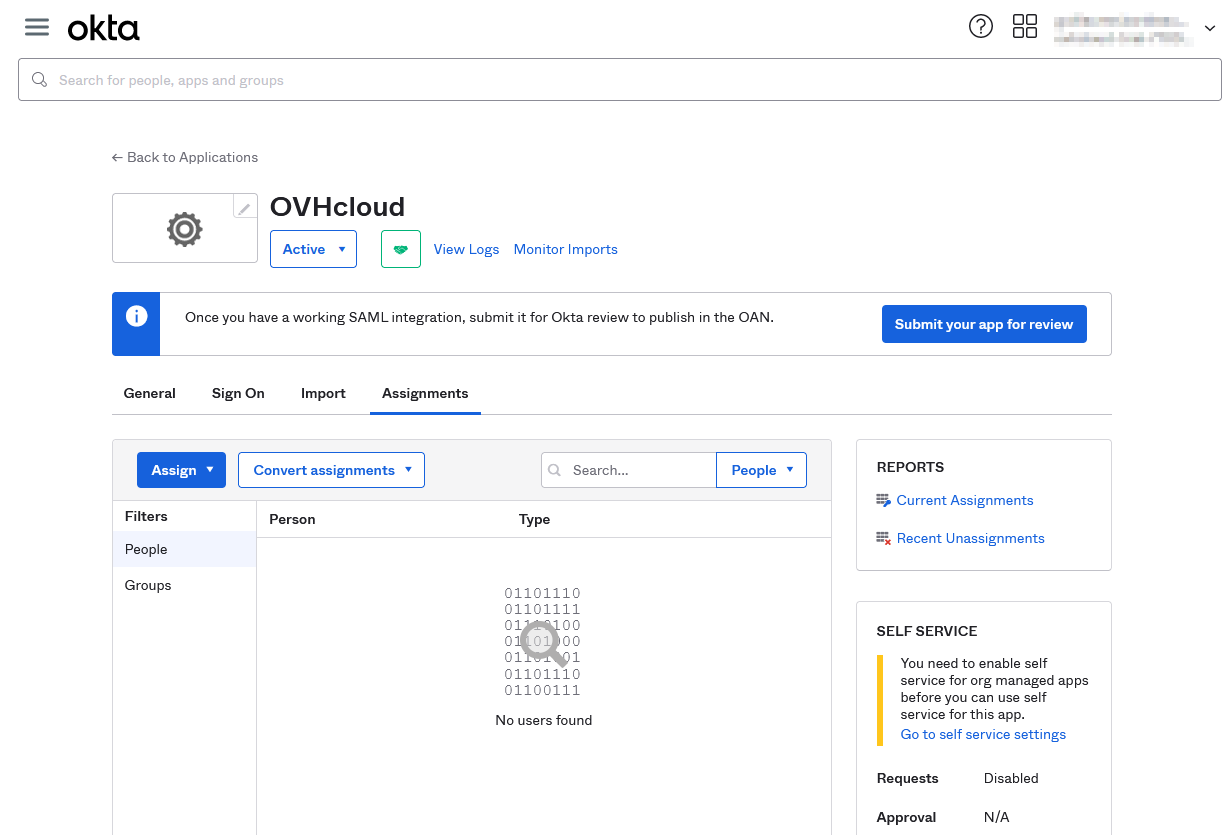

A seguir, abra a aplicação, aceda ao separador Assignments e afete utilizadores ou grupos à aplicação.

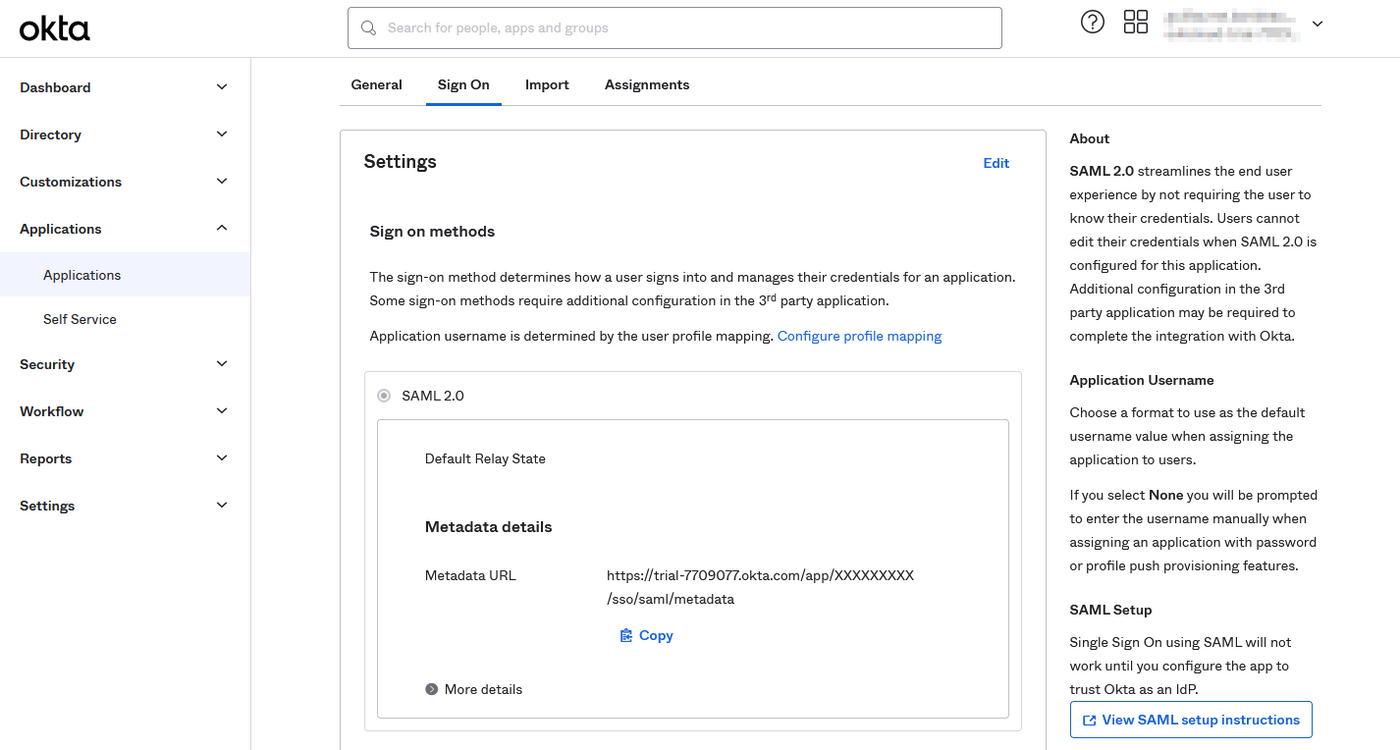

Antes de avançar para a secção seguinte, aceda ao separador Sign On, aceda ao Metadata URL e registe o ficheiro XML fornecido.

O seu serviço Okta confia agora na OVHcloud enquanto prestadora de serviços. O passo seguinte consiste em assegurar-se de que a conta OVHcloud confia no seu Okta enquanto fornecedor de identidade.

Registar o Okta na conta OVHcloud e configurar a ligação

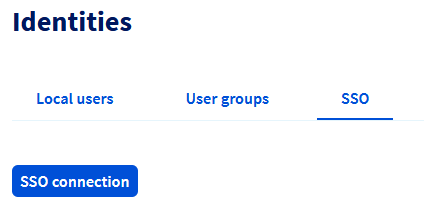

Para adicionar o Okta como fornecedor de identidade de confiança, deve fornecer os metadados do fornecedor de identidade. Abra a página SAML SSO e clique no botão Ligação SSO.

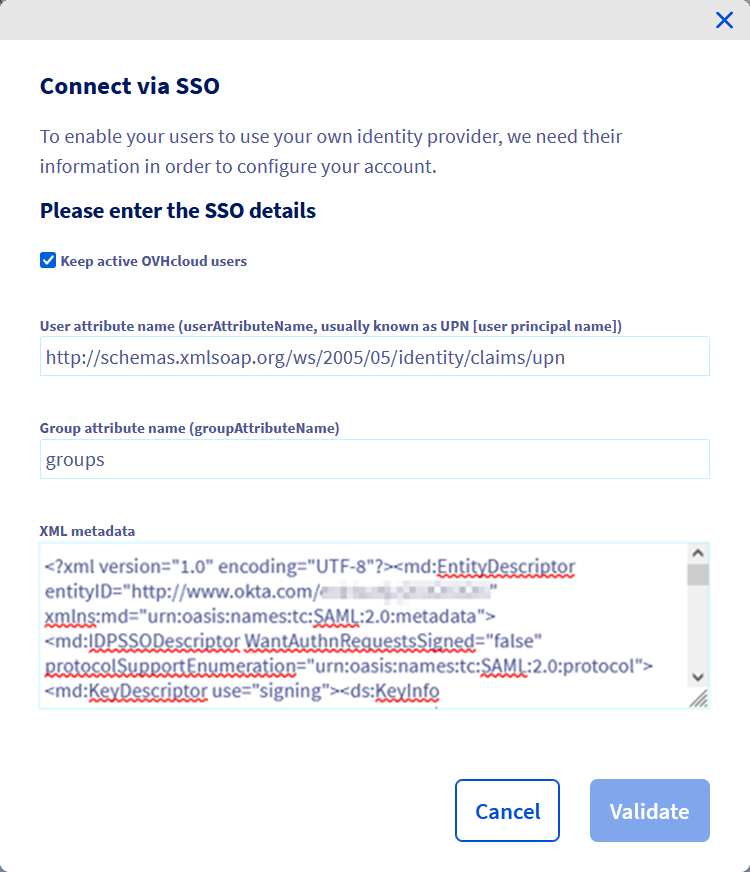

Insira os metadados XML do seu serviço Okta. Preencha o campo "Nome de atributo de utilizador" com o valor http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upn e o campo "Nome de atributo de grupo" com o valor Group. Clique em Confirmar.

É possível conservar os utilizadores locais marcando a caixa Manter os utilizadores da OVHcloud ativos.

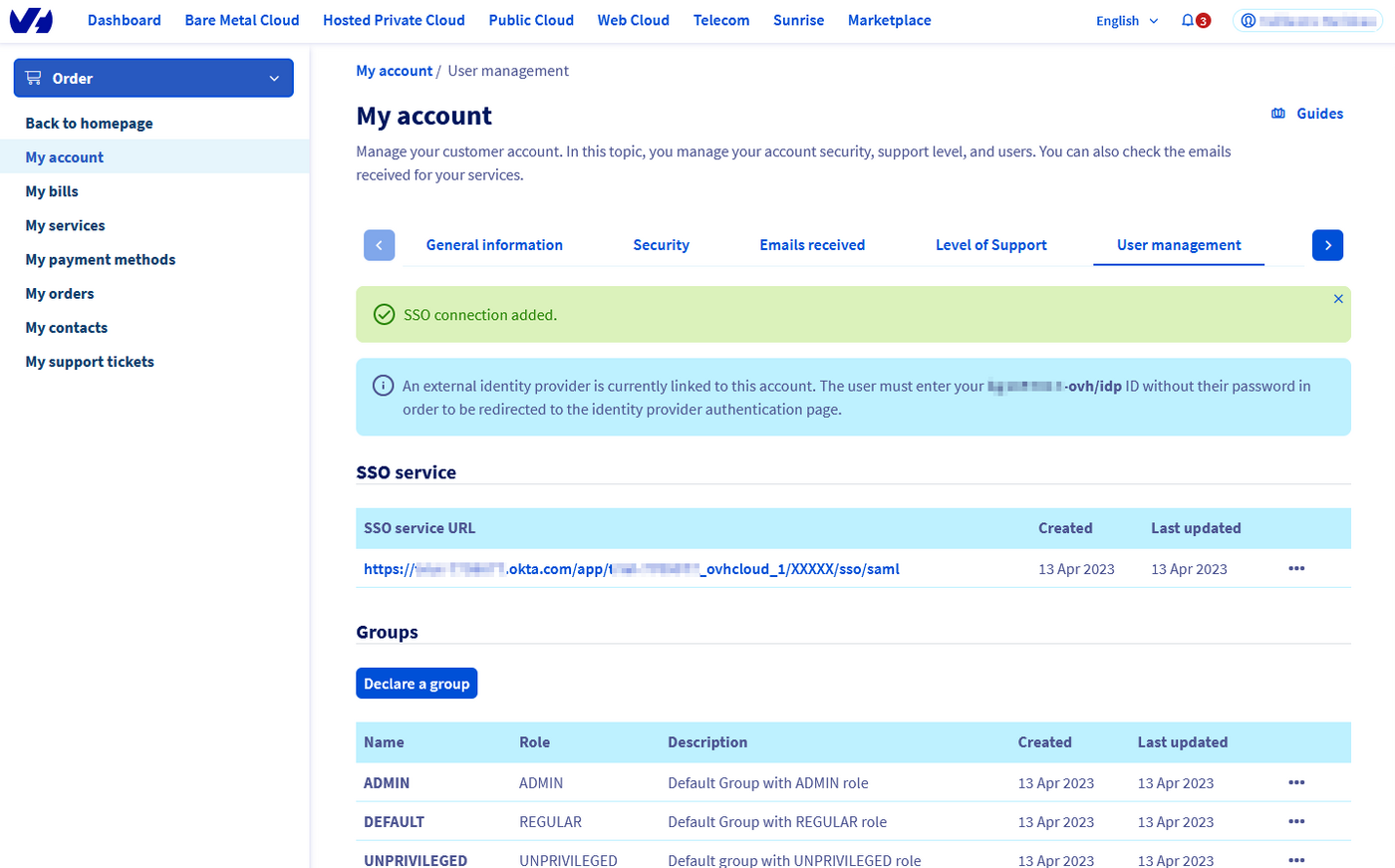

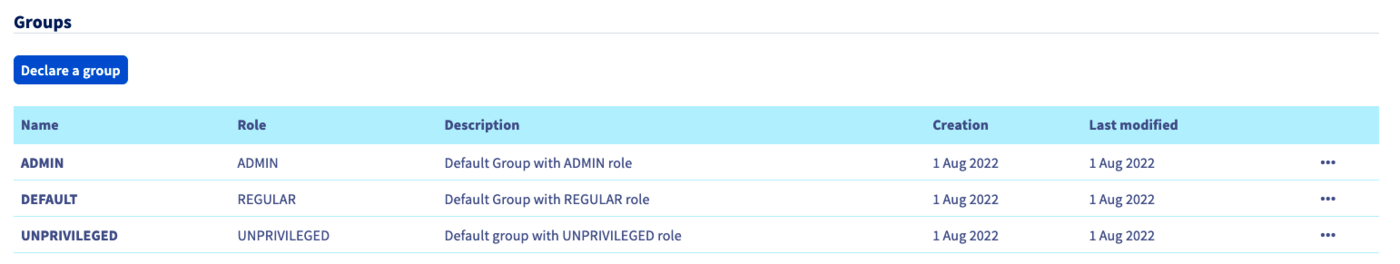

Agora tem de encontrar o seu Okta como fornecedor de identidade, assim como os grupos predefinidos.

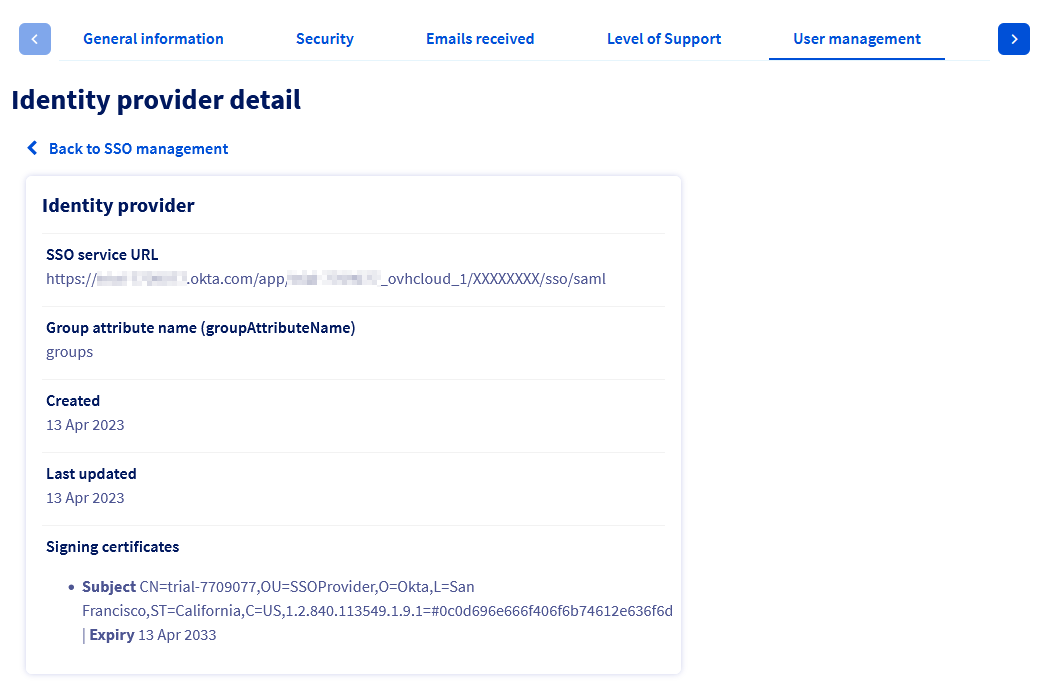

Para mais informações, clique no link em "URL do serviço SSO".

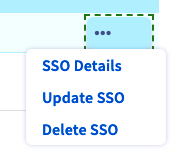

O botão ... permite atualizar ou eliminar o SO, e consultar os respetivos detalhes.

O seu serviço Okta é agora considerado um fornecedor de identidade de confiança. No entanto, deve mesmo assim adicionar grupos à sua conta OVHcloud.

Se, nesta fase, estiver a tentar conectar-se através de SSO, é provável que apareça uma mensagem de erro Not in valid groups.

A sua conta OVHcloud verifica se o utilizador que se autentica pertence a um grupo existente na conta.

Agora deve atribuir funções aos grupos de utilizadores Okta na OVHcloud. Caso contrário, a sua conta OVHcloud não sabe o que o utilizador está autorizado a fazer e, de forma padrão, não é atribuído nenhum direito.

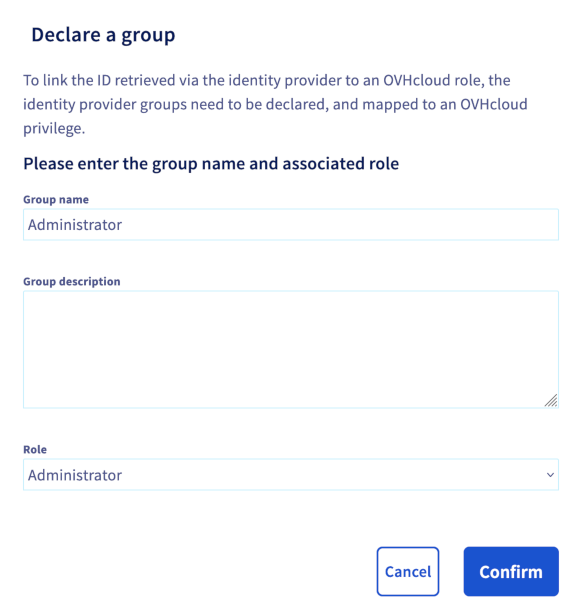

Na secção Identidades, abra o separador Grupos de utilizadores. De seguida, clique no botão Declarar um grupo e introduza os campos:

- Group name: Nome do grupo em Okta

- Role: Nível de direitos concedidos a este grupo

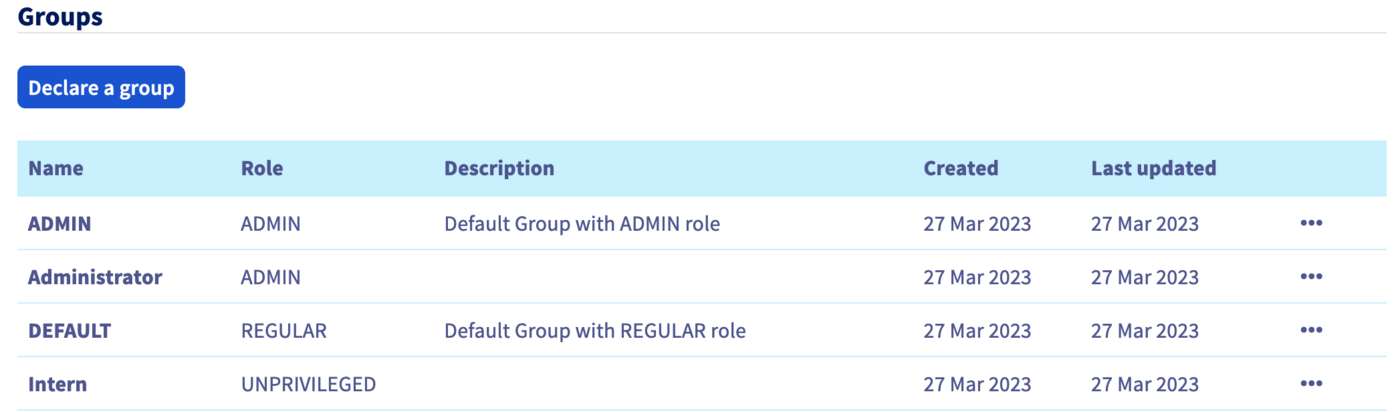

De seguida, poderá verificar que o grupo é adicionado à sua conta OVHcloud na secção "Grupos":

Quando se ligar posteriormente com um utilizador do grupo Intern, a sua conta OVHcloud reconhecerá que o utilizador tem o papel "UNPRIVILEGED" especificado pelo seu grupo.

Atenção: se conceder o privilégio Nenhum, será necessário atribuir permissões a este grupo através das políticas IAM.

De seguida, poderá desligar a sua conta e voltar a ligar-se ao seu Okta enquanto fornecedor de identidade.

Ligação via SSO

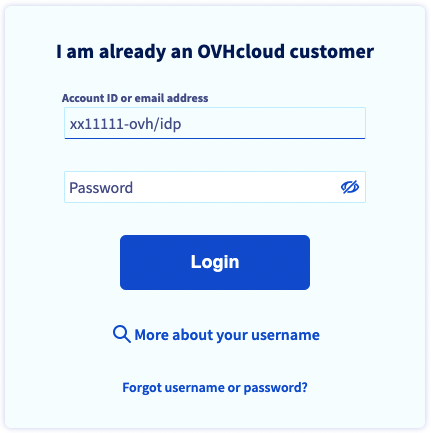

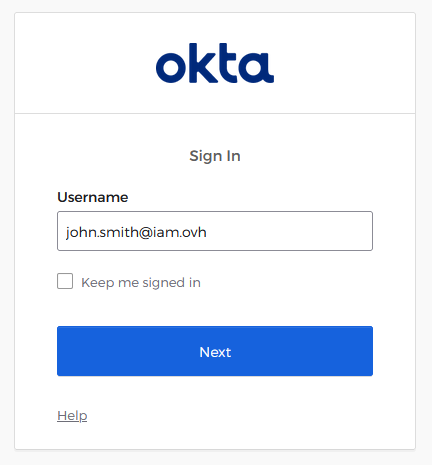

Na página de identificação da OVHcloud, introduza o seu identificador seguido de /idp sem password e clique no botão Ligação.

De seguida, será redirecionado para a página de ligação de Okta. Introduza o identificador e a password de um utilizador do seu Okta e clique no botão Sign in .

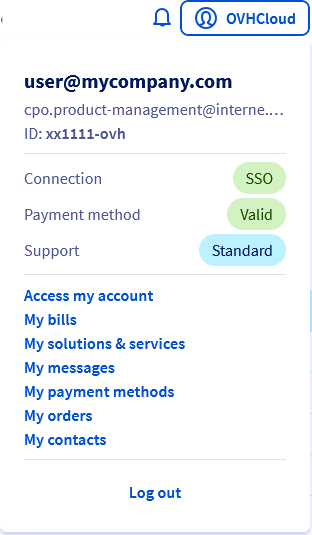

Já está ligado com o mesmo identificador de cliente, mas através do seu utilizador Okta.

Quer saber mais?

Proteger a minha conta OVHcloud e gerir as minhas informações pessoais

Configuração e gestão da palavra-passe da sua conta

Proteger a sua conta OVHcloud com a dupla autenticação

Como utilizar as políticas IAM a partir do seu Espaço Cliente

Fale com nossa comunidade de utilizadores.