Włącz połączenia Okta SSO z Twoim kontem OVHcloud

Wprowadzenie

Możesz użyć uwierzytelnienia SSO (Single Sign-On), aby zalogować się do Twojego konta OVHcloud. Aby aktywować te połączenia, Twoje konto oraz konta Okta muszą być skonfigurowane przez SAML (Security Assertion Markup Language).

Niniejszy przewodnik wyjaśnia, jak powiązać Twoje konto OVHcloud z zewnętrzną usługą Okta.

Wymagania początkowe

- Posiadanie statusu administratora usługi Okta

- Posiadanie konta OVHcloud

Dostęp do Panelu klienta OVHcloud

- Link bezpośredni: SAML SSO

- Ścieżka nawigacji:

Tożsamość, bezpieczeństwo i operacje>Users>SSO connection

W praktyce

Aby usługodawca (na przykład Twoje konto OVHcloud) nawiązał połączenie SSO z dostawcą tożsamości (na przykład z usługą Okta), należy przede wszystkim nawiązać relację zaufania, rejestrując połączenie SSO w obu usługach.

Zarejestruj OVHcloud w Okta

Twoja usługa Okta działa jako dostawca tożsamości. Zlecenia uwierzytelnienia Twojego konta OVHcloud zostaną przyjęte tylko wtedy, gdy wcześniej zadeklarowałeś je jako zaufaną organizację trzecią.

Oznacza to, że musi zostać dodany jako Applications.

Zaloguj się do interfejsu administracyjnego Okta za pomocą konta administratora.

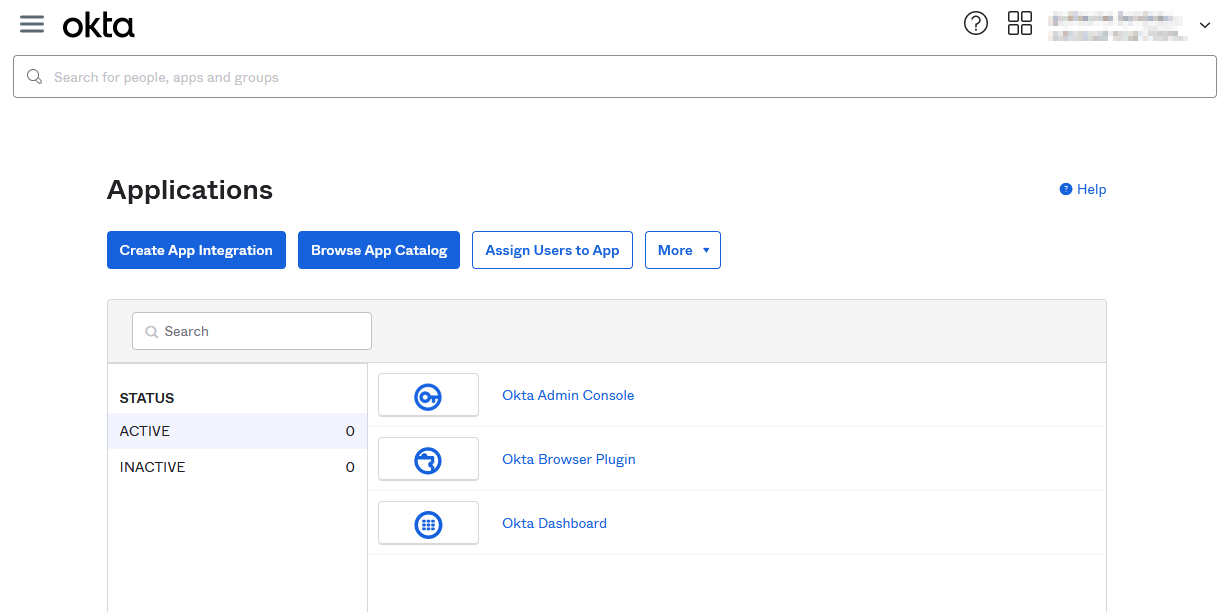

Przejdź do Applications, a następnie ponownie do Applications.

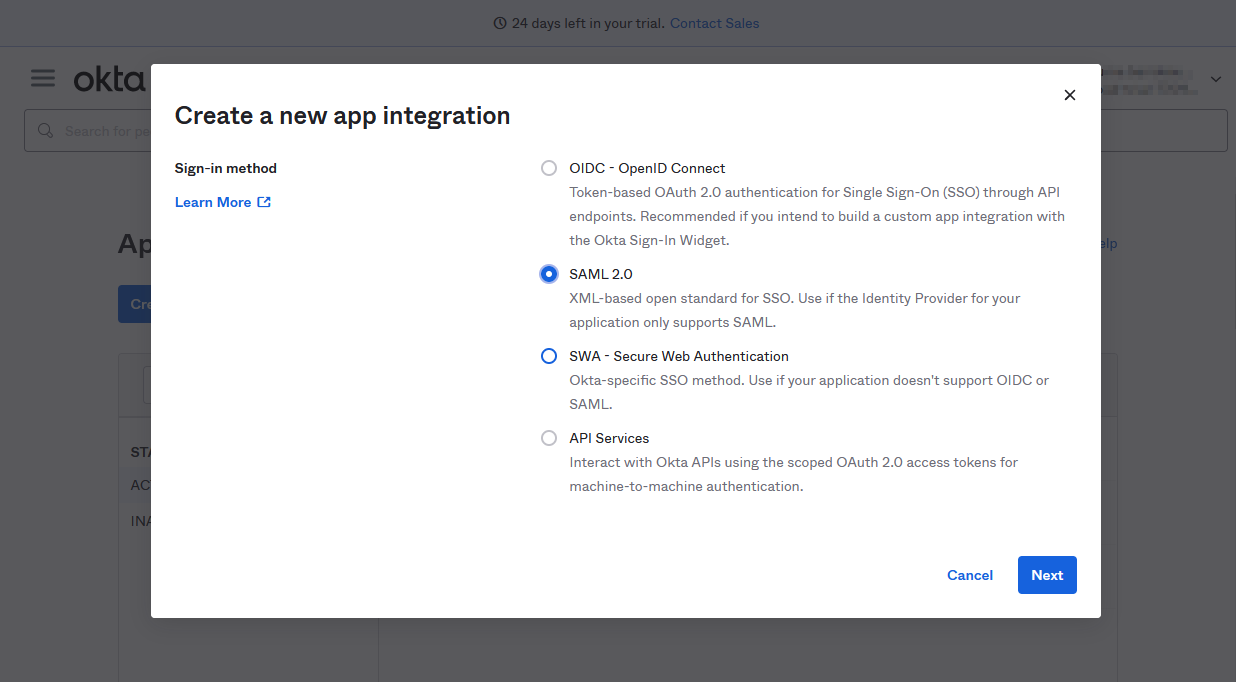

Kliknij Create App Integration i wybierz SAML 2.0.

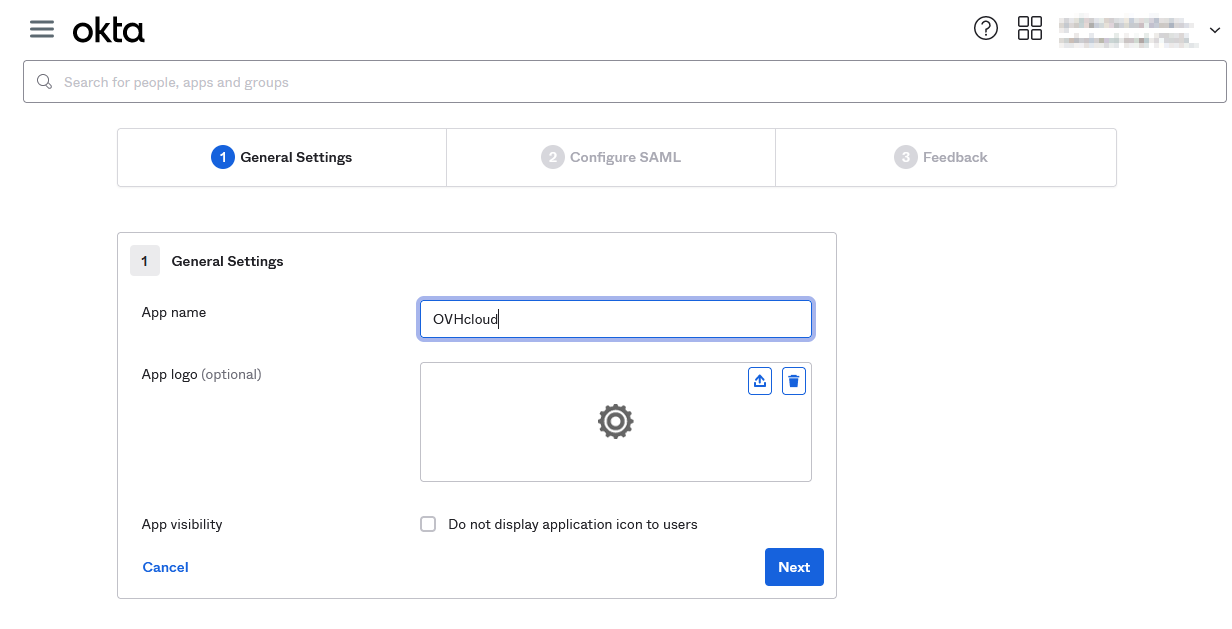

W etapie "General Settings" dodasz nazwę dla tej aplikacji, na przykład OVHcloud i logo, jeśli chcesz. Kliknij Next.

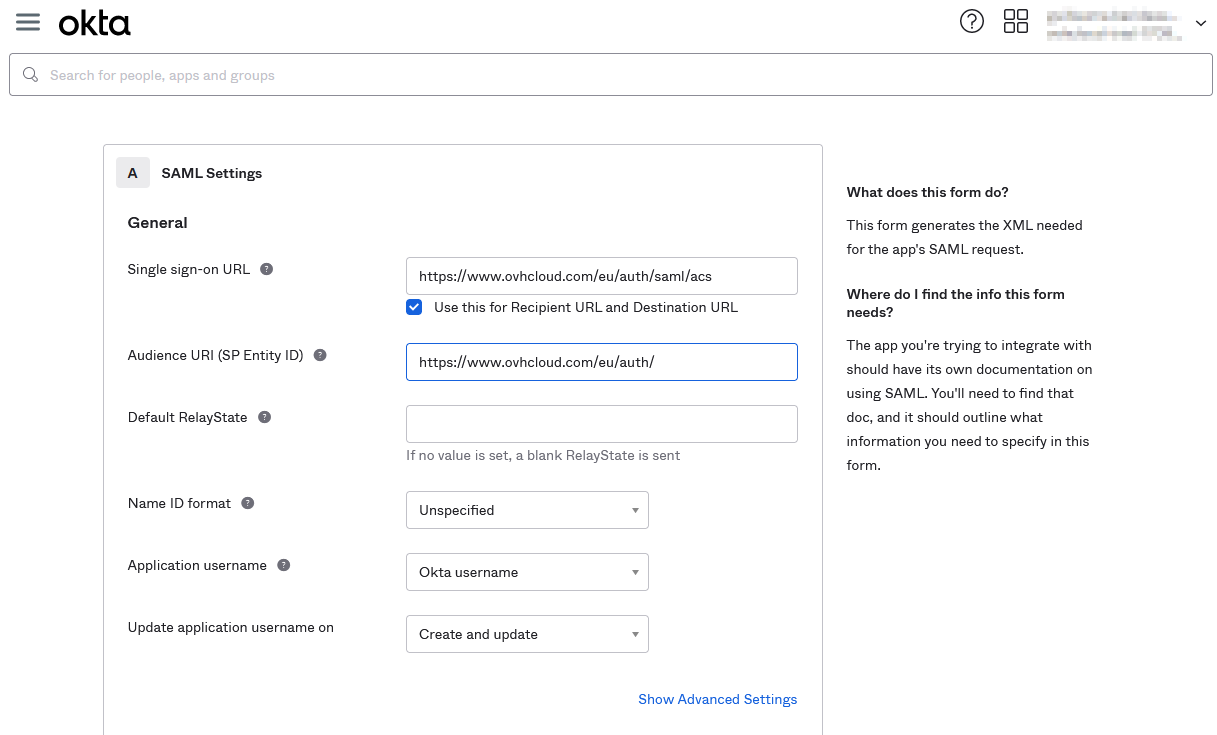

Na etapie "Configure SAML" uzupełnij pola Single sign-on URL i Audience URI wartościami Twojego regionu:

- Region UE: Single sign-on URL:

https://www.ovhcloud.com/eu/auth/saml/acsi URI:https://www.ovhcloud.com/eu/auth/ - Region CA: Single sign-on URL:

https://www.ovhcloud.com/ca/auth/saml/acsi URI:https://www.ovhcloud.com/ca/auth/

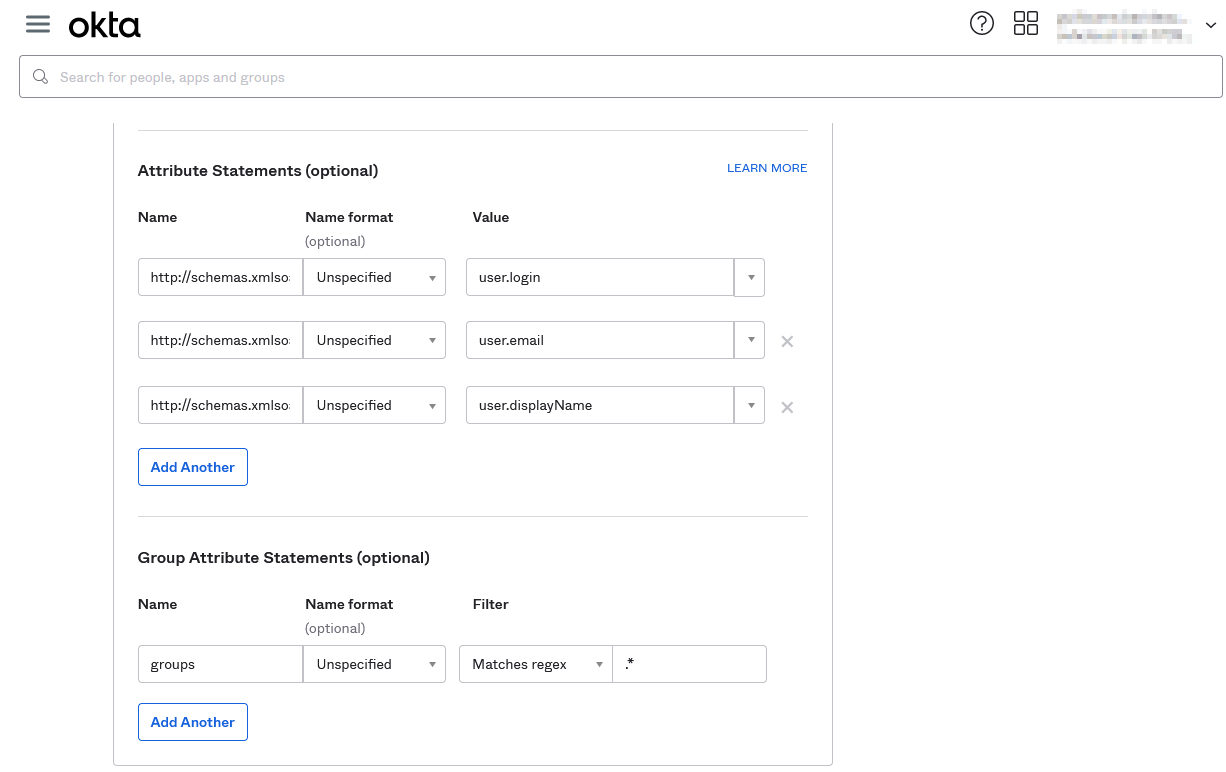

Następnie zdefiniuj Attribute Statements:

- Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upni Value:user.login - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressi Value:user.email - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/namei Value:user.displayName

Zdefiniuj Group Attribute Statements:

- Name:

groupsi Filter:Matches regex:.*(Dostosuj filtr, jeśli chcesz być bardziej precyzyjny)

Kliknij Next.

Na etapie "Feedback" wybierz opcję z funkcji i kliknij Finish.

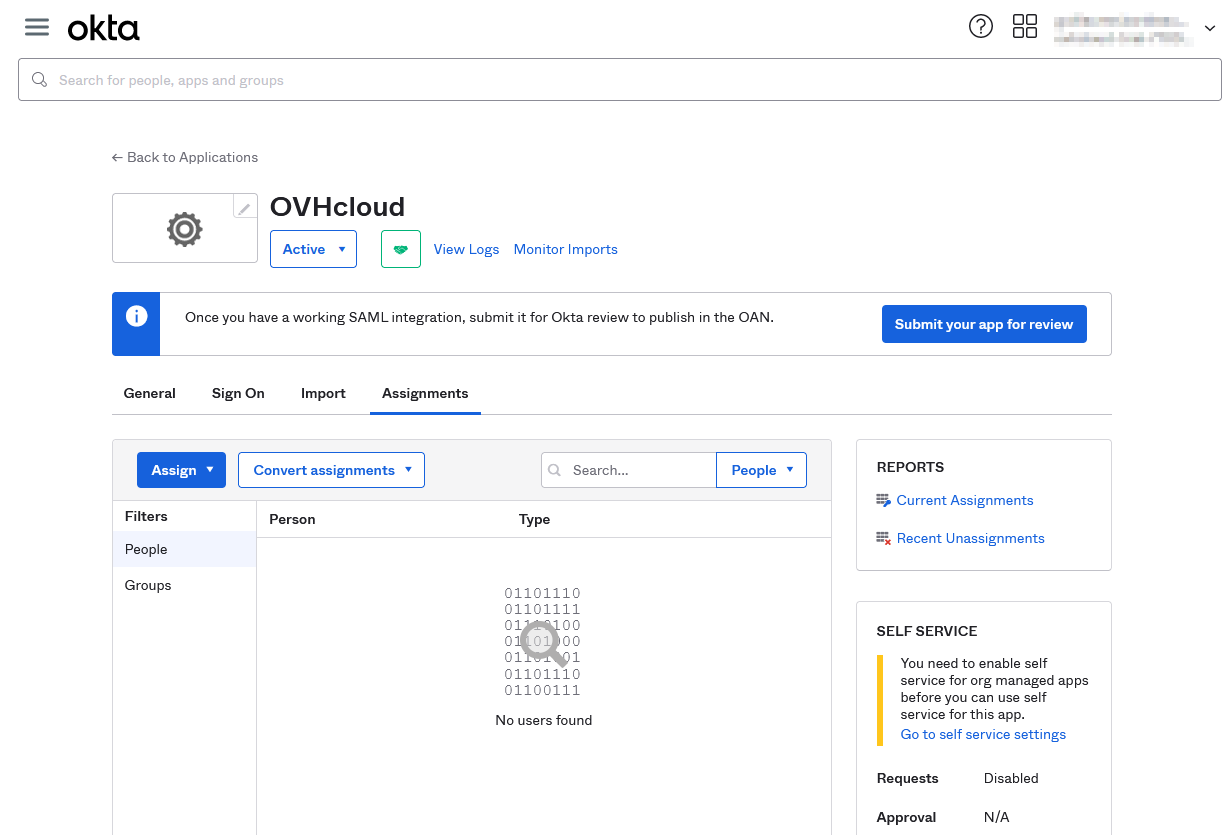

Następnie otwórz aplikację, przejdź do zakładki Assignments i przypisz do aplikacji użytkowników lub grupy.

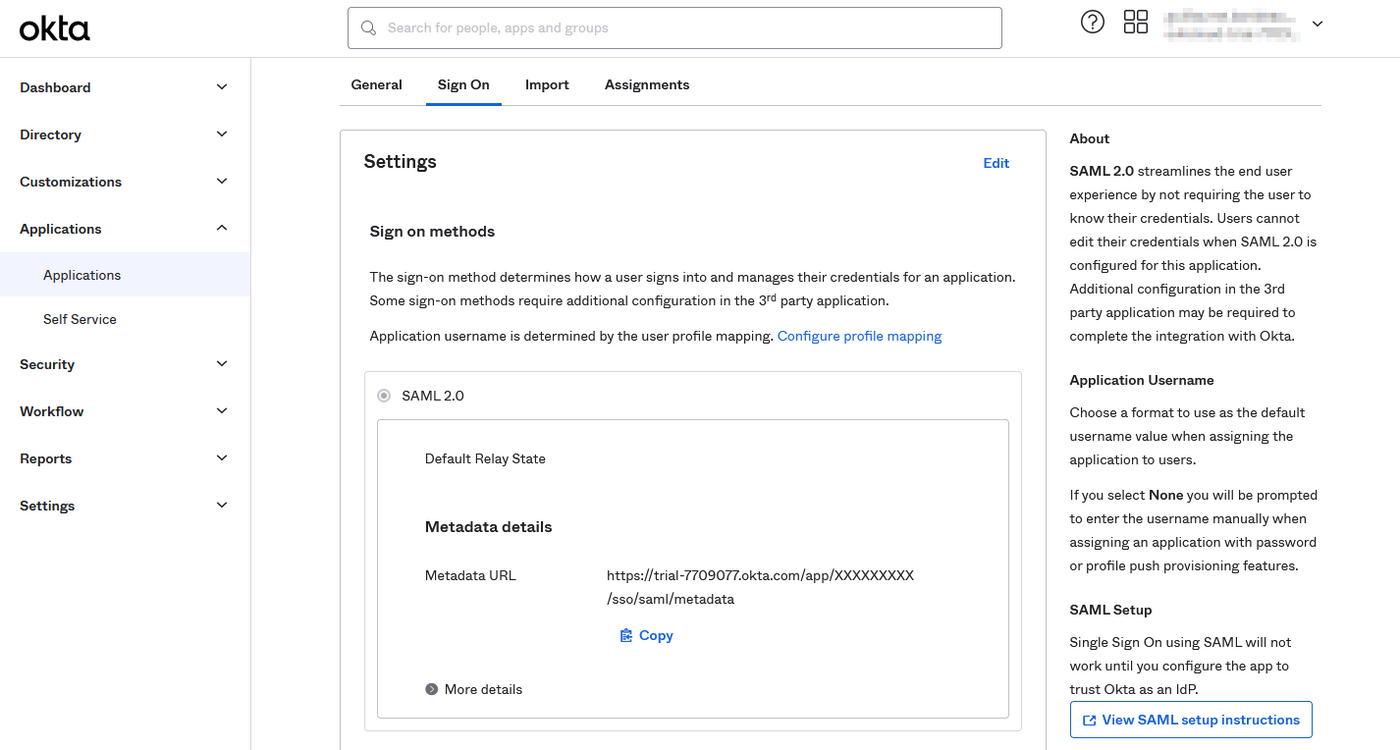

Przed przejściem do następnej sekcji przejdź do zakładki Sign On, przejdź do Metadata URL i zapisz dostarczony plik XML.

Twoja usługa Okta jest od tej pory zaufana w OVHcloud jako dostawca usług. Następnym krokiem jest upewnienie się, że konto OVHcloud zaufa Twojej Okta jako dostawcy tożsamości.

Zapisz Okta na koncie OVHcloud i skonfiguruj połączenie

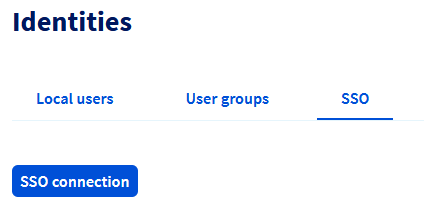

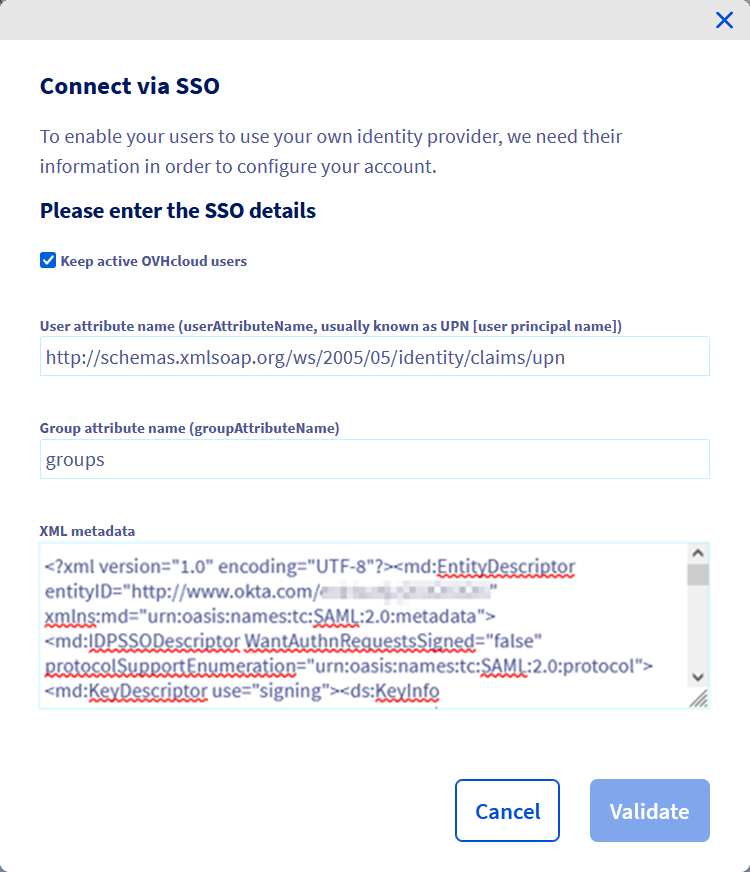

Aby dodać Okta jako zaufanego dostawcę tożsamości, należy dostarczyć metadane dostawcy tożsamości. Otwórz stronę SAML SSO i kliknij przycisk Logowanie SSO.

Wpisz metadane XML usługi Okta. Uzupełnij pole "Nazwa atrybutu użytkownika" wartością Name i pole "Nazwa atrybutu grupy" wartością Group. Kliknij na Zatwierdź.

Użytkowników lokalnych można zachować, zaznaczając pole Zachowaj status „aktywny” dla użytkowników OVHcloud.

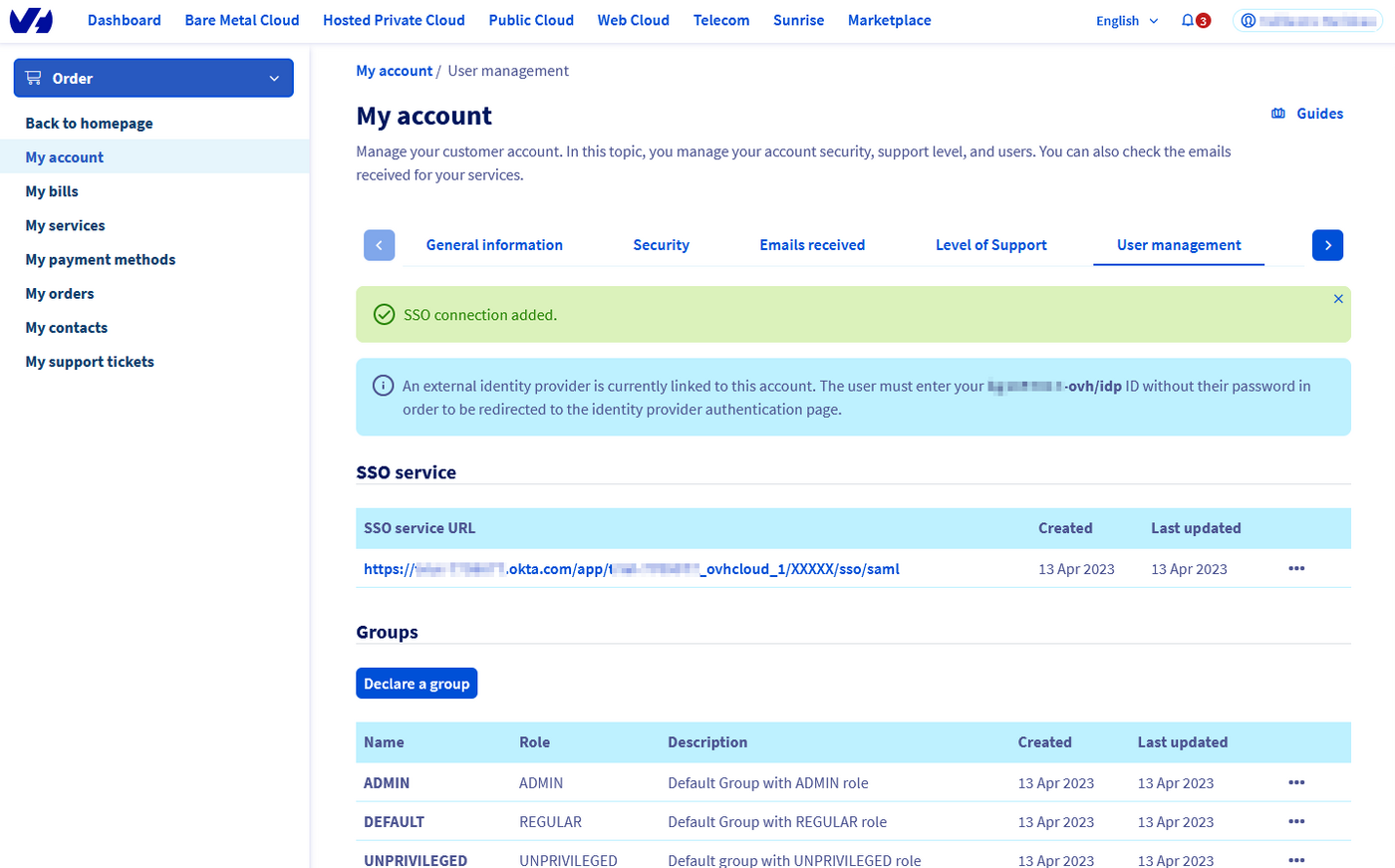

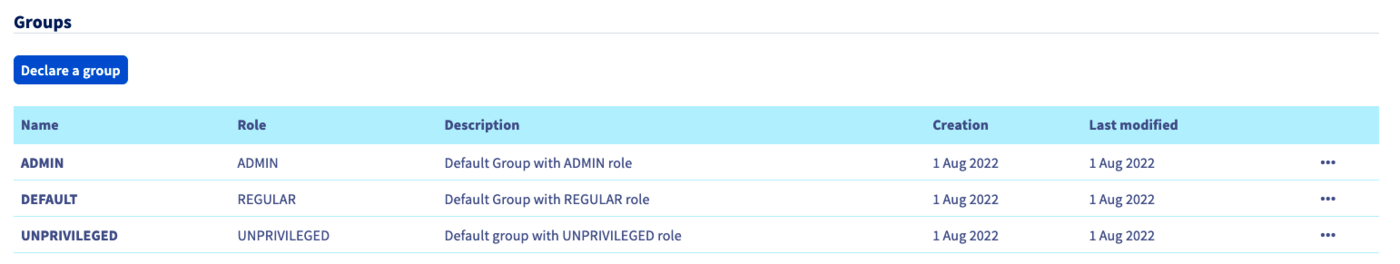

Teraz możesz odnaleźć Okta jako dostawcę tożsamości, a także grupy domyślne.

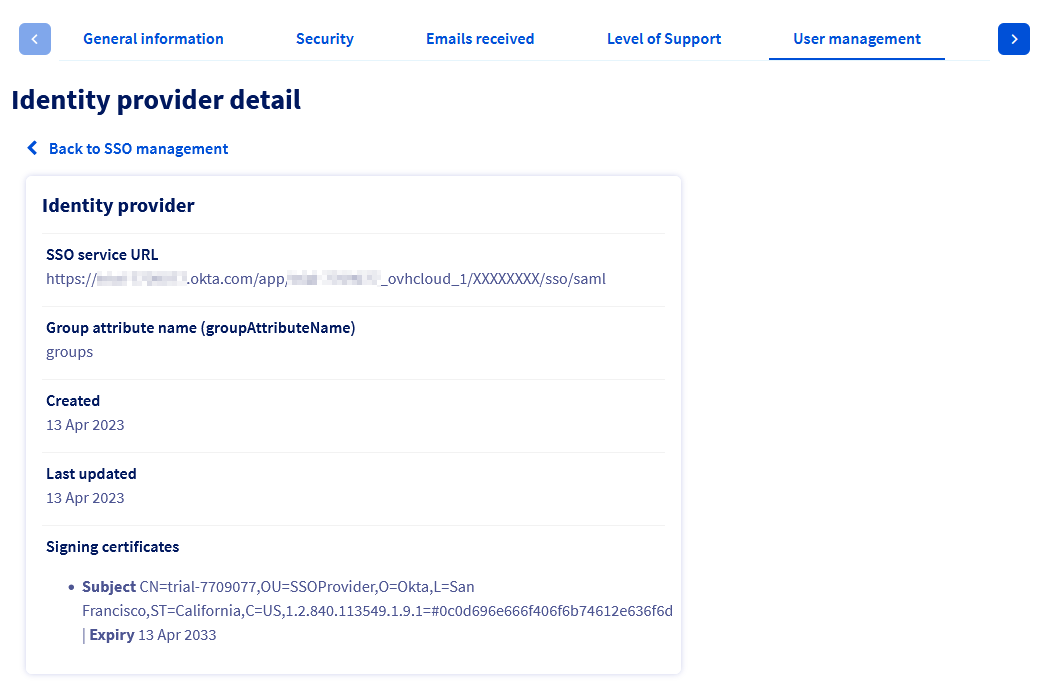

Aby uzyskać więcej informacji, kliknij link pod "URL usługi SSO".

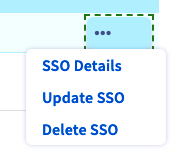

Przycisk ... pozwala na aktualizację lub usunięcie certyfikatu SSO i na zapoznanie się z jego szczegółami.

Twoja usługa Okta jest teraz uważana za zaufanego dostawcę tożsamości. Jednocześnie należy dodać grupy do konta OVHcloud.

Jeśli spróbujesz zalogować się przez SSO, prawdopodobnie wyświetli się komunikat błędu Not in valid groups.

Twoje konto OVHcloud sprawdza, czy użytkownik loguje się do grupy istniejącej na koncie.

Należy teraz przypisać roles grupom użytkowników Okta w OVHcloud. W przeciwnym razie Twoje konto OVHcloud nie wie, co użytkownik może zrobić i domyślnie nie przyznaje mu żadnych uprawnień.

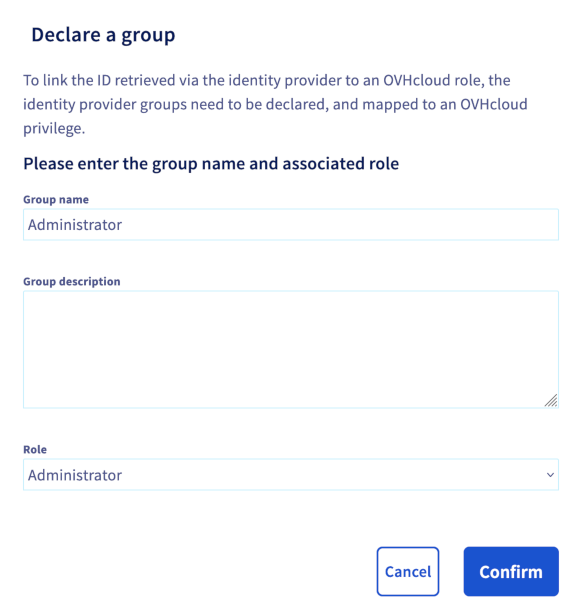

W sekcji Tożsamości otwórz zakładkę Grupy użytkowników. Następnie kliknij przycisk Zadeklaruj grupę i wypełnij pola:

- Group name: Nazwa grupy w Okta

- Role: Poziom praw przyznanych tej grupie

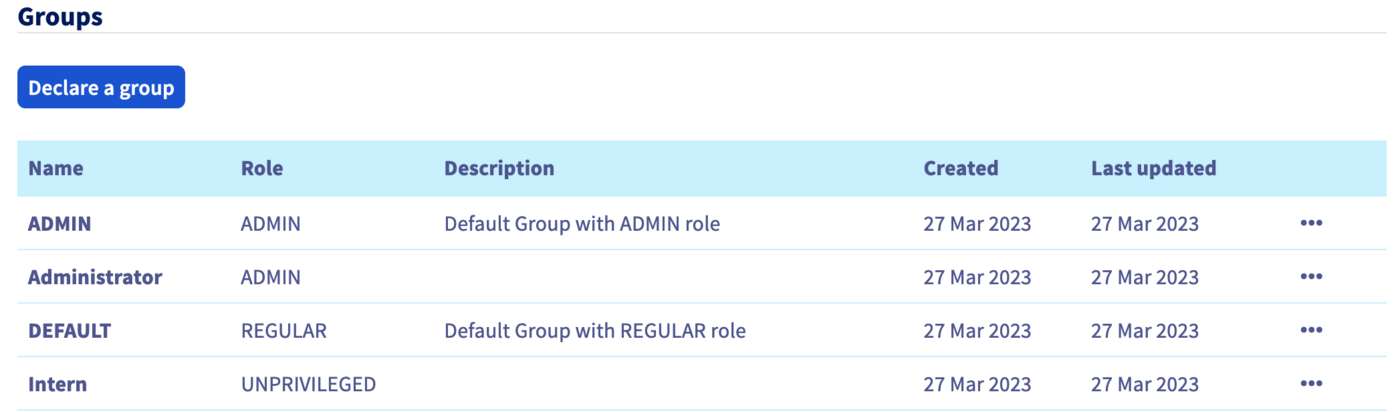

Następnie możesz sprawdzić, czy grupa została dodana do Twojego konta OVHcloud w sekcji "Grupy":

Po zalogowaniu się później z użytkownikiem grupy Intern Twoje konto OVHcloud potwierdzi, że użytkownik ma rolę "UNPRIVILEGED" określoną przez jego grupę.

Uwaga: jeśli nadasz tej grupie uprawnienia Brak, konieczne będzie przypisanie uprawnień za pośrednictwem zasad IAM.

Następnie będziesz mógł wylogować się z konta i ponownie zalogować się do Okta jako dostawcy danych.

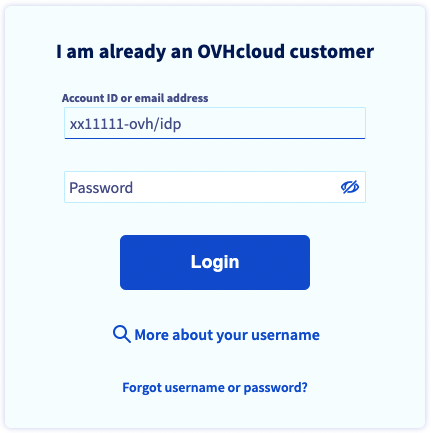

Logowanie przez SSO

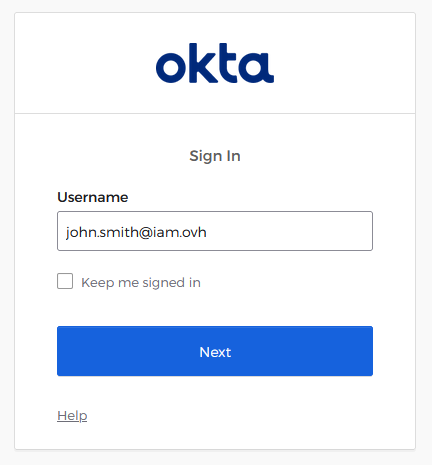

Na stronie logowania OVHcloud wpisz swój identyfikator, po którym następuje /idp bez hasła i kliknij przycisk Logowanie.

Zostaniesz przekierowany na stronę logowania do Okta. Wprowadź identyfikator i hasło użytkownika Okta, następnie kliknij przycisk Sign in.

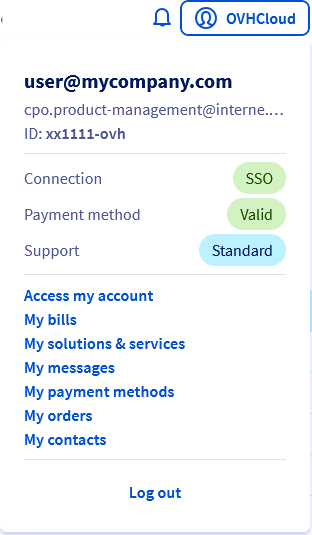

Teraz jesteś zalogowany tym samym identyfikatorem klienta, ale za pomocą użytkownika Okta.

Sprawdź również

Zabezpieczenie konta OVHcloud i zarządzanie danymi osobowymi

Konfiguracja i zarządzanie hasłem do konta

Zabezpieczenie konta OVHcloud za pomocą weryfikacji dwuetapowej

Jak korzystać z polityki IAM w Panelu klienta.

Dołącz do grona naszych użytkowników.