Activar las conexiones Okta SSO con su cuenta OVHcloud

Objetivo

Puede utilizar la autenticación SSO (Single Sign-On) para conectarse a su cuenta OVHcloud. Para activar estas conexiones, su cuenta y sus cuentas de Okta deben configurarse utilizando SAML (Security Assertion Markup Language).

Esta guía explica cómo asociar una cuenta de OVHcloud a un servicio Okta externo.

Requisitos

- Ser administrador de un servicio Okta

- Disponer de una cuenta de OVHcloud

Acceso al área de cliente de OVHcloud

- Enlace directo: SAML SSO

- Ruta de navegación:

Identidad, seguridad y operaciones>Users>SSO connection

Procedimiento

Para que un proveedor de servicios (por ejemplo, su cuenta de OVHcloud) establezca una conexión SSO con un proveedor de identidad (por ejemplo, su servicio Okta), lo esencial es establecer una relación de confianza mutua registrando la conexión SSO en ambos servicios.

Registrar OVHcloud en Okta

Su servicio Okta funciona como proveedor de identidad. Las solicitudes de autenticación de su cuenta de OVHcloud solo se aceptarán si lo ha declarado previamente como un organismo tercero de confianza.

Esto significa que se debe añadir como Applications.

Conéctese al panel de administración de Okta con su cuenta de administrador.

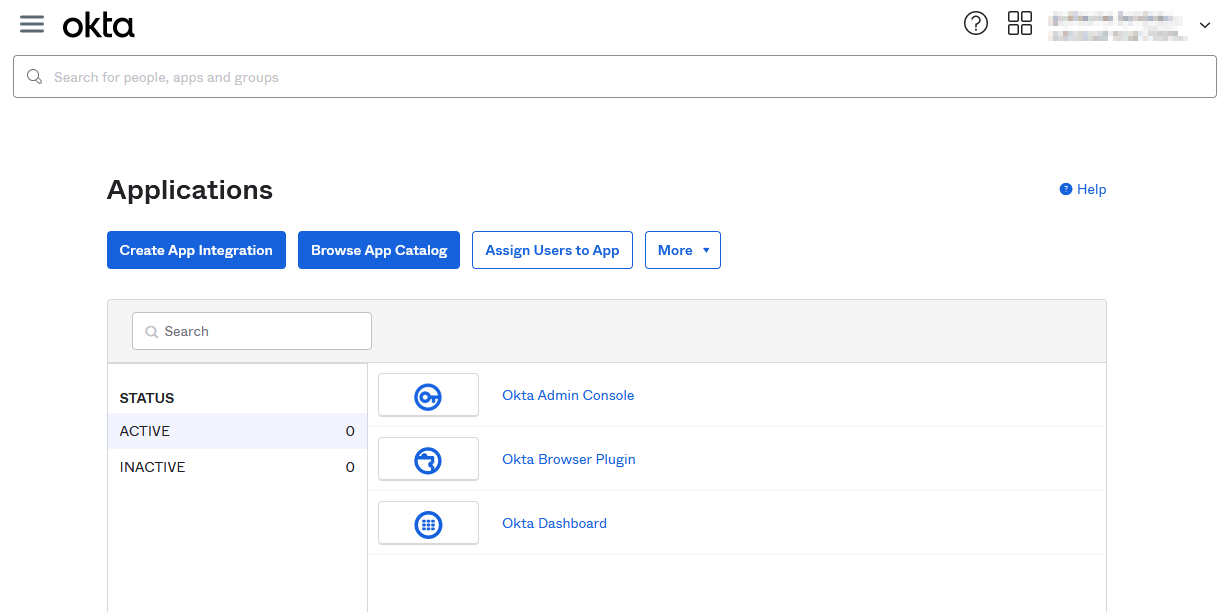

Acceda a Applications y seleccione de nuevo Applications.

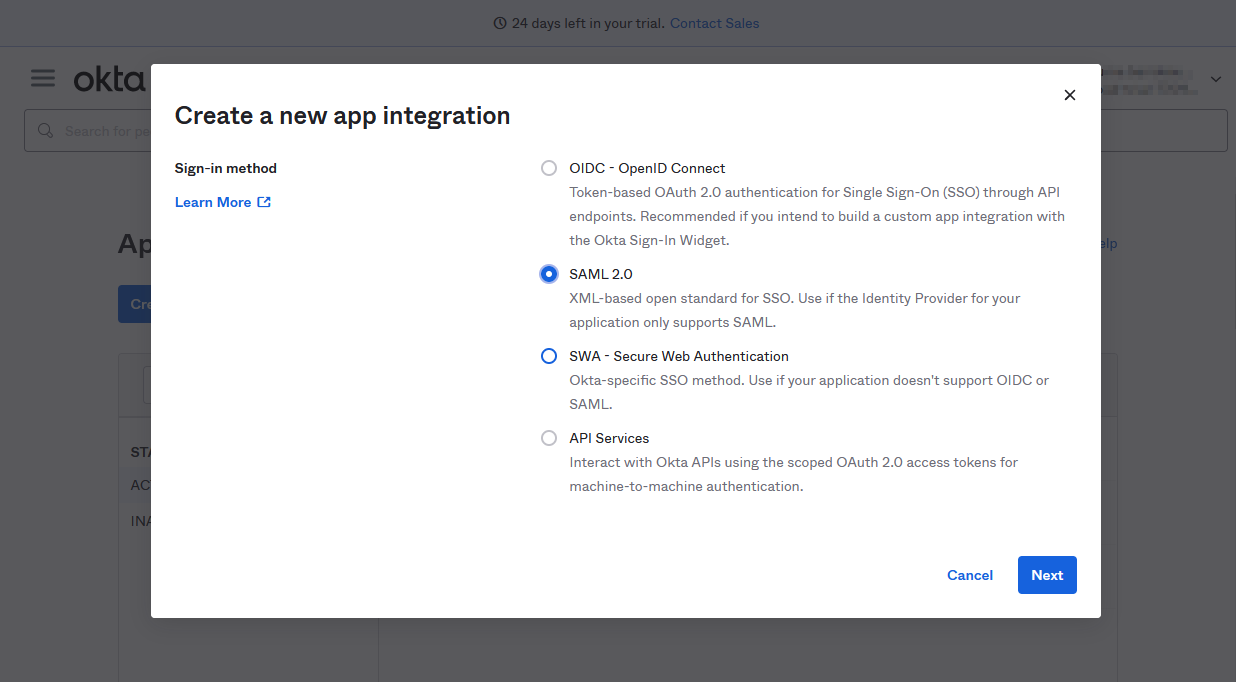

Haga clic en Create App Integration y seleccione SAML 2.0.

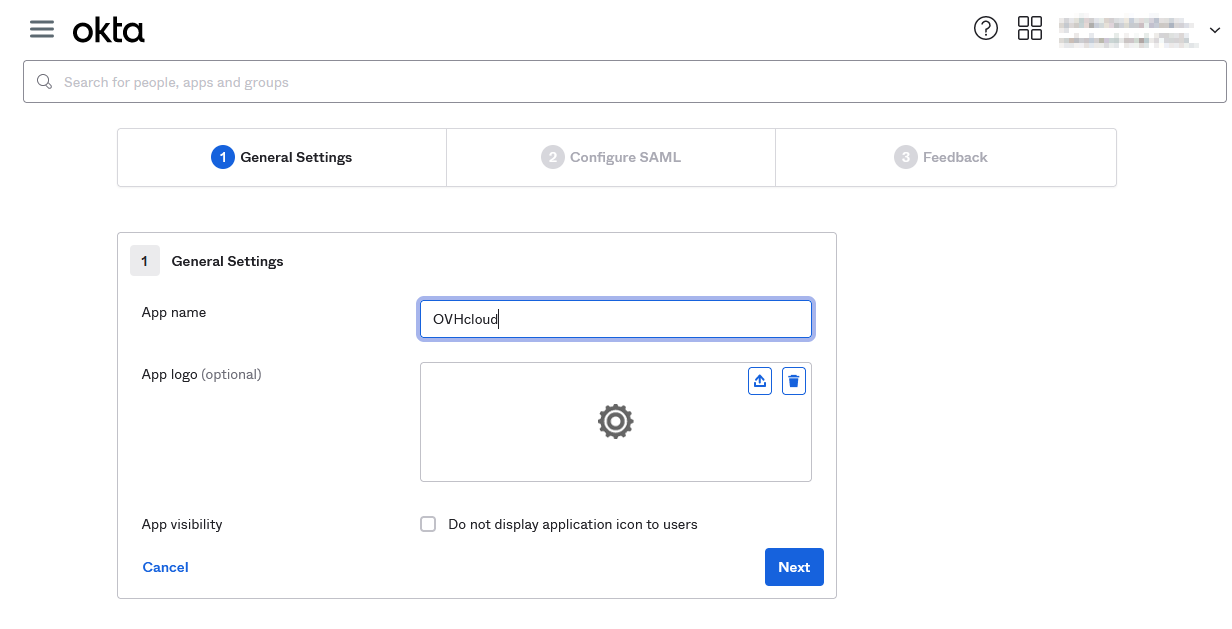

En el paso "General Settings", añada un nombre para esta aplicación, por ejemplo OVHcloud, y un logo si lo desea. Haga clic en Next.

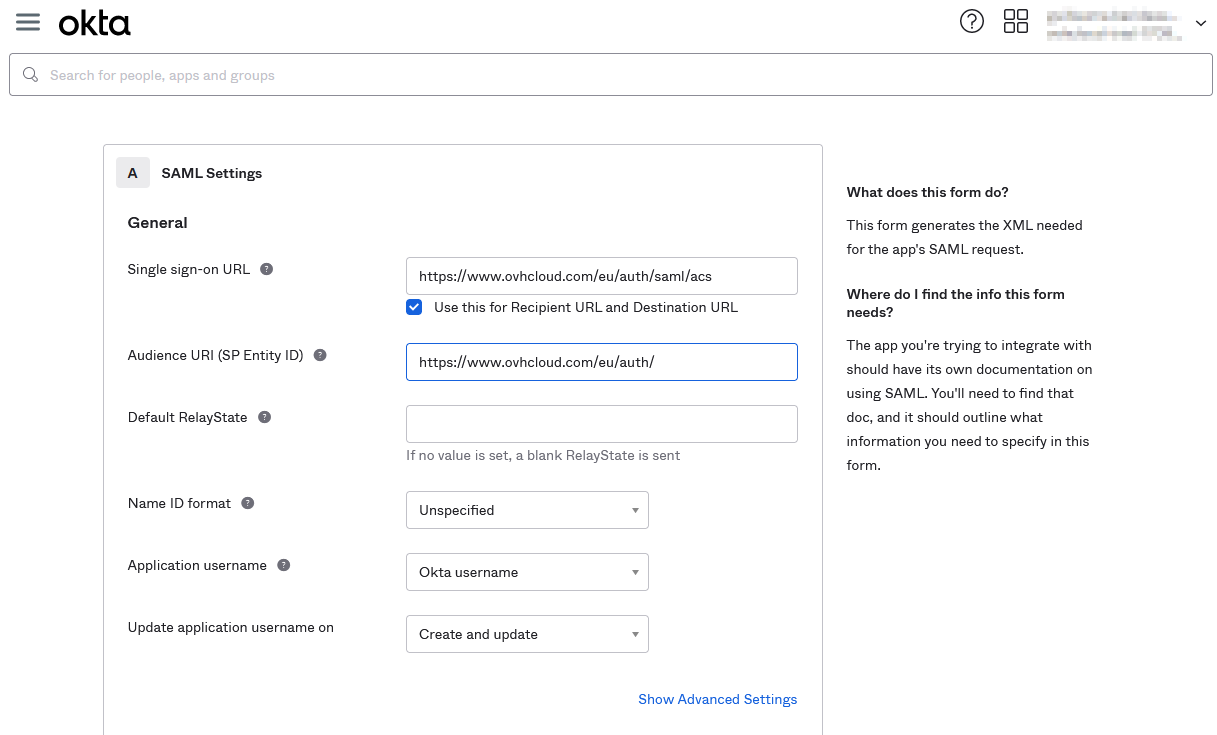

En el paso Configure SAML, complete los campos Single sign-on URL y Audience URI con los valores de su región:

- Región UE: Single sign-on URL:

https://www.ovhcloud.com/eu/auth/saml/acsy Audience URI:https://www.ovhcloud.com/eu/auth/ - Región CA: Single sign-on URL:

https://www.ovhcloud.com/ca/auth/saml/acsy Audience URI:https://www.ovhcloud.com/ca/auth/

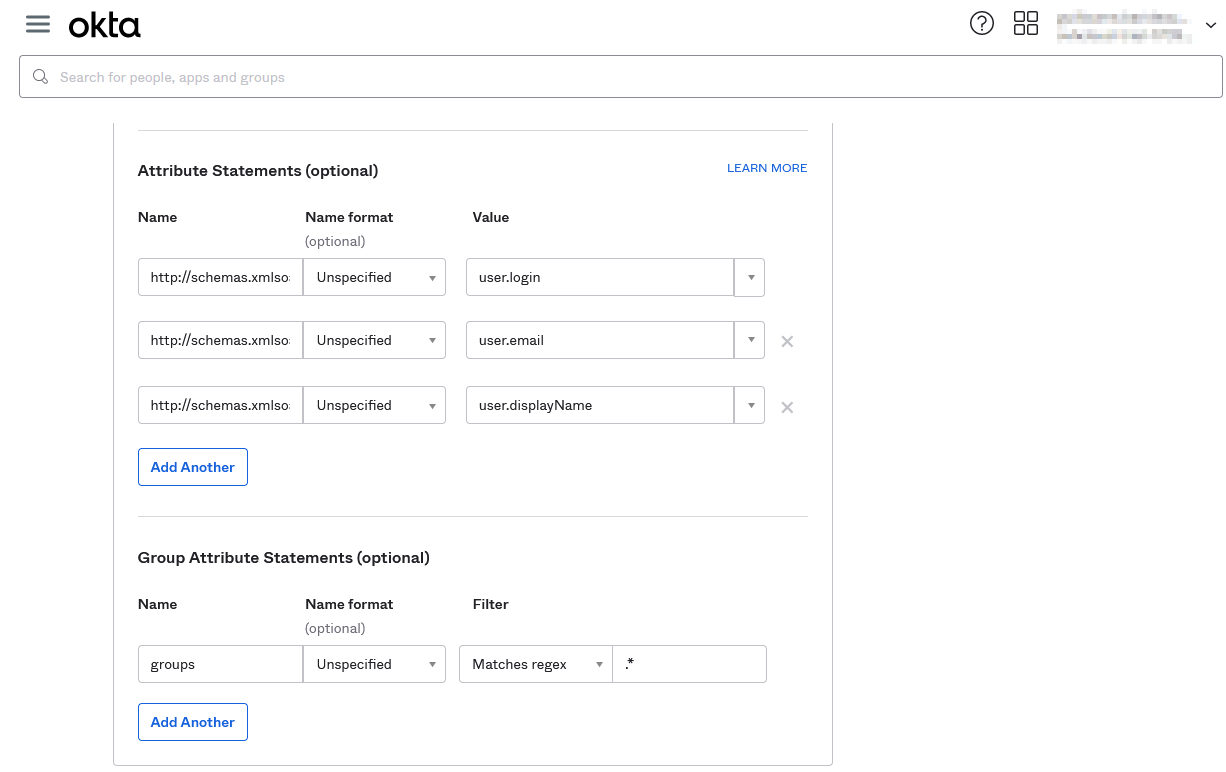

Establezca a continuación los Atribute Statements:

- Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upny Value:user.login - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressy Value:user.email - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/namey Value:user.displayName

Establezca los Group Attribute Statements:

- Name:

groupsy Filter:Matches regex:.*(Adapte el filtro si desea ser más preciso)

Haga clic en Next.

En el paso "Feedback", seleccione la opción en función y haga clic en Finish.

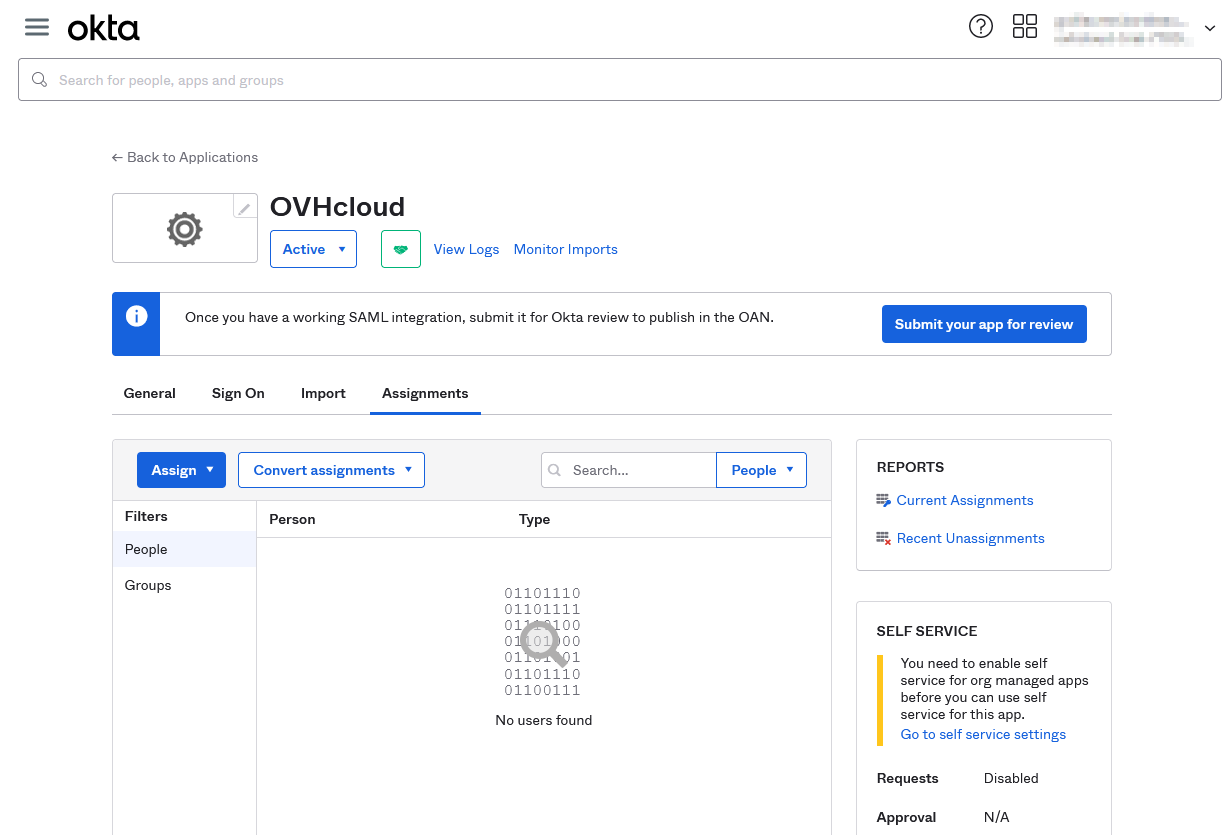

Abra la aplicación, acceda a la pestaña Assignments y asigne usuarios o grupos a la aplicación.

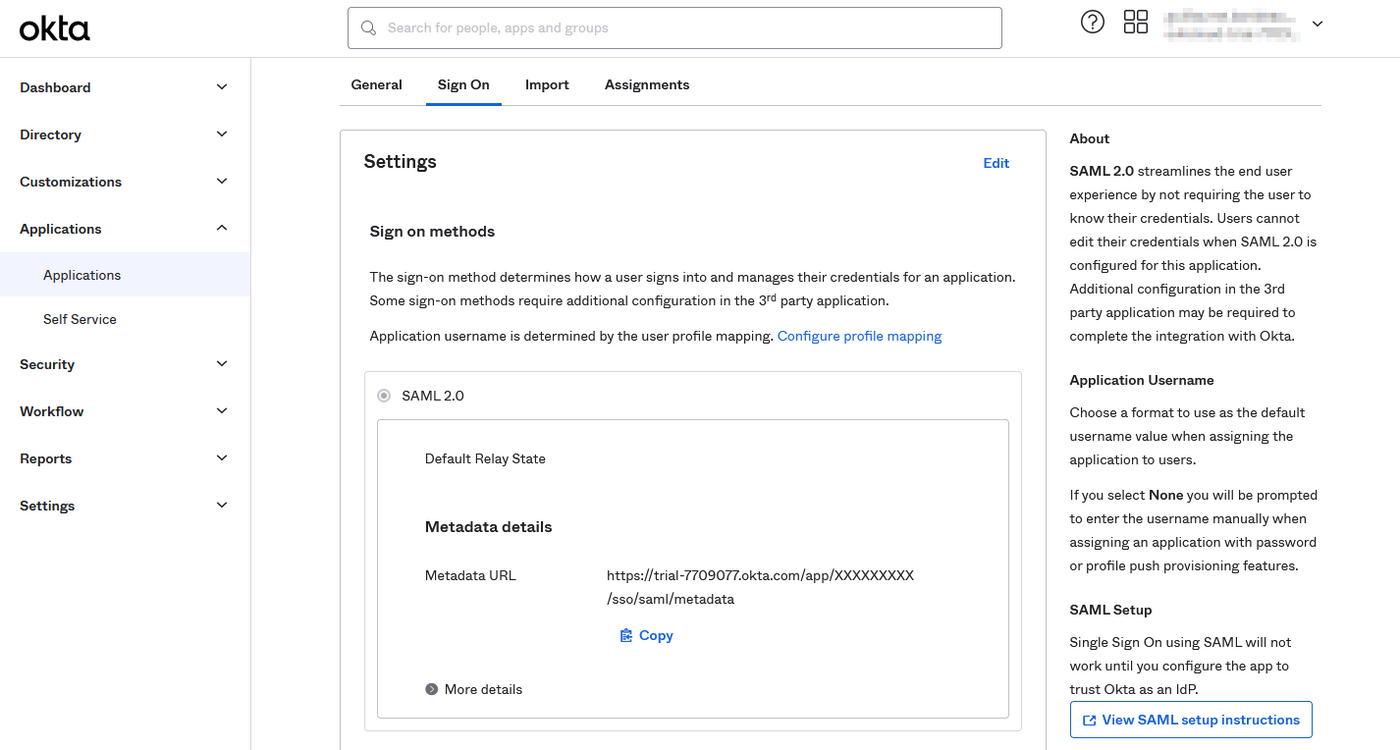

Antes de pasar a la siguiente sección, vaya a la pestaña Sign On, acceda a Metadata URL y guarde el archivo XML proporcionado.

Su servicio Okta ya confía en OVHcloud como proveedor de servicios. El siguiente paso es comprobar que la cuenta de OVHcloud confíe en su Okta como proveedor de identidad.

Guardar Okta en la cuenta de OVHcloud y configurar la conexión

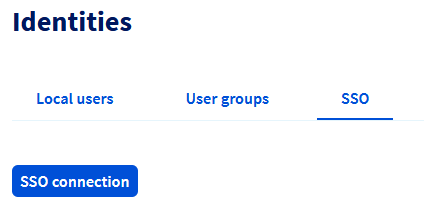

Para añadir a Okta como proveedor de identidad de confianza, debe proporcionar los metadatos del proveedor de identidad. Abra la página SAML SSO y haga clic en el botón Conexión SSO.

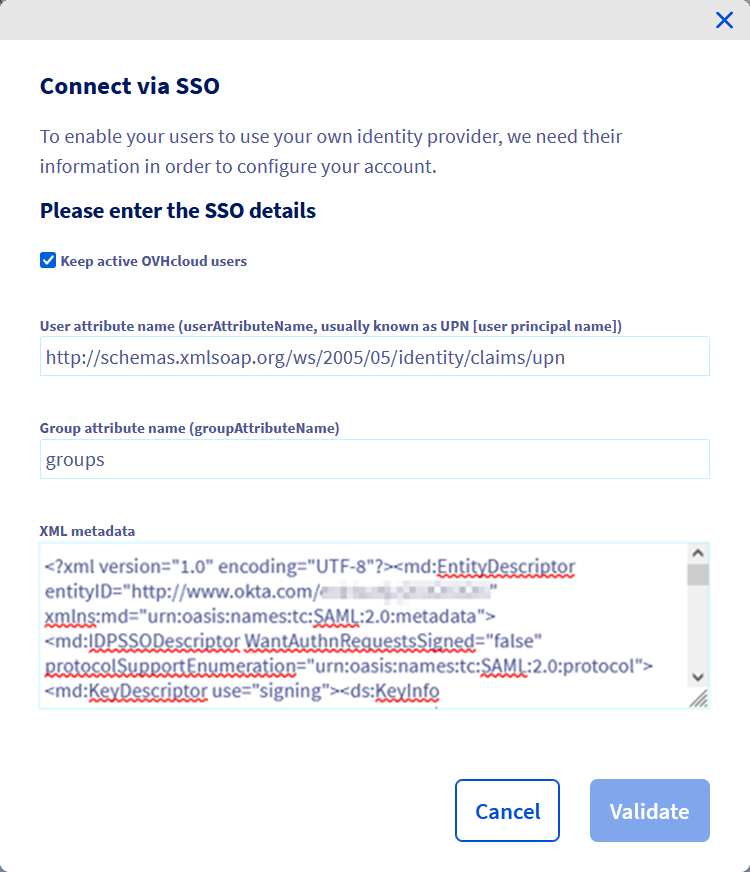

Introduzca los metadatos XML de su servicio Okta. Rellene el campo "Nombre de atributo de usuario" con el valor http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upn y el campo "Nombre de atributo de grupo" con el valor Group. Haga clic en Confirmar.

Es posible conservar los usuarios locales marcando la casilla Mantener los usuarios de OVHcloud activos.

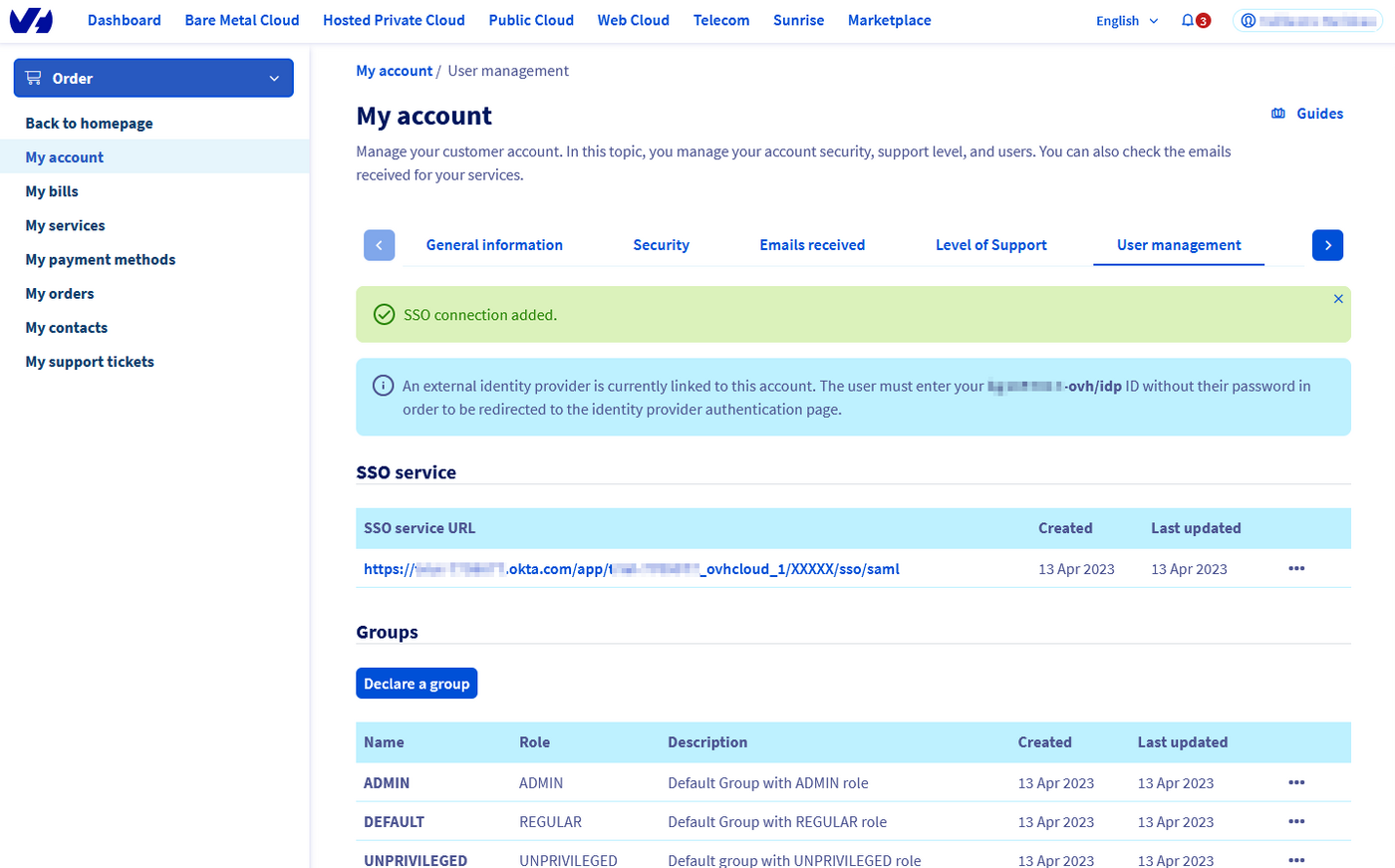

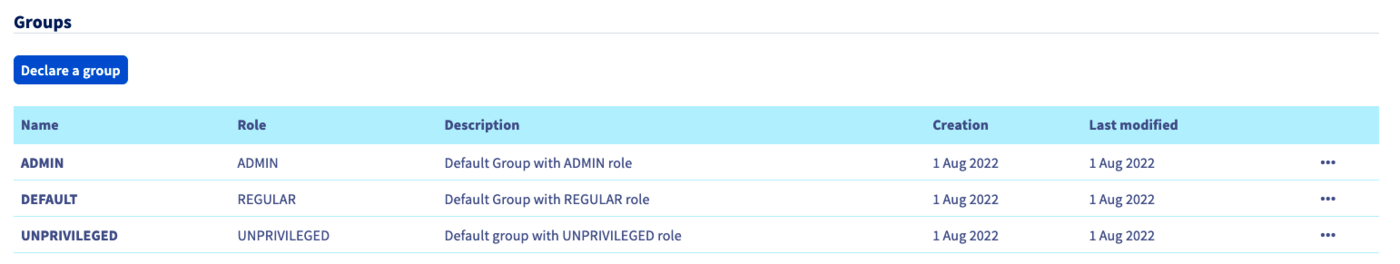

Ahora debe encontrar su Okta como proveedor de identidad, así como los grupos predeterminados.

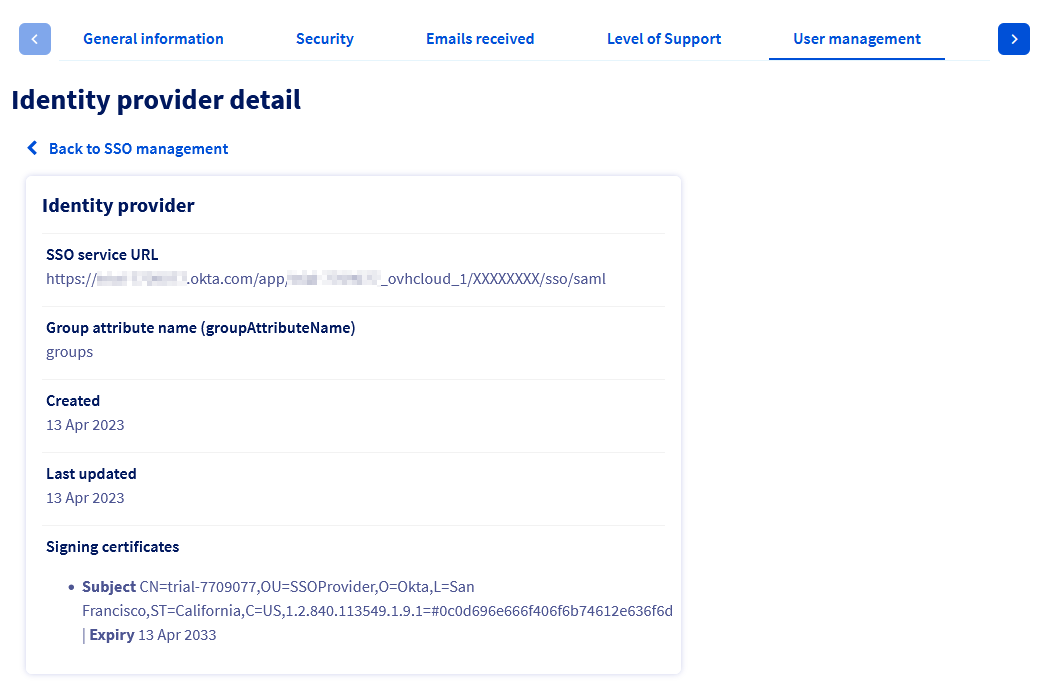

Para más información, haga clic en el enlace "URL del servicio SSO".

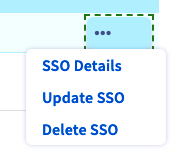

El botón .. permite actualizar o eliminar el SSO y consultar los detalles.

Su servicio Okta se considera ahora un proveedor de identidad de confianza. No obstante, debe añadir grupos a su cuenta de OVHcloud.

Si intenta conectarse por SSO, es probable que aparezca un mensaje de error Not in valid groups.

Su cuenta de OVHcloud verifica si el usuario se autentifica pertenece a un grupo existente en la cuenta.

Ahora debe asignar roles a los grupos de usuarios Okta de OVHcloud. En caso contrario, su cuenta de OVHcloud no sabe lo que el usuario está autorizado a hacer y, por defecto, no tiene permisos.

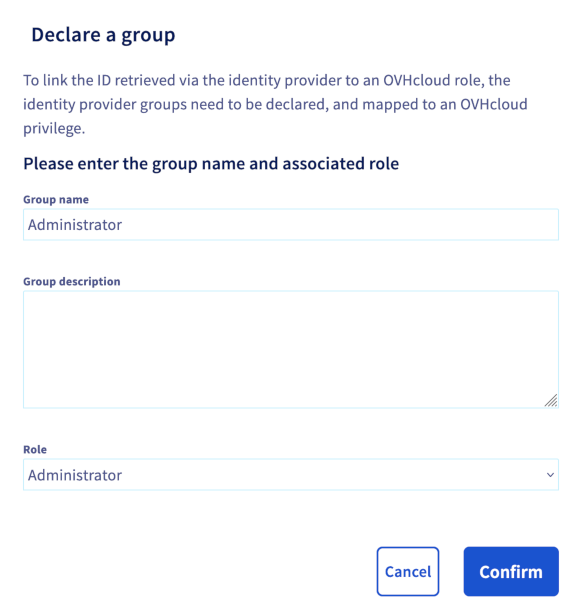

En la sección Identidades, abra la pestaña Grupos de usuarios. A continuación, haga clic en el botón Declarar un grupo y complete los campos :

- Group name : Nombre del grupo en Okta

- Role : Nivel de los derechos concedidos a este grupo

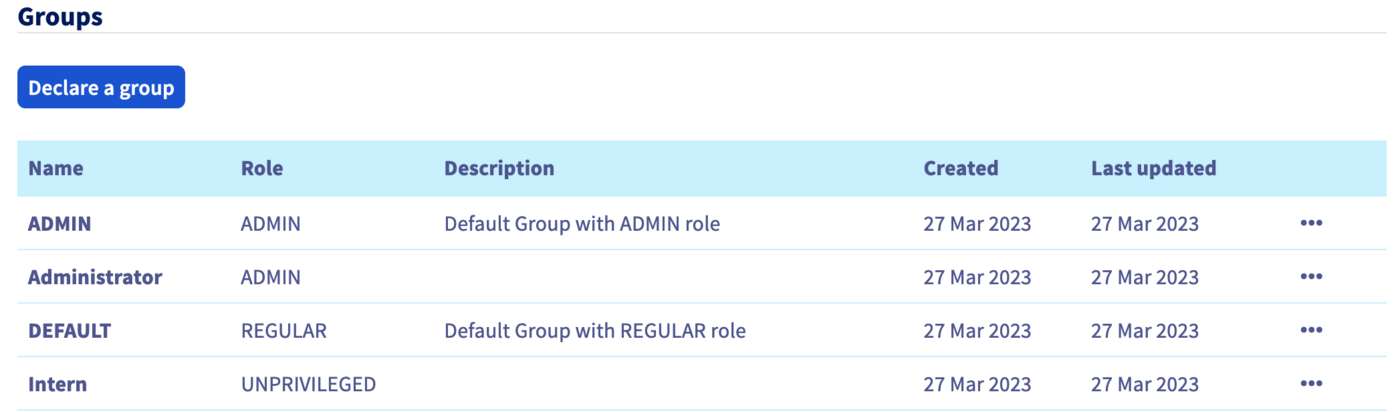

A continuación, compruebe que el grupo se añade a su cuenta de OVHcloud en la sección "Grupos":

Cuando se conecte posteriormente con un usuario del grupo Intern, su cuenta de OVHcloud reconocerá que el usuario tiene el rol "UNPRIVILEGED" especificado por su grupo.

Atención: Si otorga el privilegio Ninguno, será necesario asignar permisos a este grupo a través de las políticas IAM.

A continuación, podrá desconectarse de su cuenta y reconectarse con su Okta como proveedor de identidad.

Conexión mediante SSO

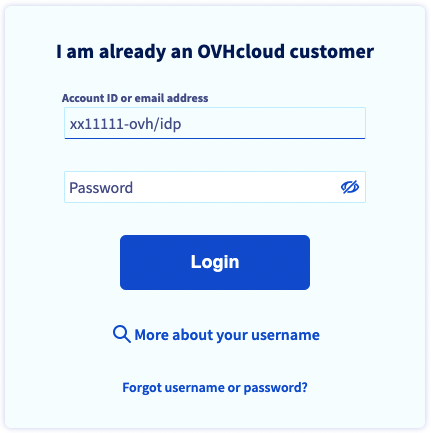

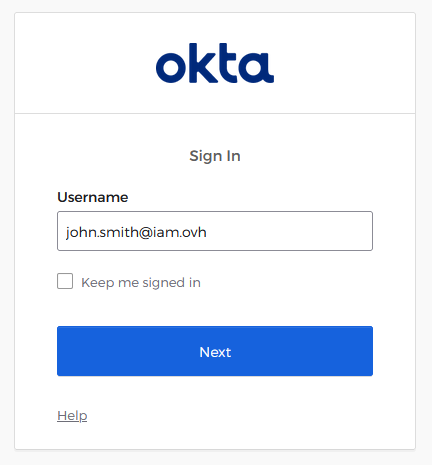

En la página de identificación de OVHcloud, introduzca su identificador seguido de /idp sin contraseña y haga clic en el botón Conexión.

A continuación, será redirigido a su página de conexión a Okta. Introduzca el usuario y la contraseña de un usuario de su Okta y haga clic en el botón Sign in .

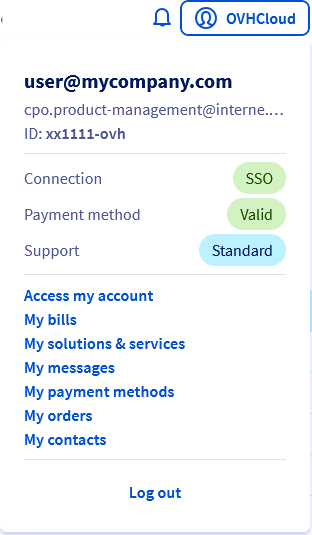

Ahora está conectado con el mismo ID de cliente, pero a través de su usuario Okta.

Más información

Creación de una cuenta de OVHcloud

Proteger mi cuenta de OVHcloud y gestionar mis datos personales

Configuración y gestión de la contraseña de su cuenta

Proteger su cuenta de OVHcloud con la doble autenticación

Cómo utilizar las políticas IAM desde el área de cliente.

Interactúe con nuestra comunidad de usuarios.