Activar las conexiones SSO de Entra ID con su cuenta OVHcloud

Objetivo

Puede utilizar la autenticación SSO (Single Sign-On) para conectarse a su cuenta OVHcloud. Para activar estas conexiones, su cuenta y su Entra ID (antes Azure Active Directory) deben configurarse utilizando SAML (Security Assertion Markup Language).

Esta guía explica cómo asociar una cuenta de OVHcloud a un Entra ID externo.

Requisitos

- Tener acceso a las funciones de administrador de aplicaciones y administrador de usuarios de un servicio Entra ID

- Disponer de una cuenta de OVHcloud

Acceso al área de cliente de OVHcloud

- Enlace directo: SAML SSO

- Ruta de navegación:

Identidad, seguridad y operaciones>Users>SSO connection

Procedimiento

Para que un proveedor de servicios (por ejemplo, su cuenta de OVHcloud) establezca una conexión SSO con un proveedor de identidad (por ejemplo, su Entra ID), debe establecer una relación de confianza mutua registrando la conexión SSO en ambos servicios.

Usuarios y grupos Entra ID

Su Entra ID actúa como proveedor de identidad. Las solicitudes de autenticación de su cuenta de OVHcloud solo se aceptarán si primero la ha declarado como un tercero de confianza.

Concentrémonos un momento en las identidades del proveedor de identidad.

Usuarios Entra ID

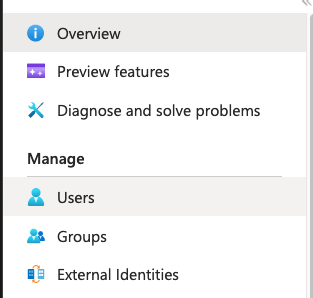

En primer lugar, acceda al panel de control Entra ID.

En el menú de la izquierda, haga clic en Users.

Cree tantos usuarios como desee y/o verifique a sus usuarios haciendo clic en él.

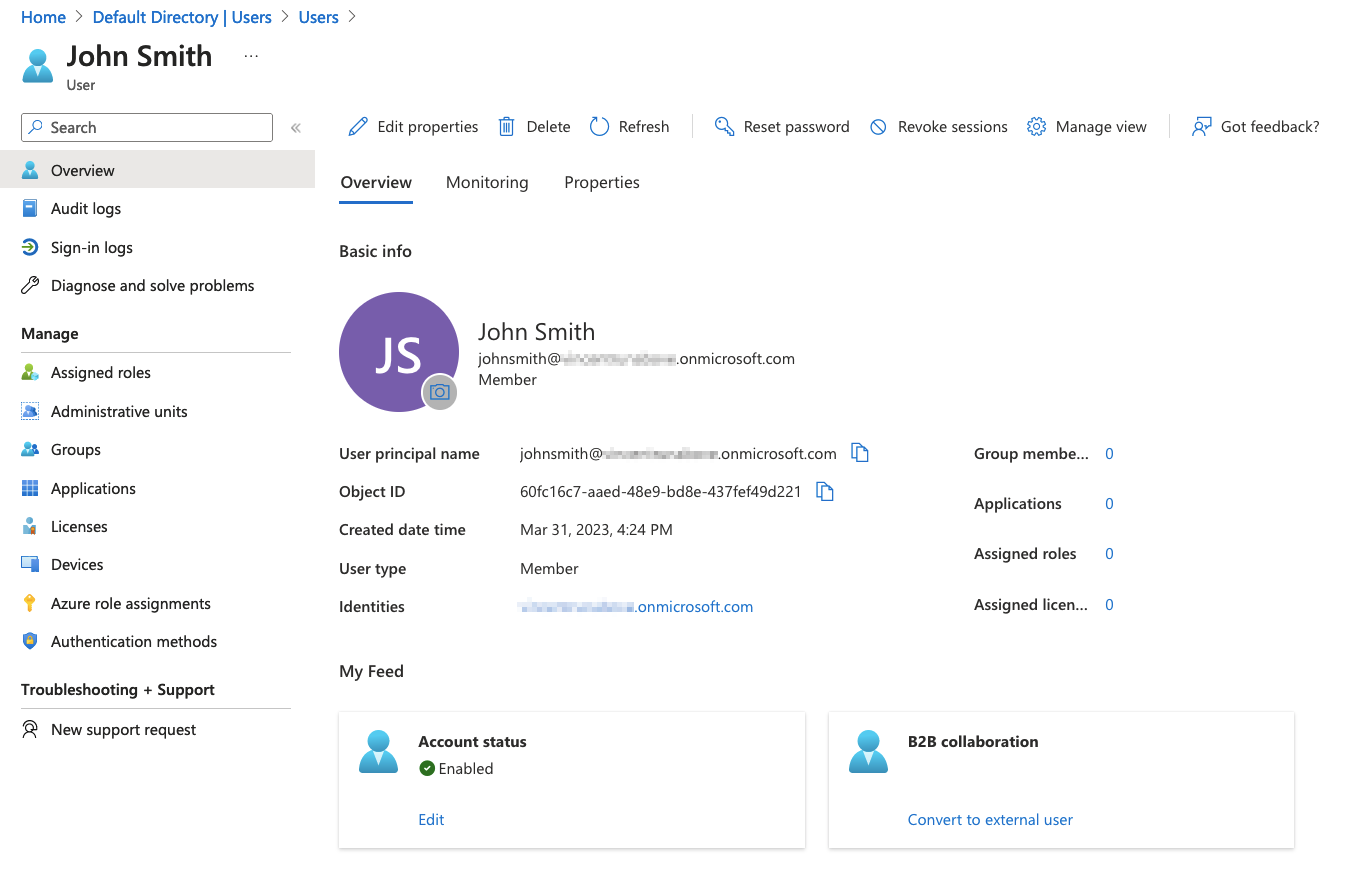

Para este ejemplo, se usará el usuario John Smith.

Cuando se realiza la autenticación SSO, la identidad de John Smith la proporciona Entra ID a la cuenta de OVHcloud. Sin embargo, esta identidad debe contener al menos un grupo. Si no existe ningún grupo, a continuación se muestra cómo crear uno para agregar a John Smith.

Grupos Entra ID

En el menú de la izquierda, haga clic en Groups.

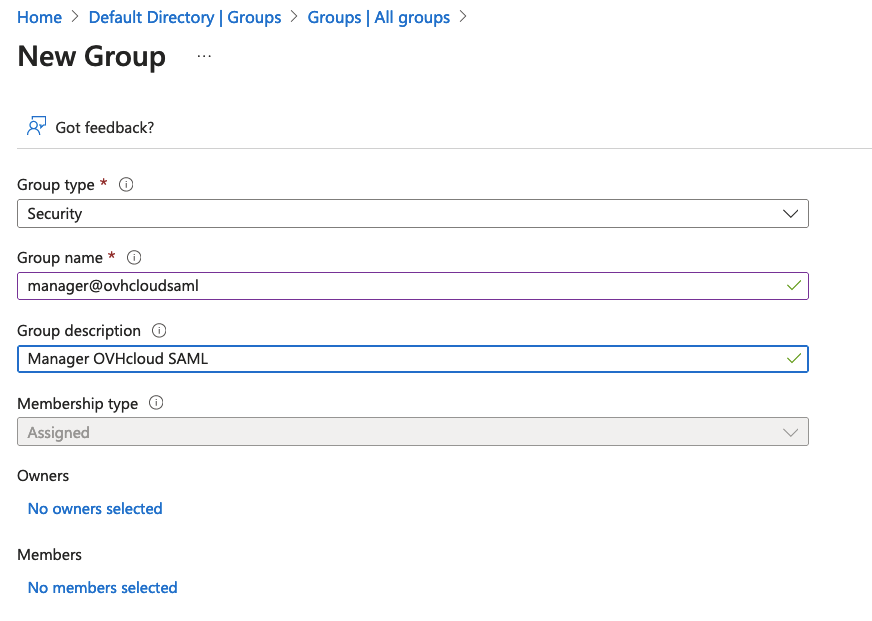

En el menú superior, haga clic en New group e introduzca toda la información necesaria.

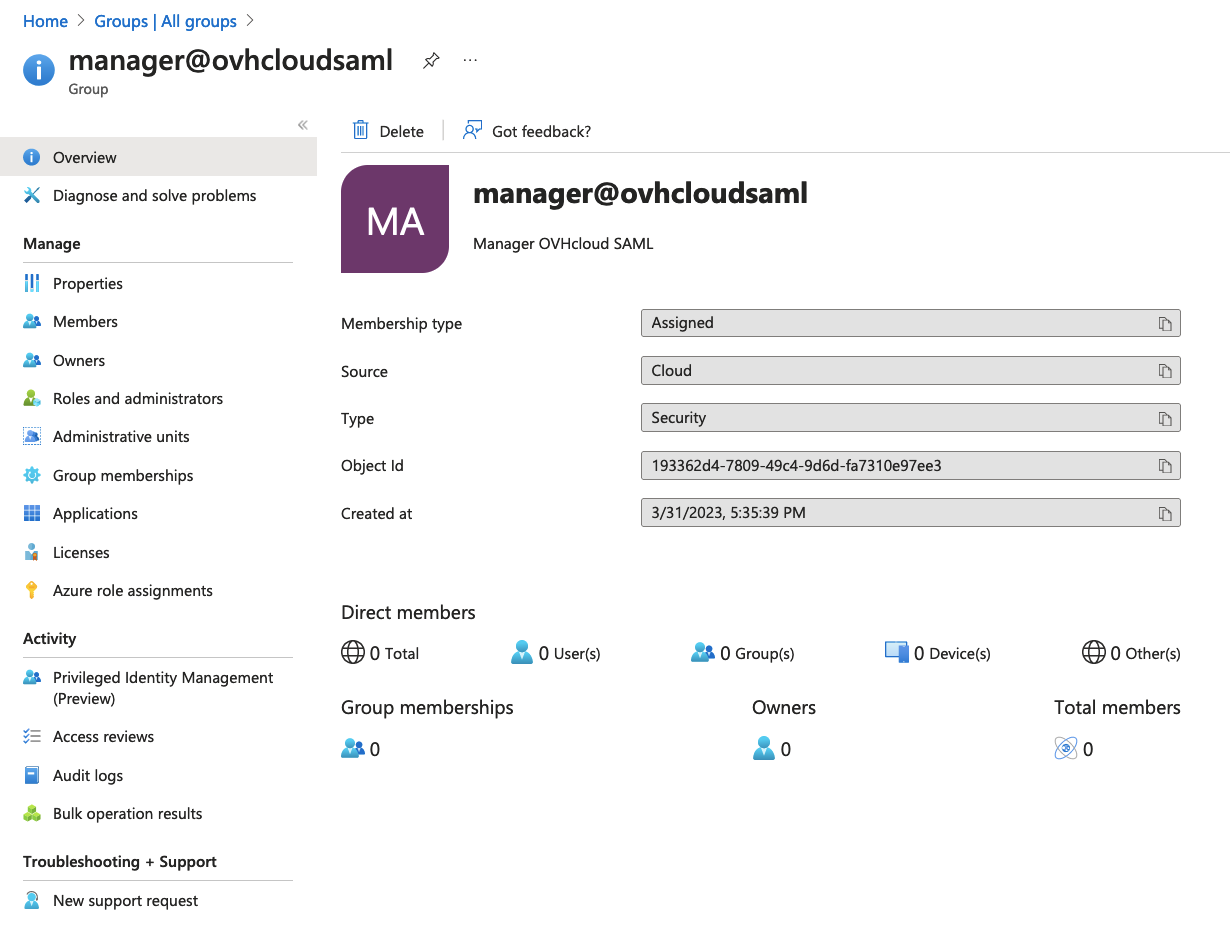

Para este ejemplo, se utilizará el grupo manager@ovhcloudsaml.

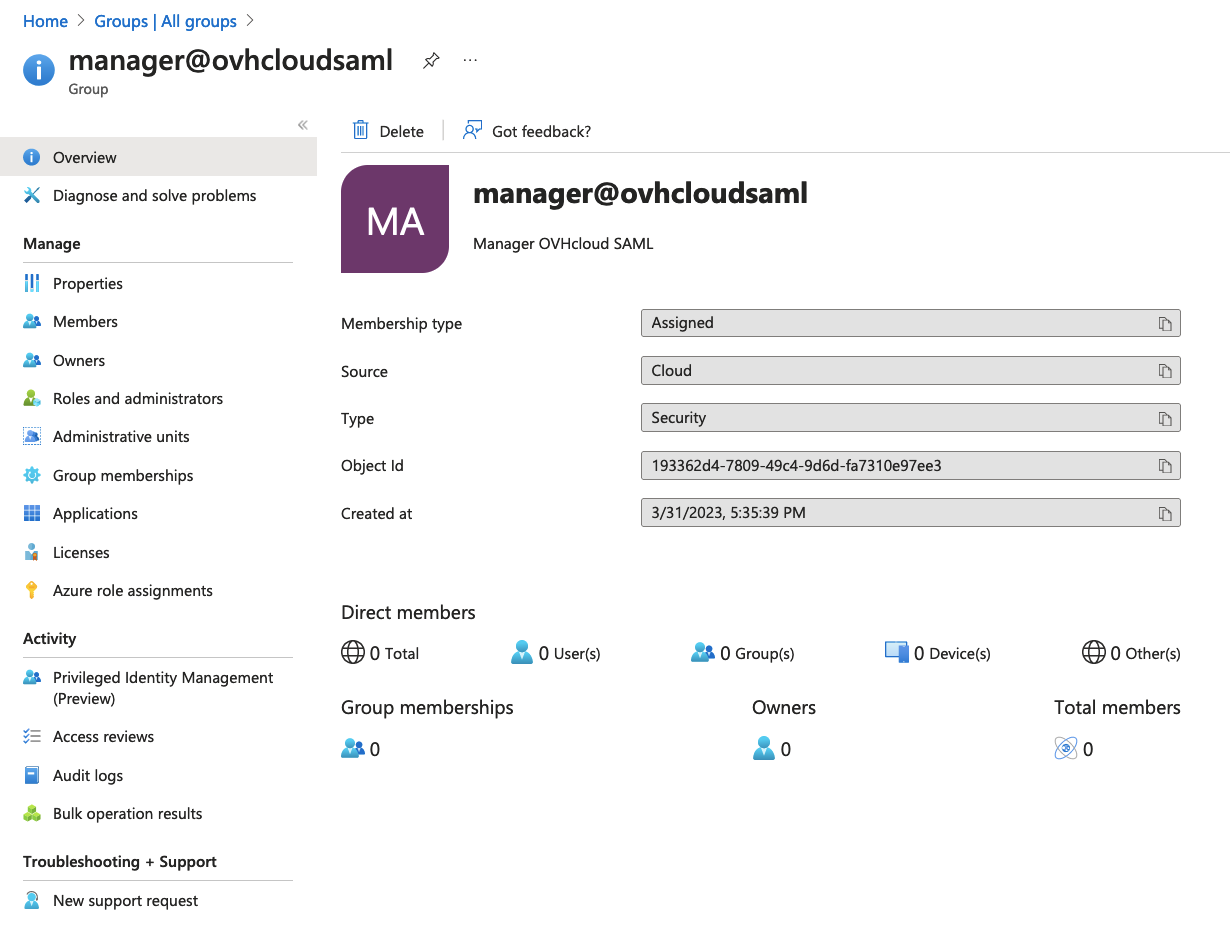

Haga clic en el botón Create para ver toda la información sobre este grupo.

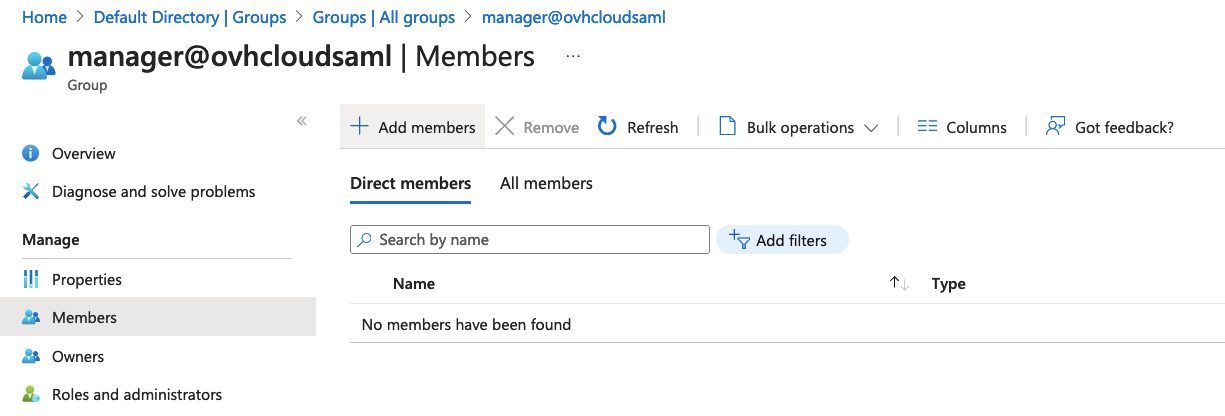

Ahora, los usuarios que se utilizarán para la autenticación SSO deben añadirse a un grupo.

En este ejemplo, asociemos al usuario John Smith con el grupo manager@ovhcloudsaml.

En la interfaz del grupo seleccionado, haga clic en Members en el menú de la izquierda y seleccione Add members en el menú superior.

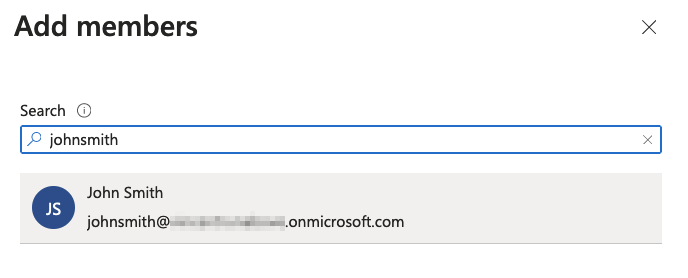

Seleccione el usuario que desea añadir a este grupo y haga clic en el botón Select.

Ahora el usuario está asignado al grupo.

Para realizar autenticaciones SSO, debe crear una aplicación Entra ID.

La autenticación única debe configurarse en esta aplicación.

Aplicaciones Entra ID

En primer lugar, cree una aplicación si todavía no existe.

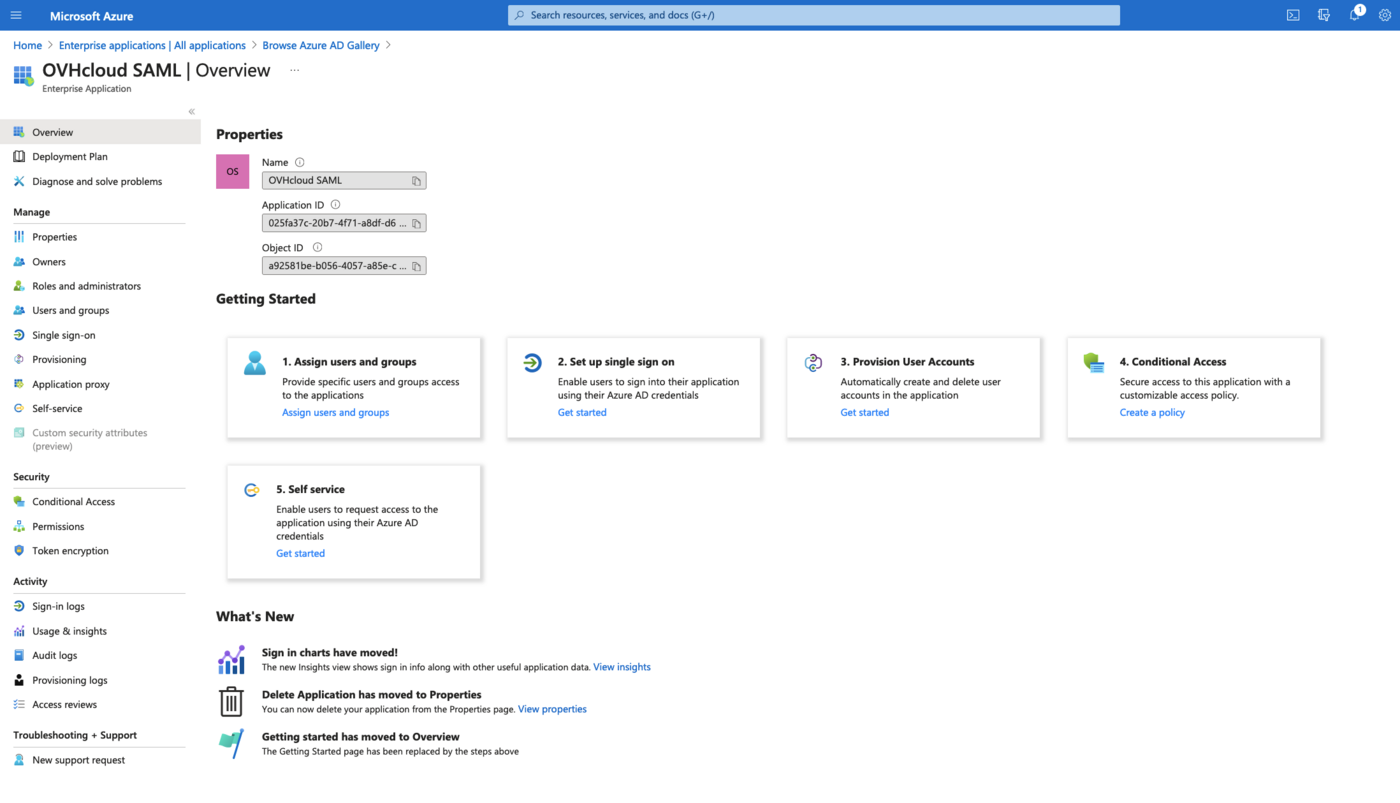

Crear una aplicación Entra ID

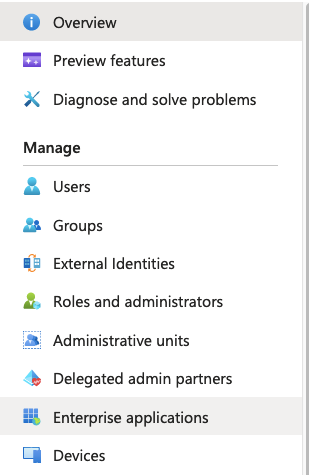

En el menú de la izquierda, haga clic en Enterprise applications.

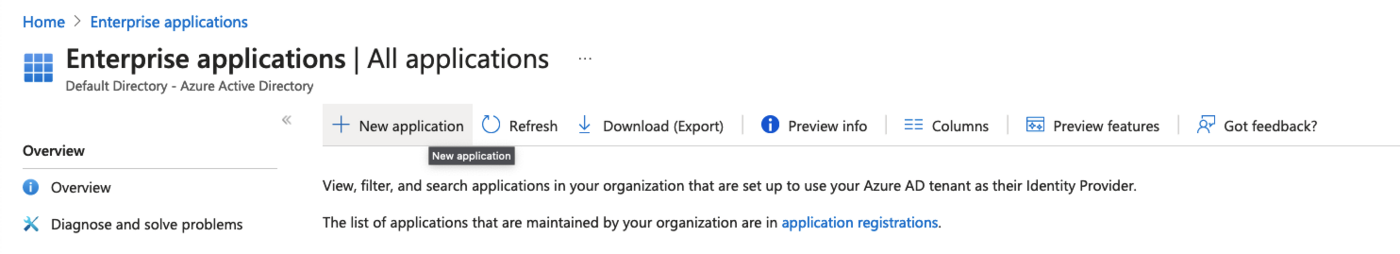

Haga clic en New application en el menú superior.

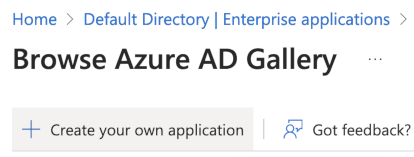

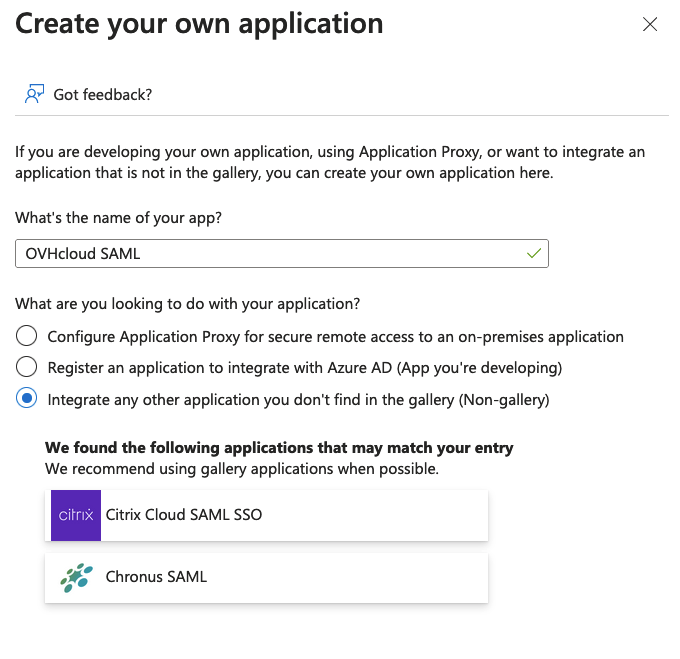

Haga clic en Create your own application en el menú superior.

Seleccione Non-gallery en el menú de la izquierda y haga clic en el botón Create.

Se mostrarán los detalles de la aplicación.

Se ha creado la aplicación Entra ID. Los usuarios que deseen realizar autenticaciones SSO a través de esta aplicación deben añadirse.

Application Entra ID - Uso de usuarios

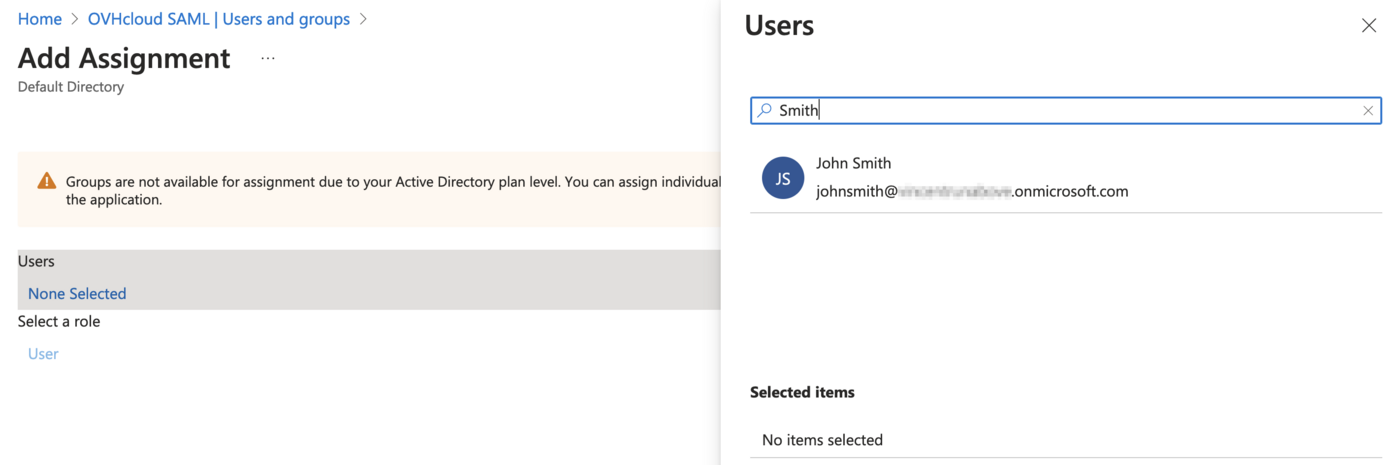

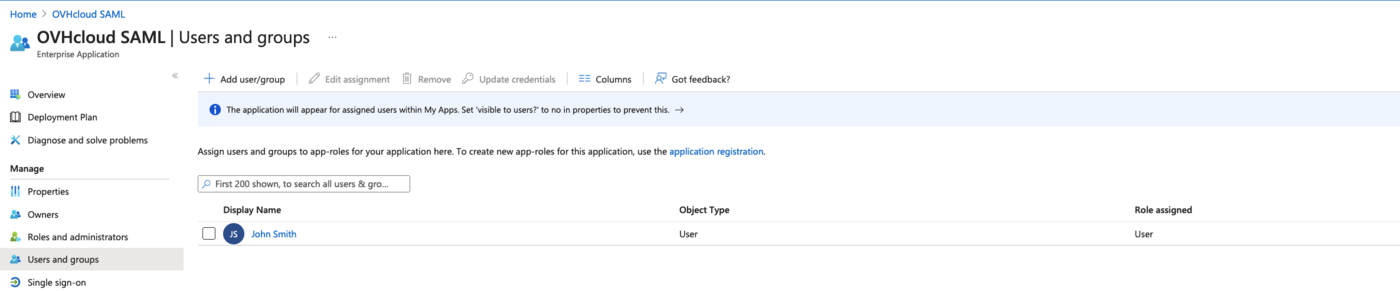

Para que un usuario realice la autenticación SSO a partir de una aplicación Entra ID, debe añadirse a esta aplicación. Cómo añadir un usuario a una aplicación Entra ID

Sin embargo, si dispone de Entra ID Premium, es mejor añadir un grupo de usuarios que usuarios.

En el menú de la izquierda, haga clic en Users and groups y seleccione Add user/group.

A continuación, haga clic en la sección Usuarios, seleccione el usuario que desea añadir a la aplicación y haga clic en el botón Select.

La aplicación está creada, el usuario está asignado, solo tiene que implementar el SSO a través de SAML.

Entra ID application SSO

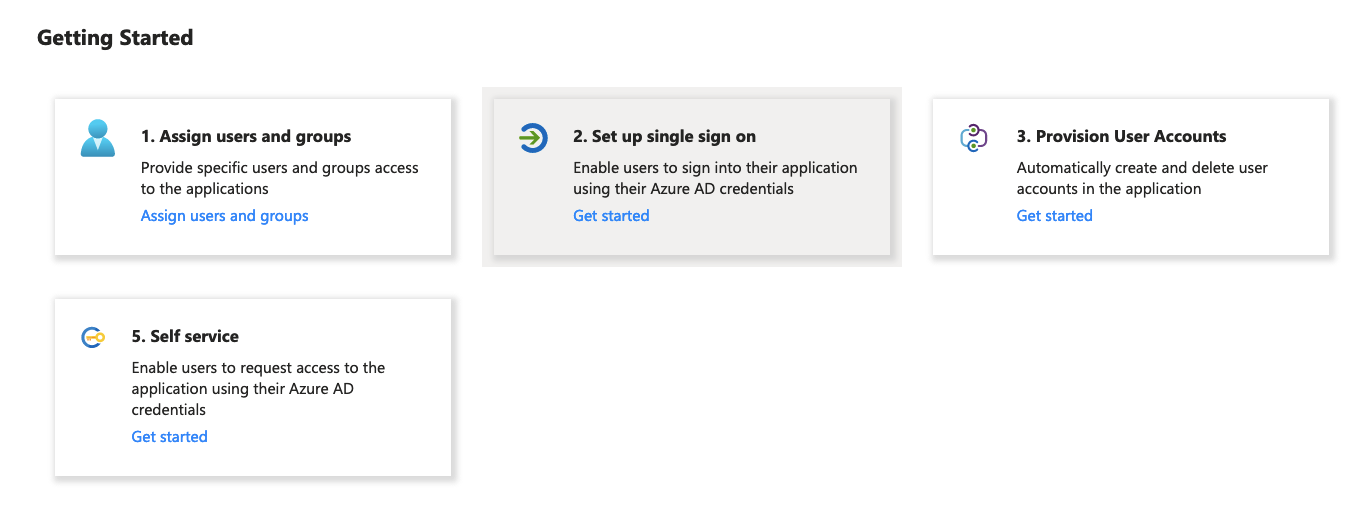

Vuelva a la vista de conjunto utilizando el botón Overview en el menú de la izquierda y haga clic en la sección Set up single sign on.

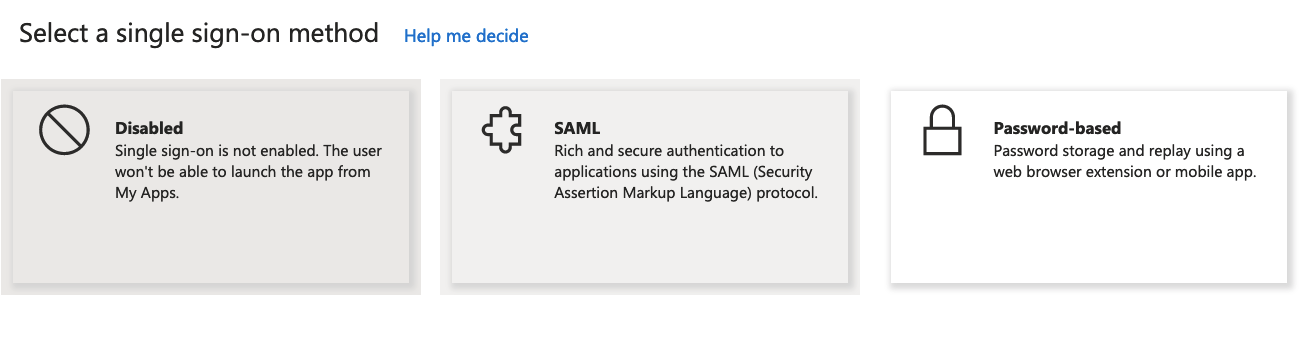

Haga clic en la sección SAML .

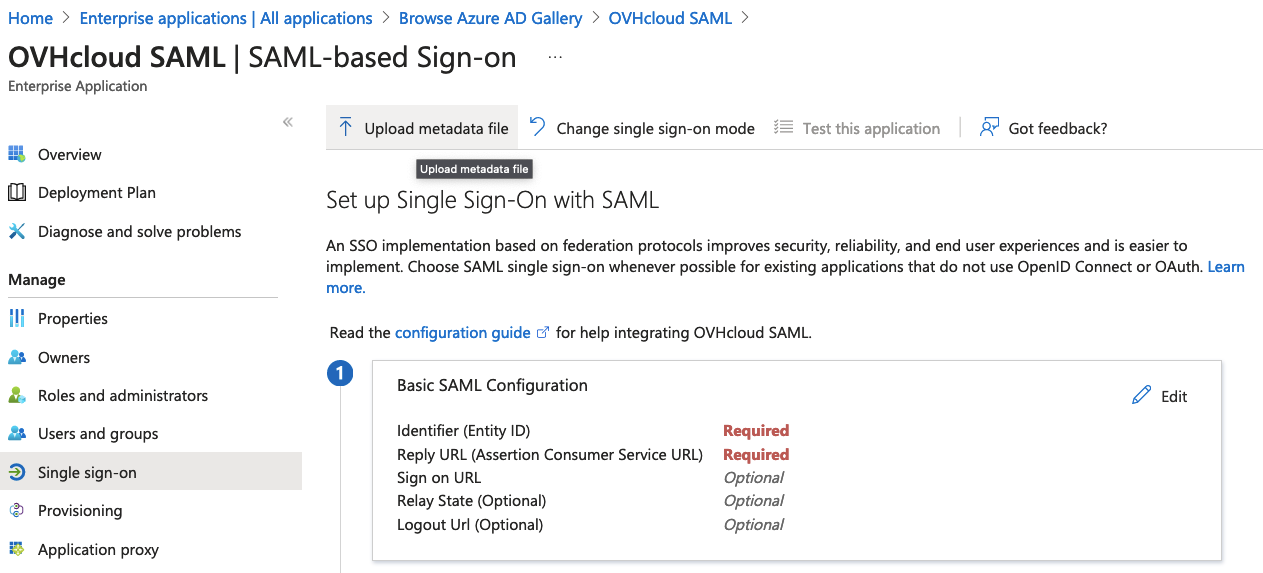

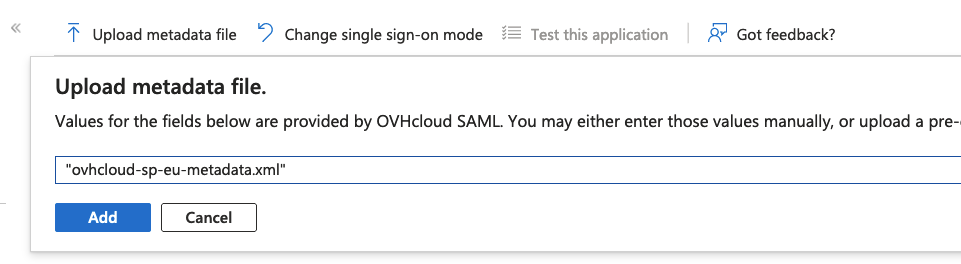

Haga clic en Upload metadata file en el menú superior.

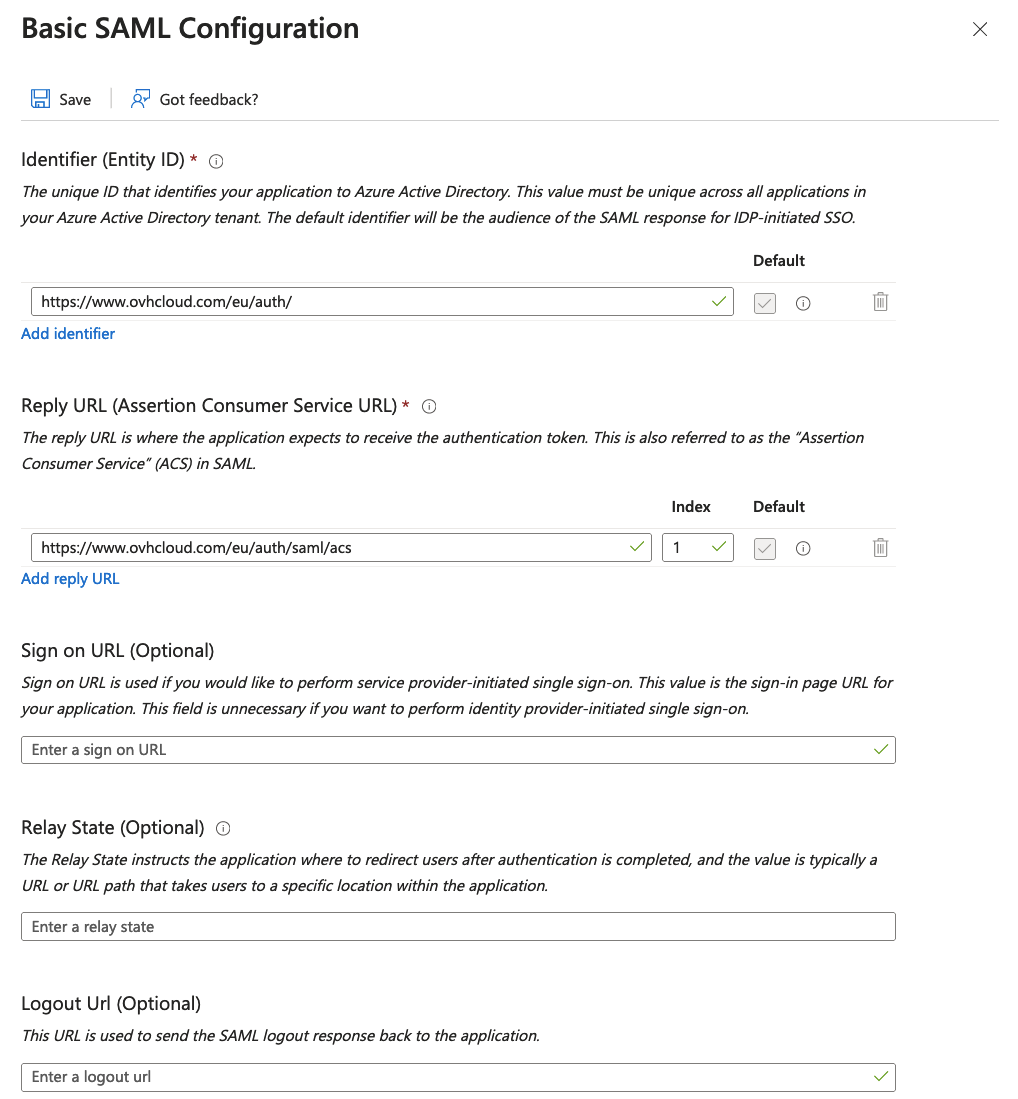

Haga clic en el icono del botón Select a file, seleccione el archivo de metadatos OVHcloud Service Provider y haga clic en el botón Add.

Puede obtener el archivo de metadatos adecuado a través de los siguientes enlaces:

Descargue el archivo de metadatos, que más tarde necesitará.

Se mostrará la configuración SAML.

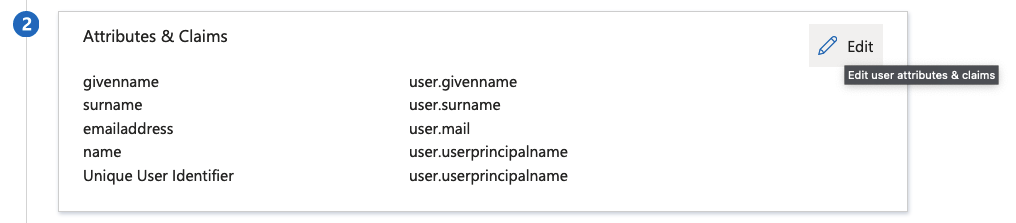

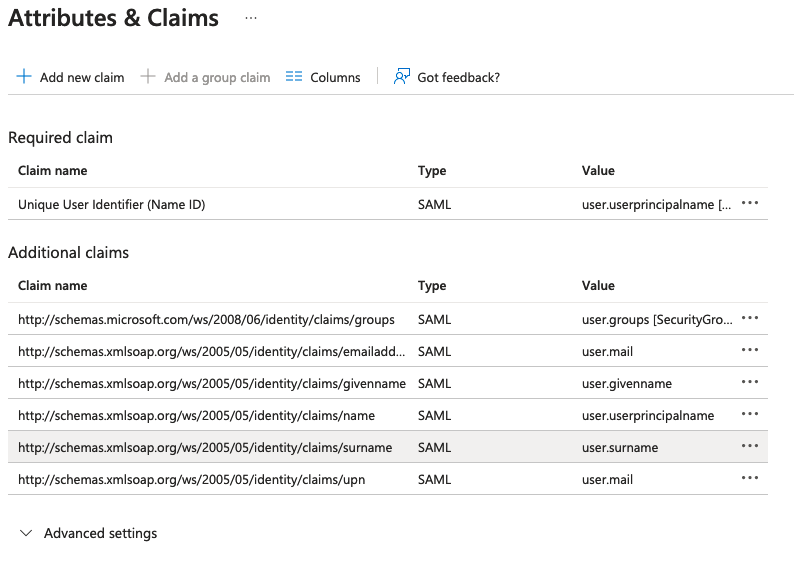

En la sección Attributes & Claims, haga clic en el botón Edit.

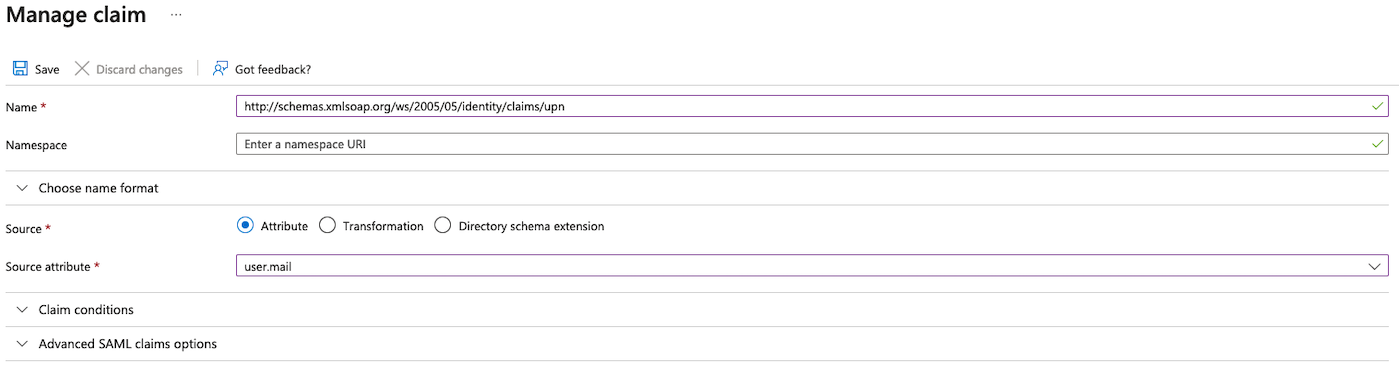

Añada el atributo UPN (User Principal Name) a la información de SAML para informar a OVHcloud del correo electrónico del usuario. Este paso es indispensable.

Haga clic en Add a new claim en el menú superior.

En el campo Name, introduzca el valor http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upn.

En el campo Source attribute, introduzca user.mail.

Su interfaz debería ser bastante similar a la siguiente captura de pantalla:

Haga clic en Save

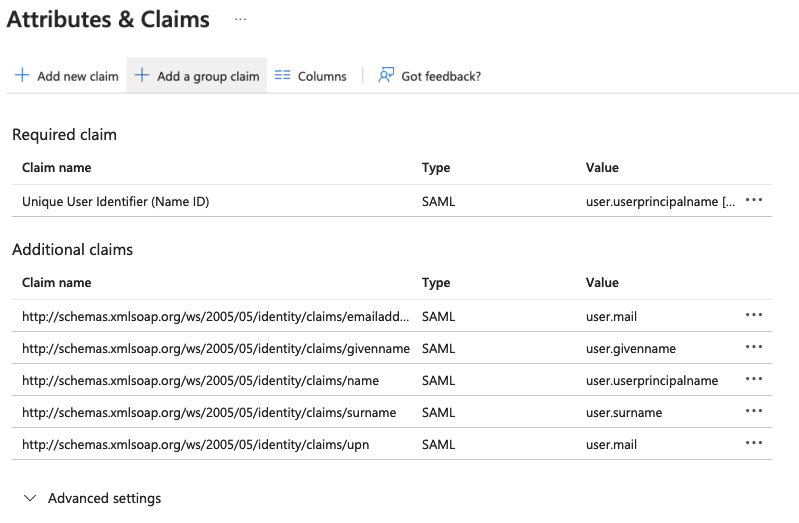

Declare ahora el atributo utilizado para el grupo del usuario.

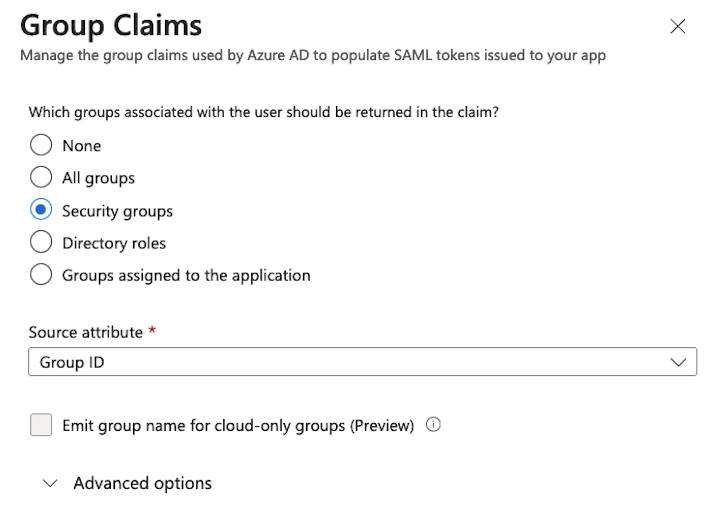

Haga clic en Add a group claim en el menú superior.

Seleccione Security groups y Group ID en Source attribute y haga clic en el botón Save.

La reivindicación de groups debe aparecer ahora en la lista.

Copie y guarde el valor del Claim name en algún lugar (por ejemplo, un bloc de notas), pero más adelante lo necesitará.

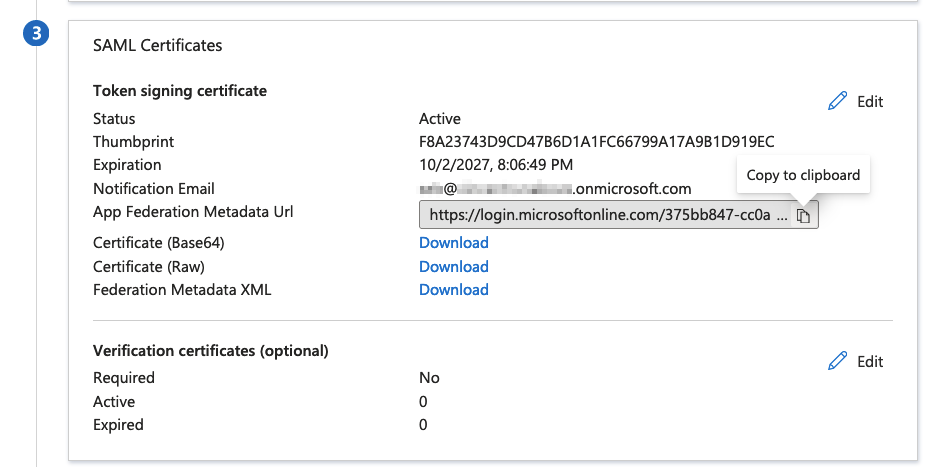

En la sección SAML certificates, copie el valor del campo App Federation Metadata Url.

Utilice este enlace para descargar el archivo de metadatos de la aplicación Entra ID para utilizarlo posteriormente en la cuenta de OVHcloud.

Crear la confianza de una cuenta de OVHcloud y configurar la conexión

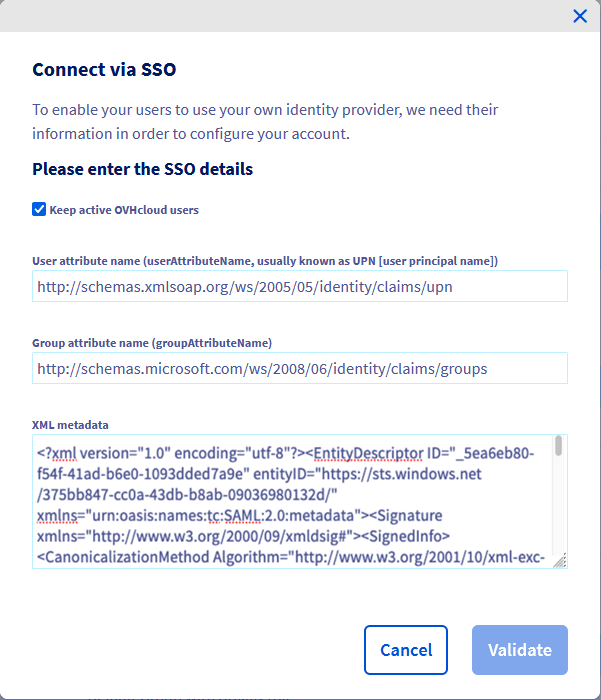

La adición de su aplicación Entra ID como proveedor de identidad aprobado se realiza desde la página SAML SSO de su área de cliente de OVHcloud, donde puede proporcionar los metadatos del proveedor de identidad.

Creación de confianza en OVHcloud

Rellene el campo Nombre de Atributo de Usuario con el nombre de reclamación de la aplicación de identificación inicial UPN y en el campo Nombre de Atributo de Grupo con el valor del nombre de reclamación de groups guardado antes.

Rellene los metadatos XML de su aplicación Entra ID desde el archivo guardado anteriormente.

Es posible conservar los usuarios locales marcando la casilla Mantener los usuarios de OVHcloud activos.

Haga clic en Aceptar.

La adición de su aplicación Entra ID como proveedor de identidad ya está establecida, pero debe añadir grupos a su cuenta de OVHcloud.

Si intenta conectarse por SSO, es probable que aparezca un mensaje de error Not in valid groups.

Su cuenta de OVHcloud verifica si el usuario autentificado pertenece a un grupo existente en la cuenta.

Para solucionar el problema, compruebe el atributo "Group" devuelto por la aplicación Entra ID: el campo Object Id.

Declaración de los grupos OVHcloud

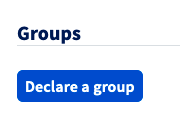

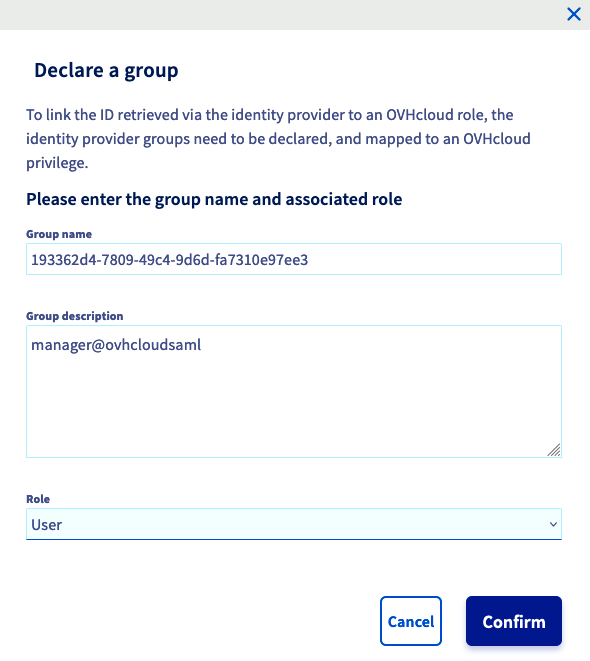

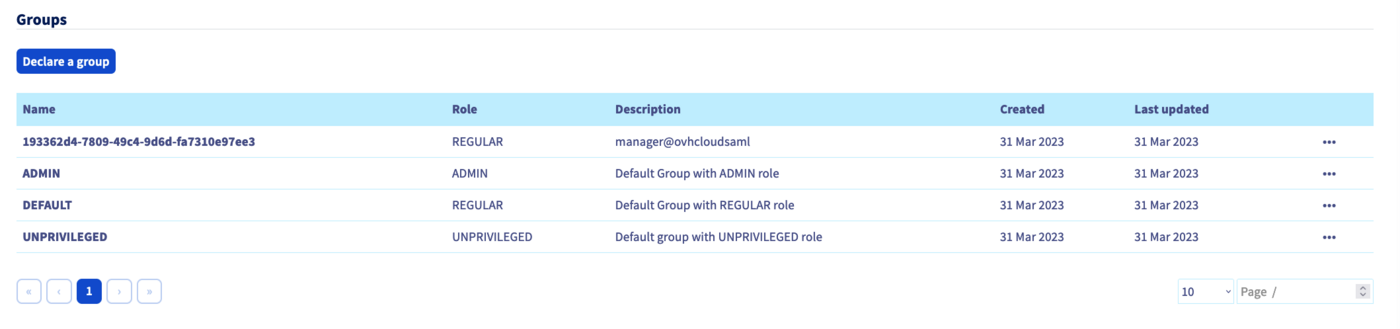

Para añadir un grupo, acceda a la sección Identidades y, a continuación, a la pestaña Grupos de usuarios. Luego, haga clic en el botón Declarar un grupo :

Introduzca el nombre del grupo, seleccione el rol asociado y haga clic en el botón Confirmar.

El grupo creado debe aparecer en la lista.

Atención: Si otorga el rol Ninguno, será necesario asignar permisos a este grupo a través de las políticas IAM.

Conexión mediante SSO

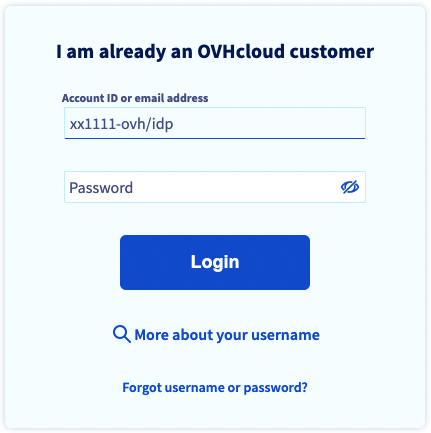

En la página de identificación de OVHcloud, introduzca su ID de cliente seguido de /idp sin contraseña y haga clic en el botón Login .

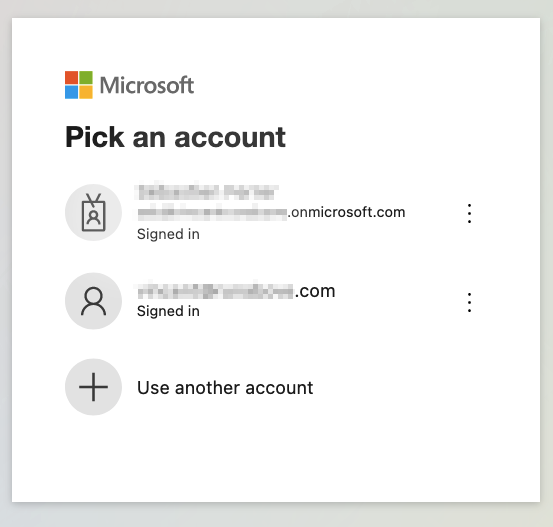

A continuación, será redirigido a la página de conexión a su aplicación Entra ID. Seleccione Use another account.

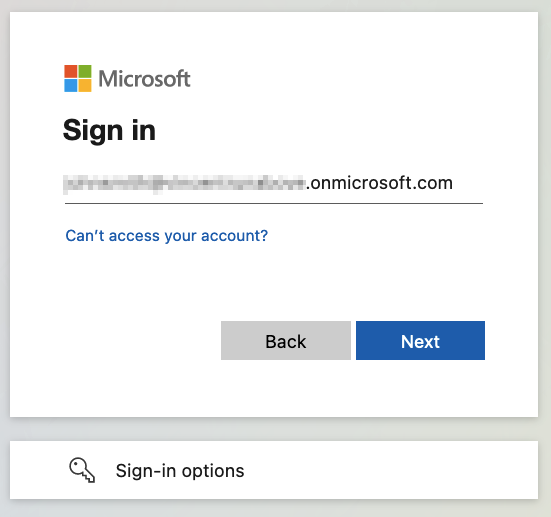

Introduzca el mensaje de correo electrónico del usuario de la aplicación Entra ID y haga clic en el botón Next.

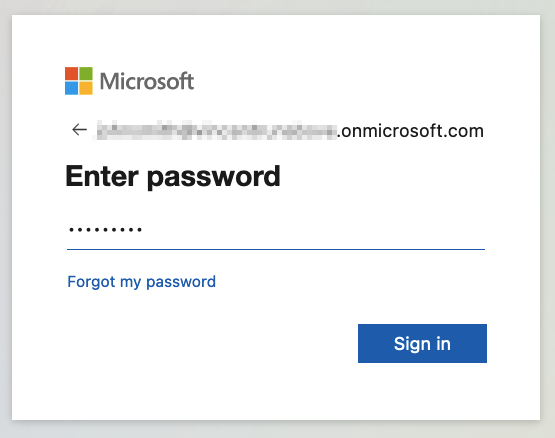

Introduzca la contraseña del usuario de la aplicación Entra ID y haga clic en el botón Sign In.

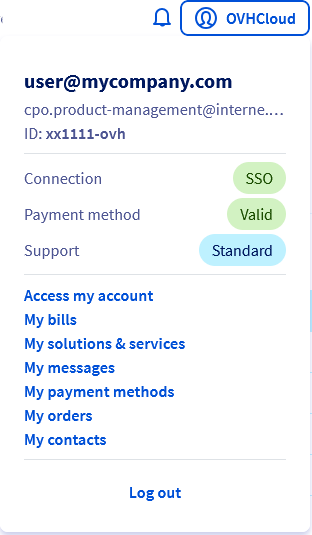

Ahora está conectado con el mismo ID de cliente, pero a través de su usuario de Entra ID.

Si su correo electrónico no aparece por debajo de Connected via SSO, significa que no ha configurado correctamente el atributo UPN y que una parte de las funcionalidades no funcionará.

Más información

Proteger mi cuenta de OVHcloud y gestionar mis datos personales

Definición y gestión de la contraseña de su cuenta

Proteger su cuenta de OVHcloud con la doble autenticación

Cómo utilizar las políticas IAM desde el área de cliente.

Interactúe con nuestra comunidad de usuarios.