Activer les connexions Entra ID SSO avec votre compte OVHcloud

Objectif

Vous pouvez utiliser l'authentification SSO (Single Sign-On) pour vous connecter à votre compte OVHcloud. Pour activer ces connexions, votre compte et votre Entra ID (anciennement Azure Active Directory) doivent être configurés à l'aide de SAML (Security Assertion Markup Language).

Découvrez comment associer votre compte OVHcloud à un Entra ID externe.

Prérequis

- Avoir accès aux rôles Administrateur d'applications et Administrateur d'utilisateurs d'un service Entra ID

- Disposer d'un compte OVHcloud

Accès à l'espace client OVHcloud

- Lien direct : SSO SAML

- Pour y accéder :

Identité, Sécurité & Opérations>Utilisateurs>Connexion SSO

En pratique

Afin qu’un fournisseur de services (par exemple, votre compte OVHcloud) établisse une connexion SSO avec un fournisseur d’identité (par exemple, votre Entra ID), vous devez établir une relation de confiance mutuelle en enregistrant la connexion SSO dans les deux services.

Utilisateurs et groupes Entra ID

Votre Entra ID agit en tant que fournisseur d'identité. Les demandes d'authentification de votre compte OVHcloud ne seront acceptées que si vous l'avez d'abord déclaré comme tiers de confiance.

Concentrons-nous un instant sur les identités du côté du fournisseur d'identité.

Utilisateurs Entra ID

Pour commencer, accédez à votre tableau de bord Entra ID.

Cliquez ensuite sur Users dans le menu de gauche.

Créez autant d'utilisateurs que vous le souhaitez et/ou vérifiez vos utilisateurs en cliquant dessus.

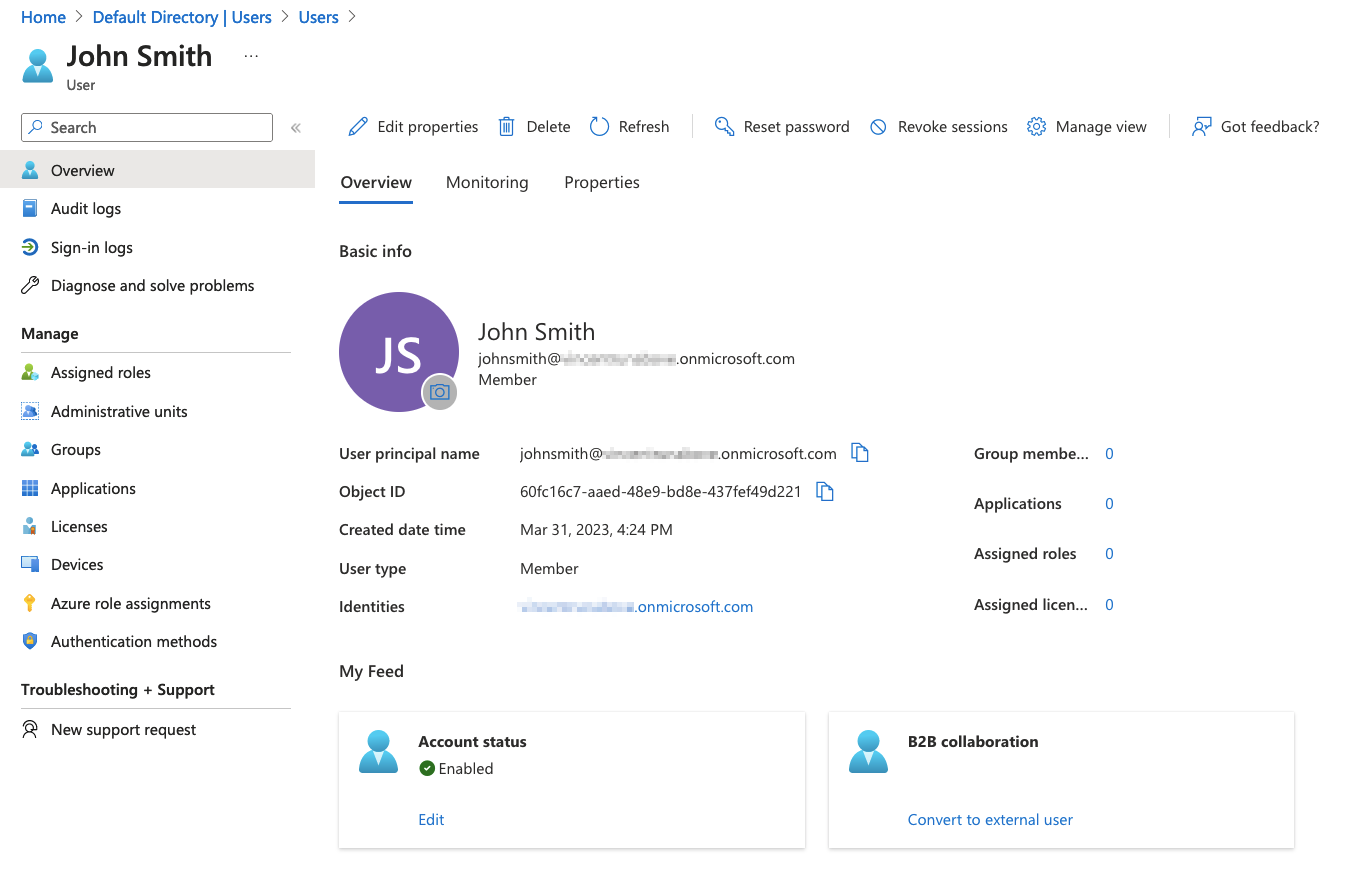

Pour cet exemple, l'utilisateur John Smith sera utilisé.

Lorsqu'une authentification SSO est effectuée, l'identité de John Smith est fournie par Entra ID au compte OVHcloud. Cependant, il est nécessaire que cette identité contienne au moins un groupe. Si aucun groupe n'existe, retrouvez ci-dessous comment en créer un pour y ajouter John Smith.

Groupes Entra ID

Cliquez sur Groups dans le menu de gauche.

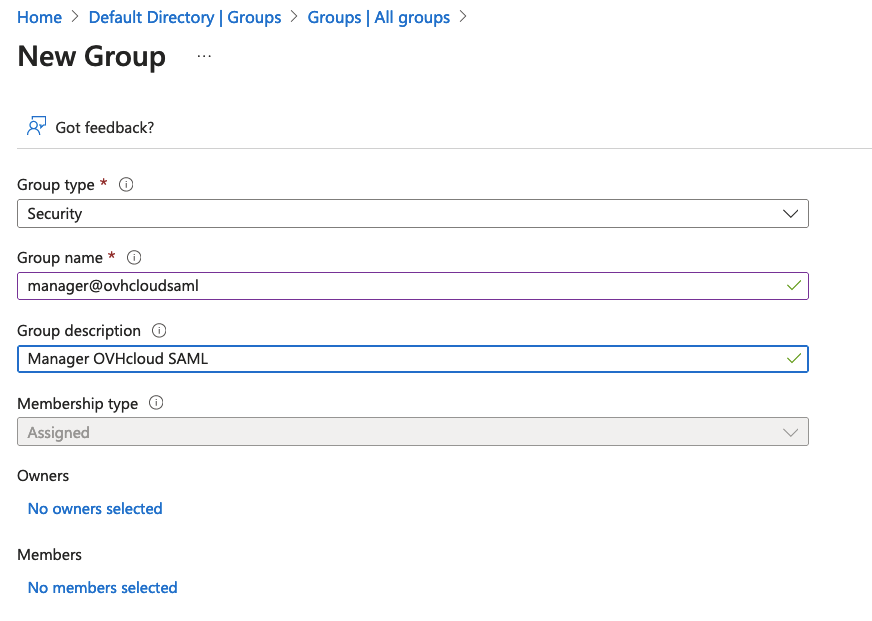

Cliquez sur New group dans le menu du haut et complétez toutes les informations nécessaires.

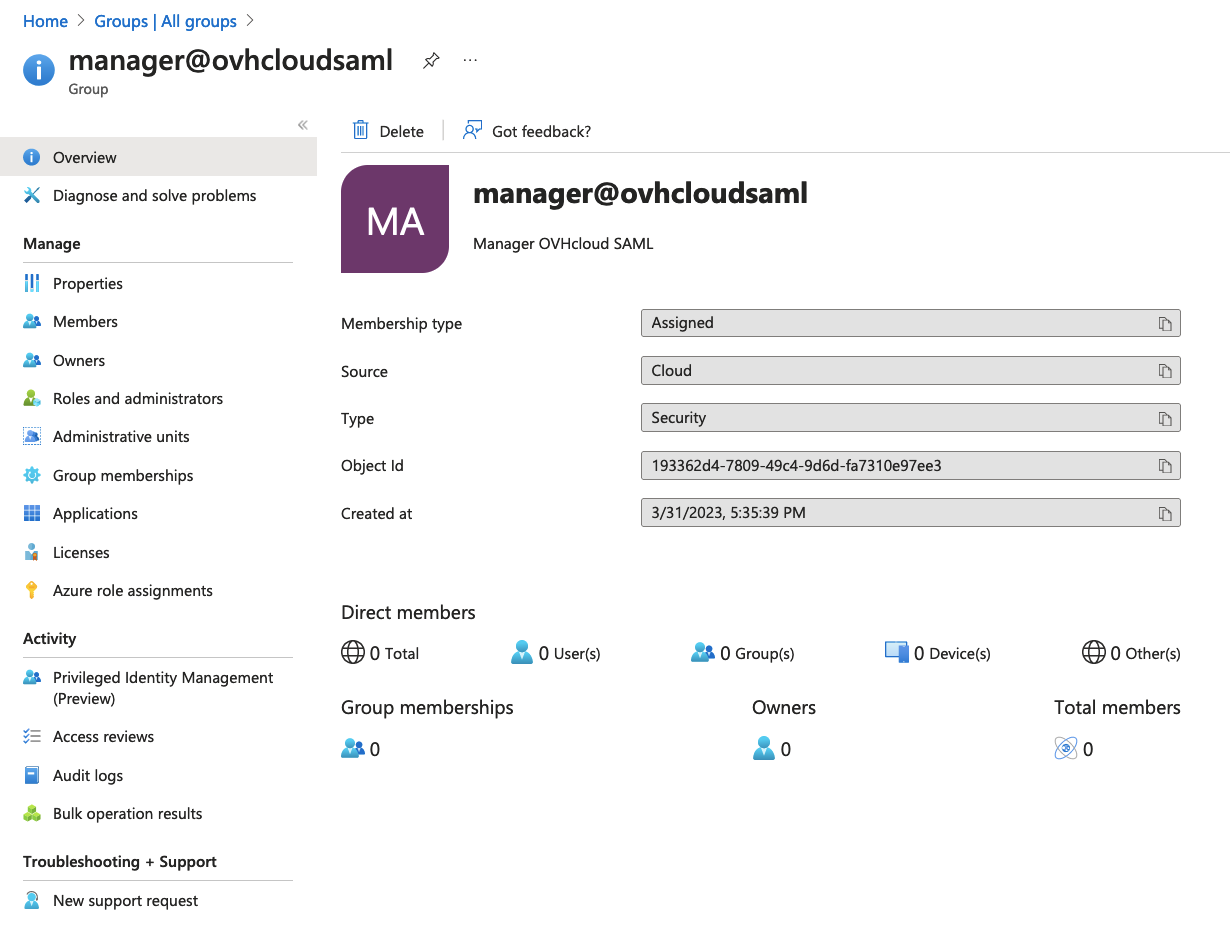

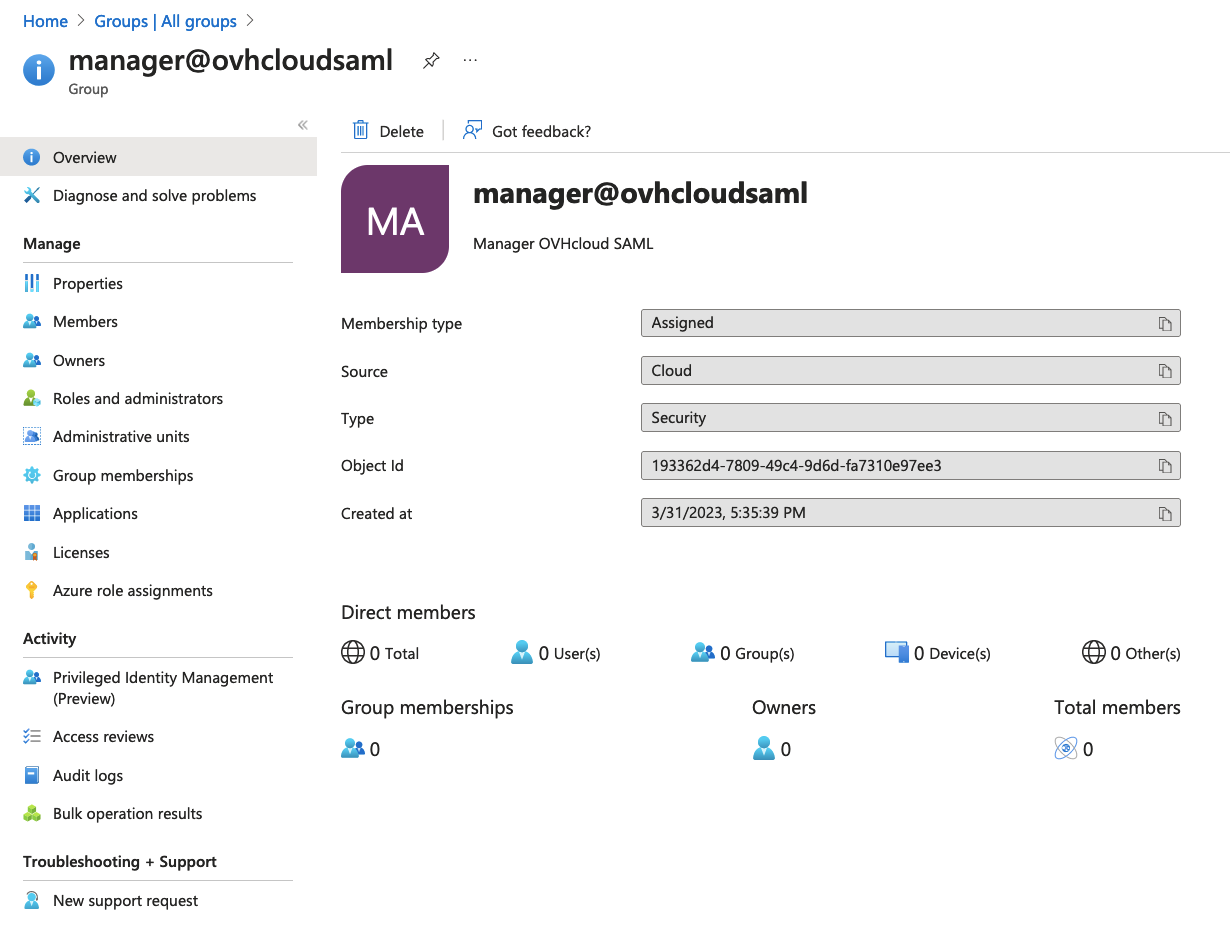

Pour cet exemple, le groupe manager@ovhcloudsaml sera utilisé.

Cliquez sur le bouton Create pour afficher toutes les informations sur ce groupe.

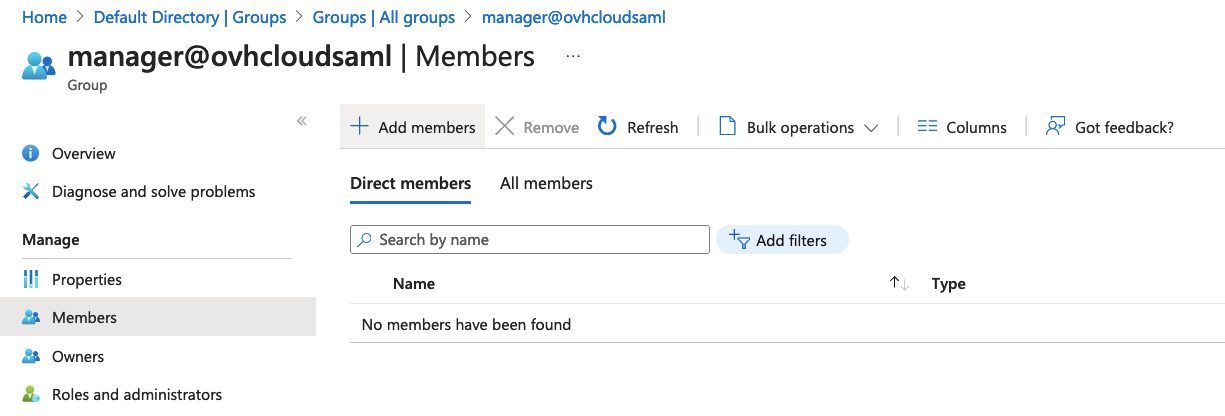

Maintenant, les utilisateurs qui seront utilisés pour l'authentification SSO doivent être ajoutés à un groupe.

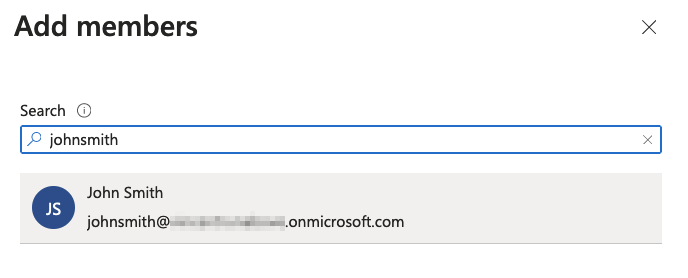

Dans cet exemple, associons l'utilisateur John Smith au groupe manager@ovhcloudsaml.

Dans l’interface du groupe sélectionné, cliquez sur Members dans le menu de gauche, puis cliquez sur Add members dans le menu du haut.

Sélectionnez l'utilisateur à ajouter dans ce groupe, puis cliquez sur le bouton Select.

Maintenant, l'utilisateur est assigné au groupe.

Pour effectuer des authentifications SSO, une application Entra ID doit être créée.

L'authentification unique doit être configurée sur cette application.

Applications Entra ID

Tout d’abord, créez une application si elle n’existe pas encore.

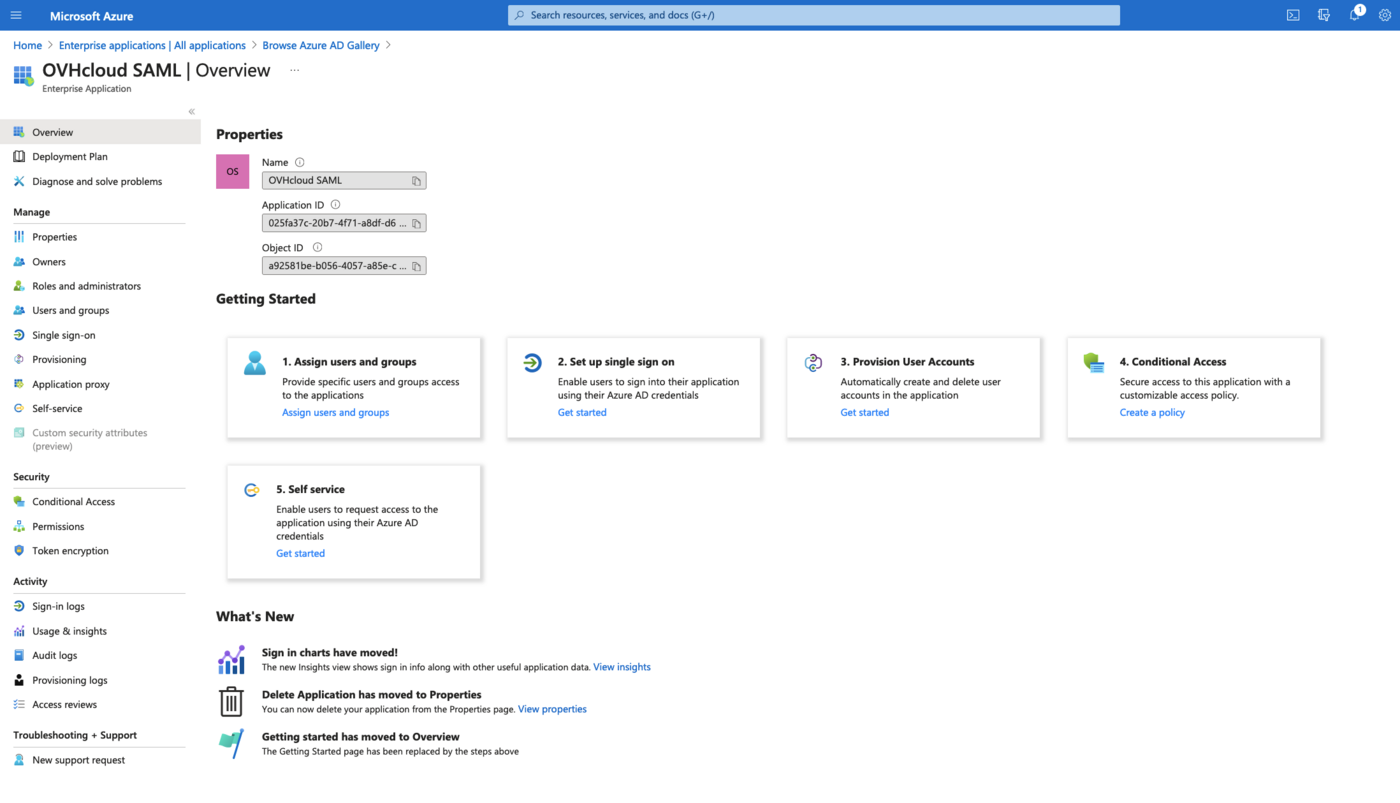

Créer une application Entra ID

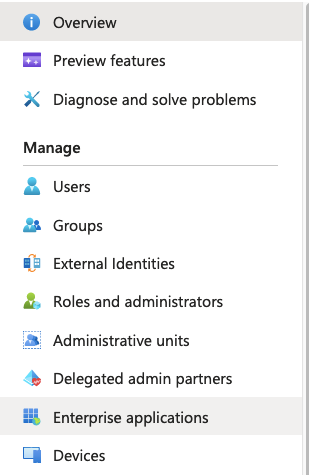

Cliquez sur Enterprise applications dans le menu de gauche.

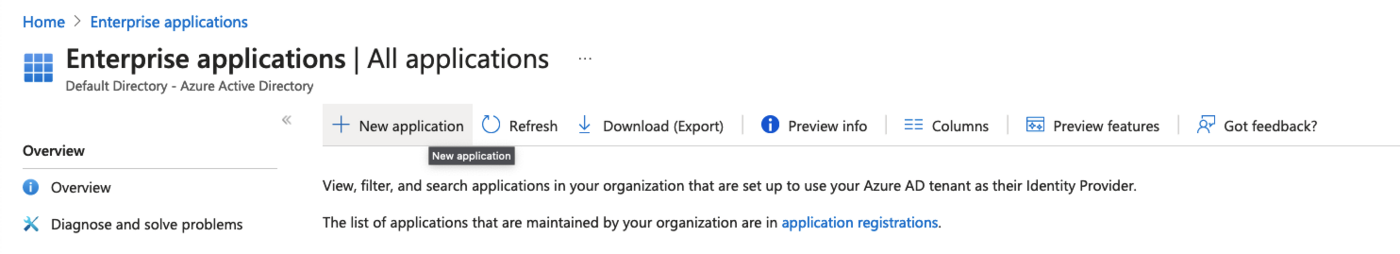

Cliquez sur New application dans le menu du haut.

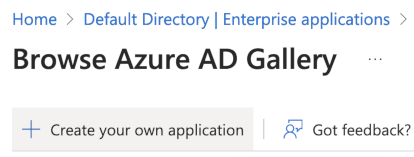

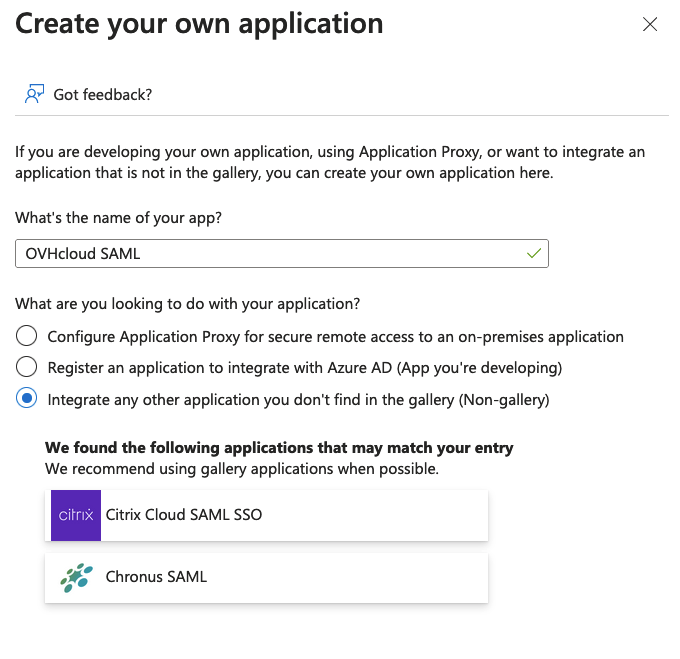

Cliquez sur Create your own application dans le menu du haut.

Sélectionnez Non-gallery dans le menu de gauche et cliquez sur le bouton Create.

Les détails de l'application seront alors affichés.

L'application Entra ID est maintenant créée. Les utilisateurs souhaitant effectuer des authentifications SSO via cette application doivent à présent y être ajoutés.

Application Entra ID - Affectation d'utilisateurs

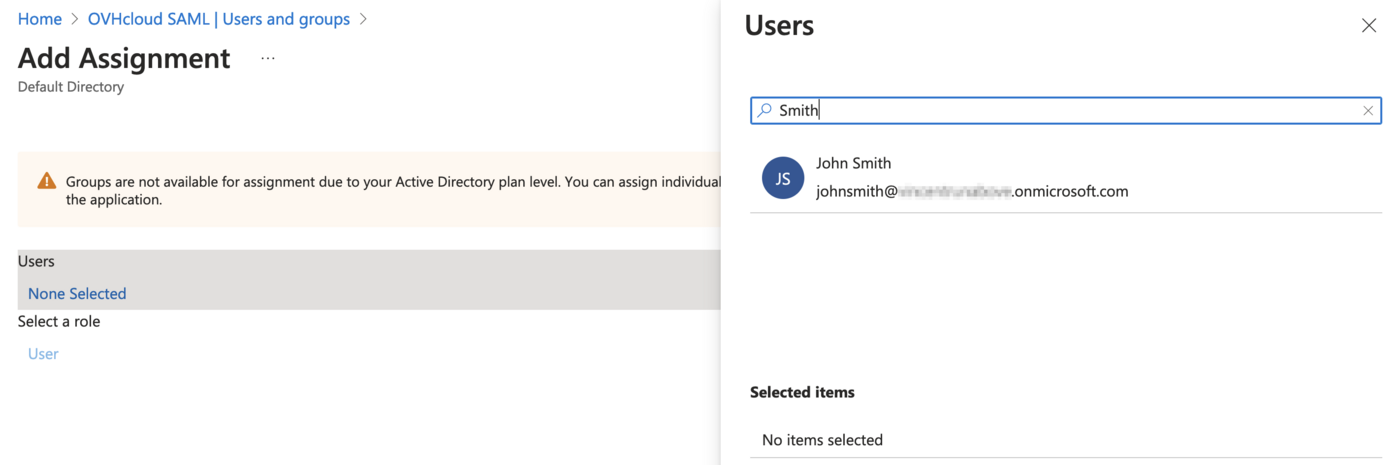

Pour qu'un utilisateur effectue une authentification SSO à partir d'une application Entra ID, il doit être ajouté à cette application. Retrouvez ci-dessous comment ajouter un utilisateur à une application Entra ID.

Cependant, il est préférable d'ajouter un groupe d'utilisateurs plutôt que des utilisateurs si vous disposez d'Entra ID Premium.

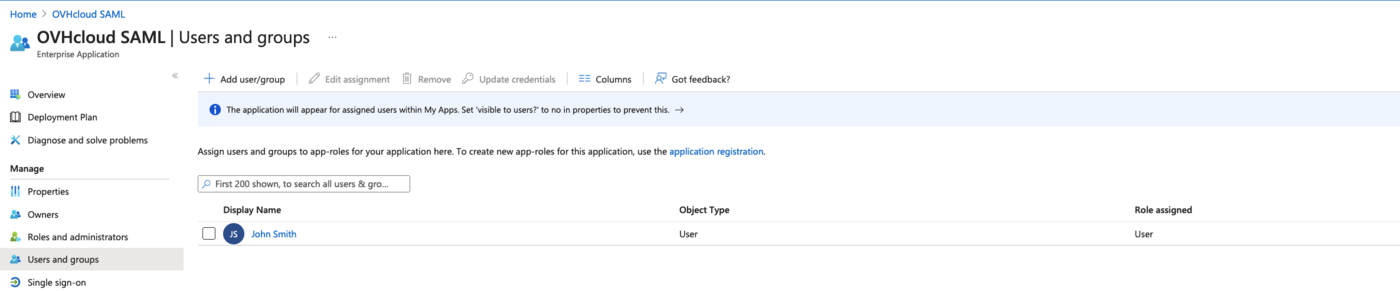

Cliquez sur Users and groups dans le menu de gauche, puis cliquez sur Add user/group dans le menu du haut.

Cliquez ensuite sur la section Users, sélectionnez l'utilisateur à ajouter à l'application puis cliquez sur le bouton Select.

L’application est créée, l'utilisateur est assigné, il ne vous reste plus qu’à mettre en place le SSO via SAML.

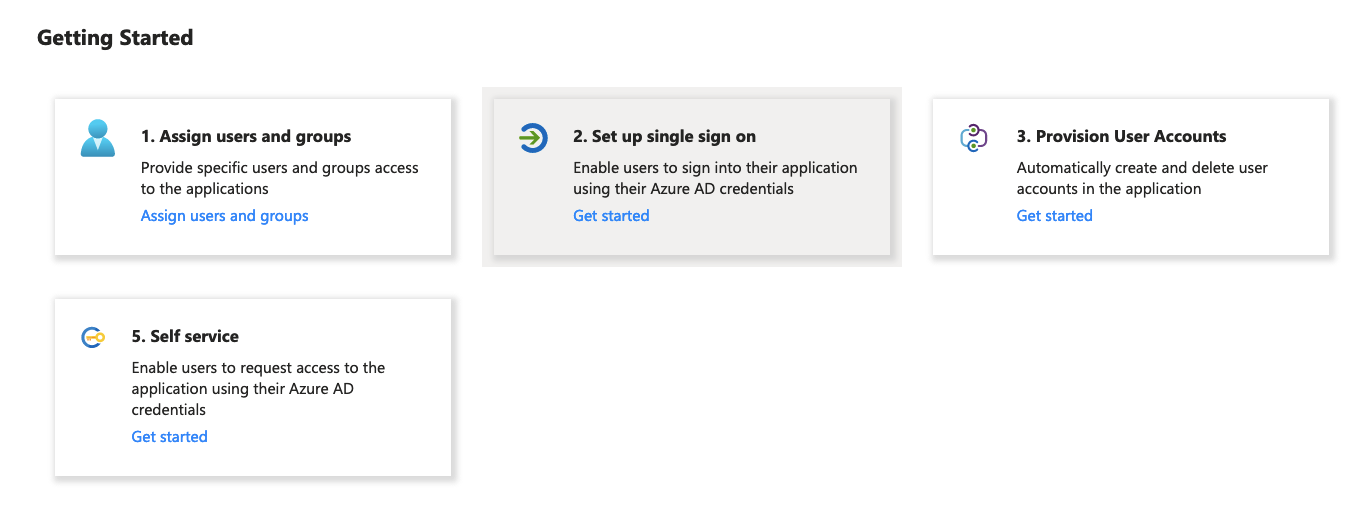

Entra ID application SSO

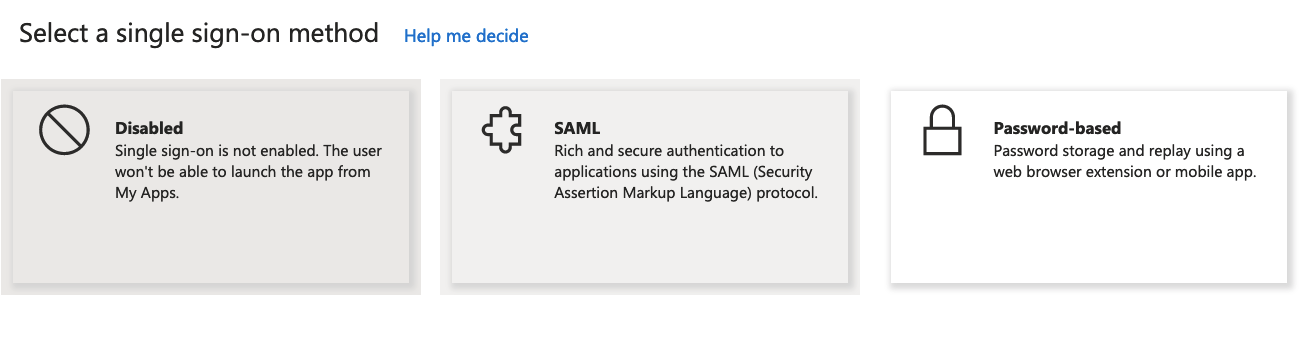

Revenez à la vue d'ensemble via le bouton Overview dans le menu de gauche, puis cliquez sur la section Set up single sign on.

Cliquez sur la section SAML .

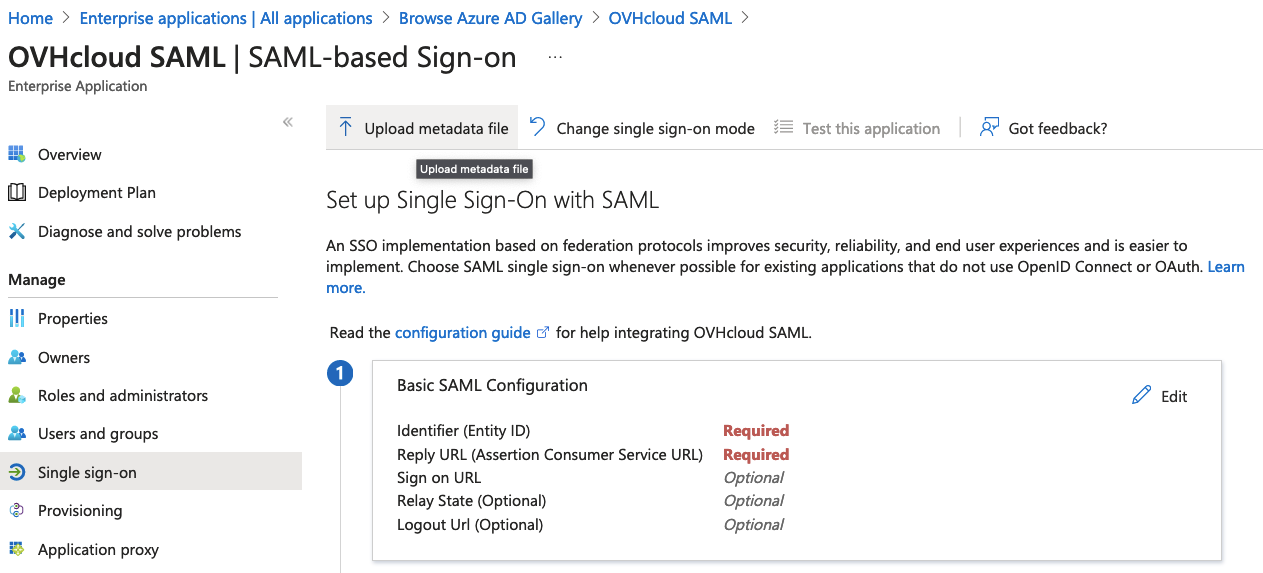

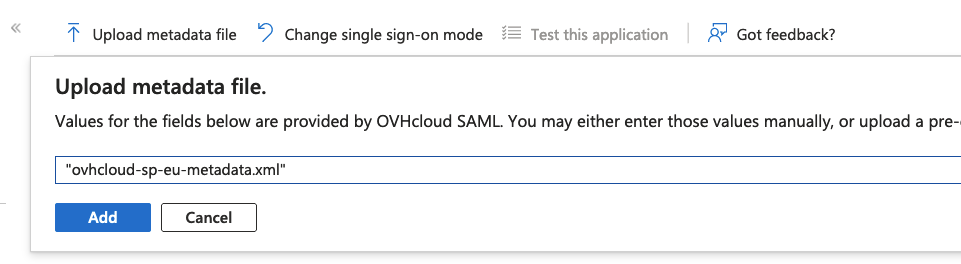

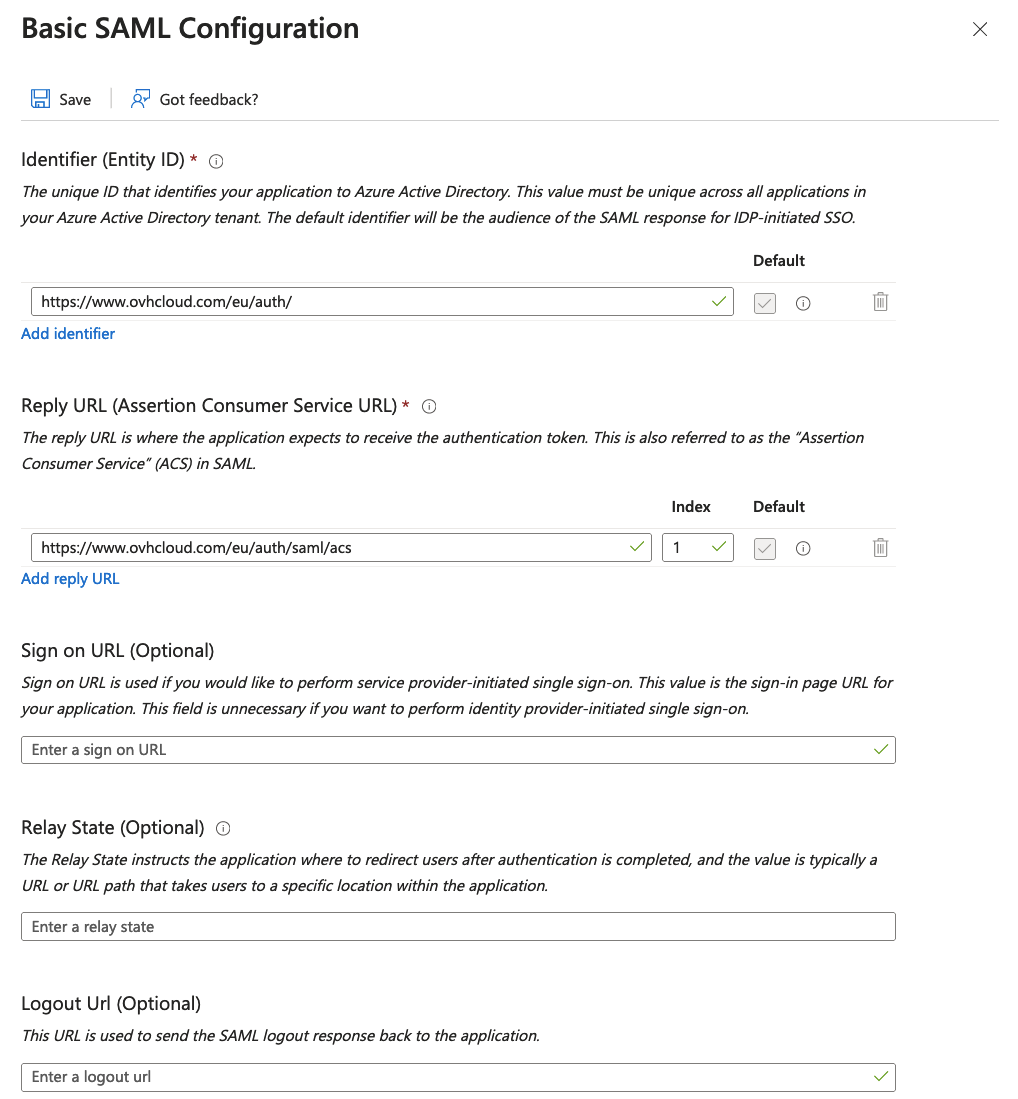

Cliquez sur Upload metadata file dans le menu du haut.

Cliquez sur l'icône du bouton Select a file , sélectionnez le fichier de métadonnées OVH Service Provider et cliquez sur le bouton Add.

Vous pouvez obtenir le fichier de métadonnées approprié via les liens suivants :

Téléchargez le fichier de métadonnées, vous en aurez besoin plus tard.

La configuration SAML s'affiche.

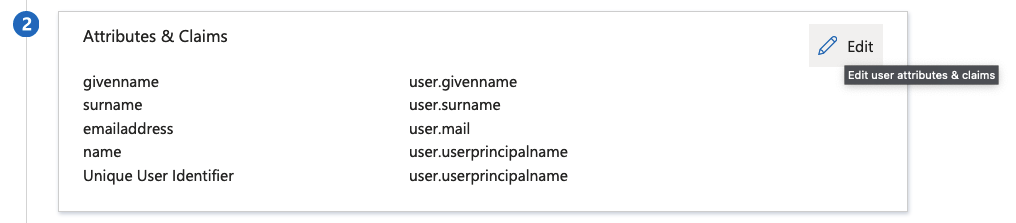

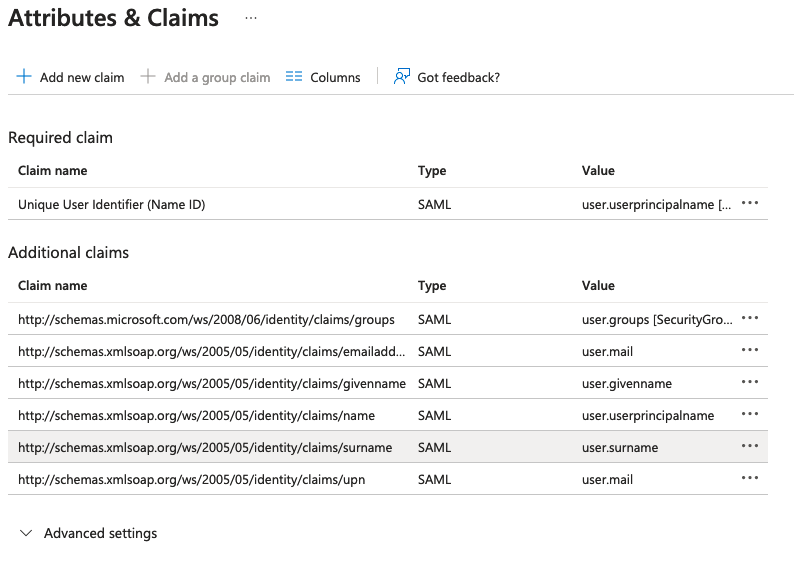

Dans la section Attributes & Claims, cliquez sur le bouton Modifier.

Ajoutez l'attribut UPN (User Principal Name) aux infos SAML pour informer OVHcloud de l'e-mail de l'utilisateur. Cette étape est indispensable.

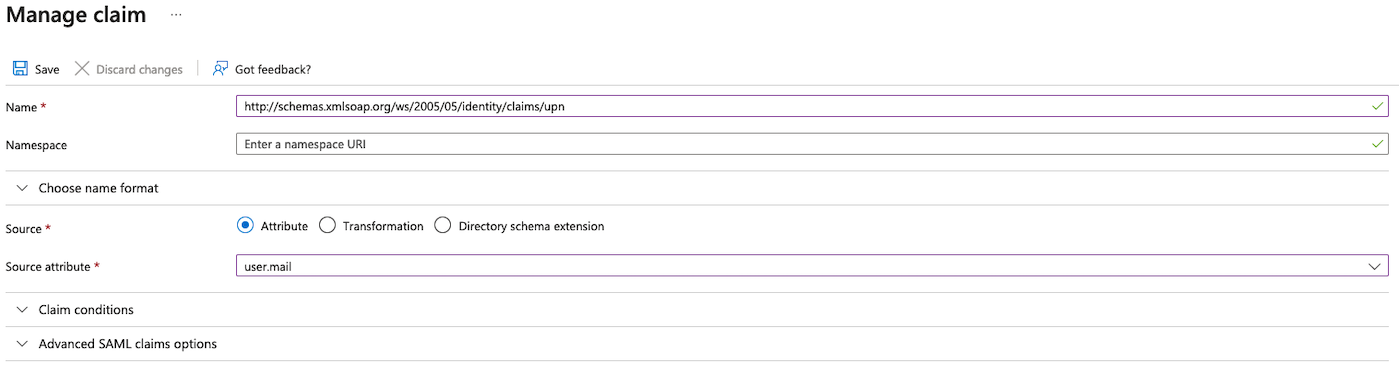

Cliquez sur Add a new claim dans le menu du haut.

Dans le champ Name, saisissez la valeur http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upn.

Dans le champ Source attribute, saisissez user.mail.

Votre interface devrait alors être assez similaire à la capture d'écran suivante :

Cliquez sur Save

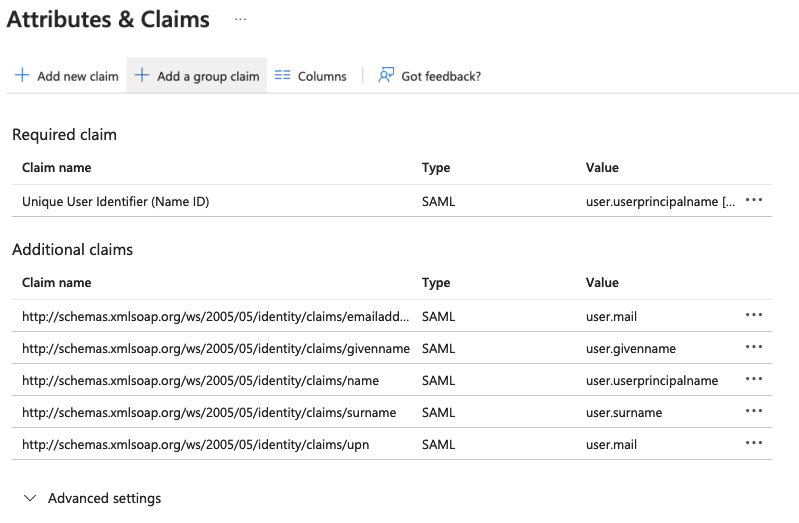

Déclarez maintenant l'attribut utilisé pour le groupe de l'utilisateur.

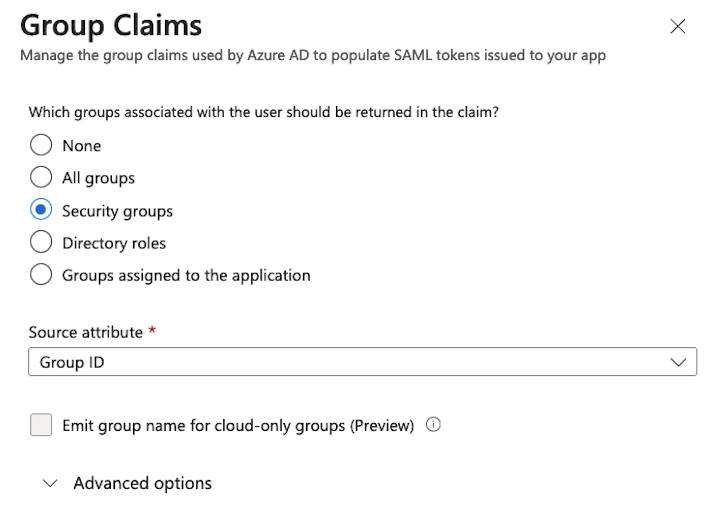

Cliquez sur Add a group claim dans le menu du haut.

Sélectionnez Security groups et Group ID dans Source attribute puis cliquez sur le bouton Save.

La revendication de groups doit maintenant apparaître dans la liste.

Copiez et enregistrez la valeur du Claim name quelque part (un bloc-notes par exemple), vous en aurez besoin ultérieurement.

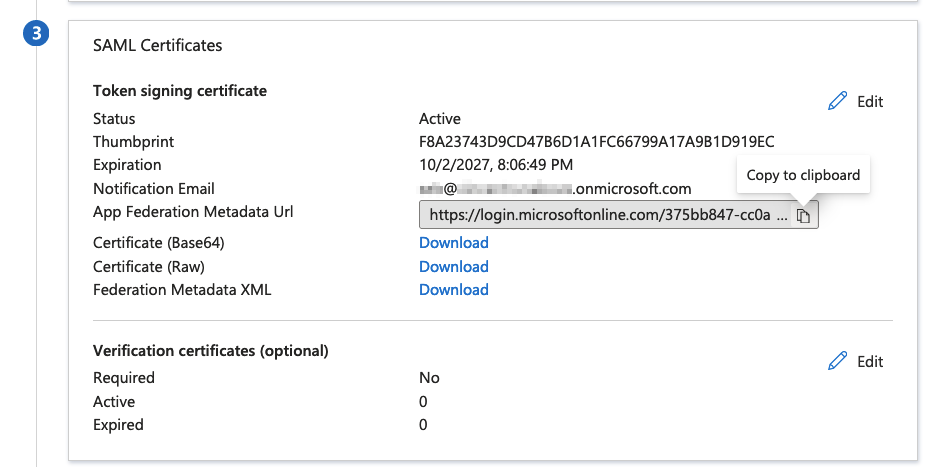

Dans la section SAML certificates, copiez la valeur du champ App Federation Metadata Url.

Utilisez ce lien pour télécharger le fichier de métadonnées de l'application Entra ID afin de l'utiliser ultérieurement dans le compte OVHcloud.

Établir la confiance d'un compte OVHcloud et configurer la connexion

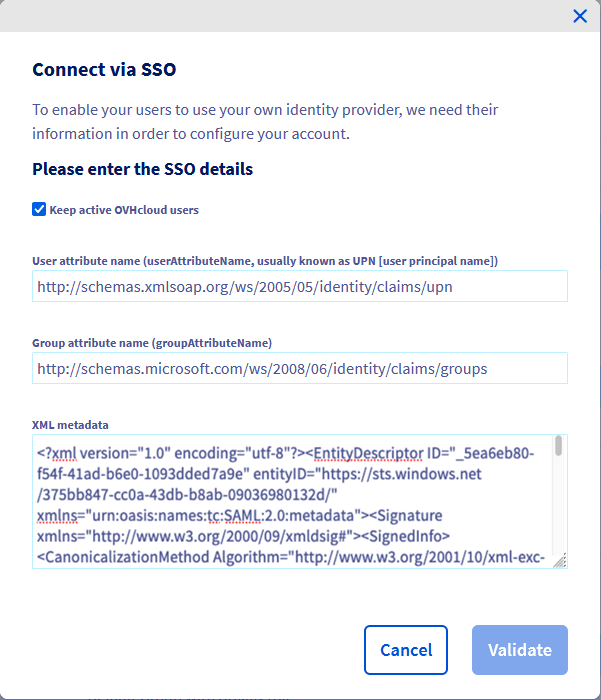

L'ajout de votre application Entra ID en tant que fournisseur d'identité approuvé s'effectue depuis la page SAML SSO de votre espace client OVHcloud, où vous pouvez fournir les métadonnées du fournisseur d'identité.

Établir la confiance OVHcloud

Complétez le champ Nom d'attribut d'utilisateur avec la valeur de claim d'applications Entra ID UPN et le champ Nom d'attribut de groupe avec la valeur de claim groups enregistrée précédemment.

Remplissez les métadonnées XML de votre application Entra ID à partir du fichier enregistré précédemment.

Il est possible de conserver les utilisateurs locaux en cochant la case Conserver les utilisateurs OVHcloud actifs.

Cliquez sur le bouton Valider.

L'ajout de votre application Entra ID en tant que fournisseur d'identité est donc établie mais vous devez quand même ajouter des groupes à votre compte OVHcloud.

Si vous essayez à ce stade de vous connecter via SSO, un message d'erreur «Not in valid groups» s'affichera probablement.

En effet, votre compte OVHcloud vérifie si l'utilisateur authentifié appartient à un groupe existant sur le compte.

Pour résoudre cette situation, vérifiez l'attribut « Group » retourné par votre application Entra ID : le champ Object Id.

Déclaration des groupes OVHcloud

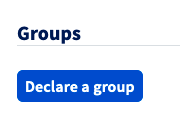

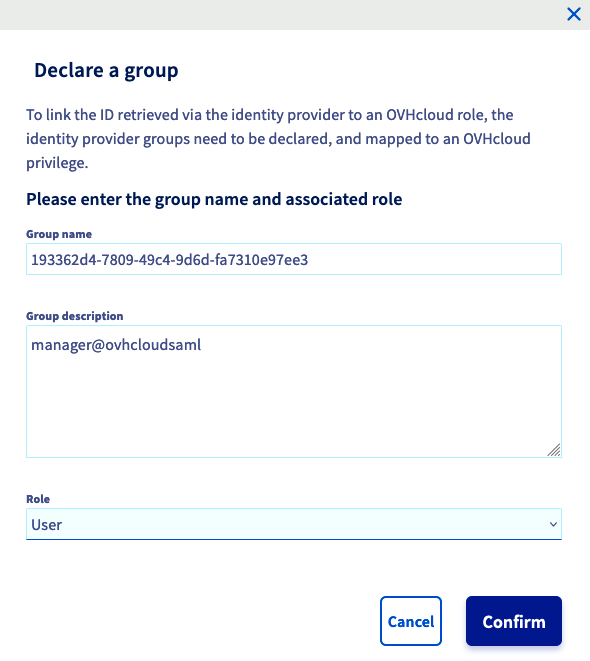

Pour ajouter un groupe, rendez-vous dans la section Identités puis dans l'onglet Groupes d'utilisateurs. Cliquez ensuite sur le bouton Déclarer un groupe :

Renseignez le nom du groupe et sélectionnez le privilège associé, puis cliquez sur le bouton Valider.

Le groupe créé doit apparaître sur la liste.

Attention, si vous donnez le privilège Aucun, il sera nécessaire d'attribuer des droits à ce groupe via les politiques IAM

Connexion via SSO

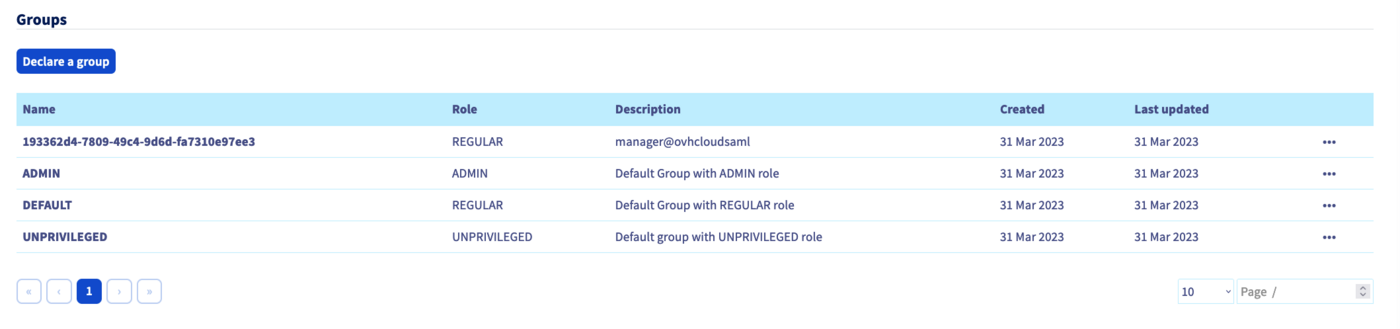

Sur la page de connexion OVHcloud, renseignez votre identifiant client suivi de /idp sans mot de passe puis cliquez sur le bouton Login .

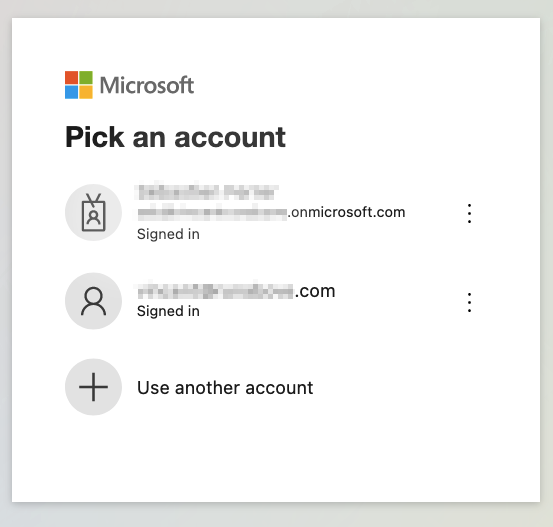

Vous êtes ensuite redirigé vers la page de connexion à votre application Entra ID. Sélectionnez Use another account.

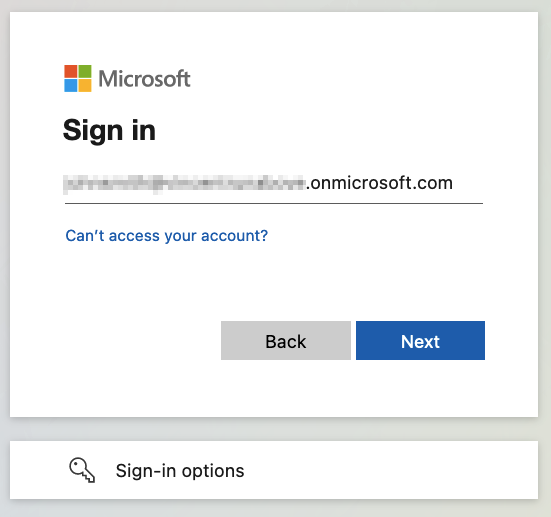

Entrez l'e-mail de l'utilisateur de l'application Entra ID puis cliquez sur le bouton Next.

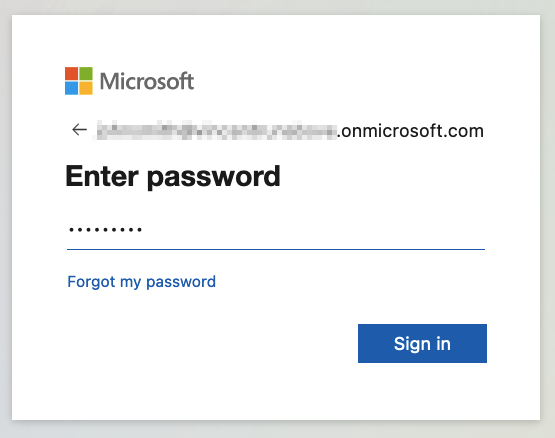

Entrez le mot de passe de l'utilisateur de l'application Entra ID puis cliquez sur le bouton Sign In.

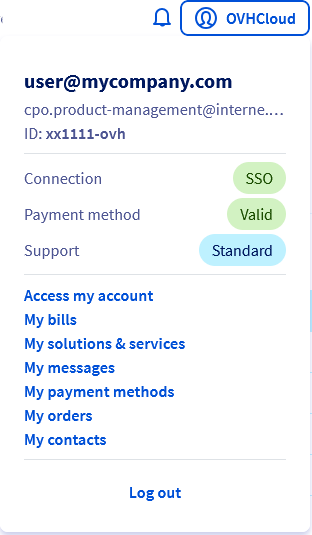

Vous êtes maintenant connecté avec le même identifiant client OVHcloud, mais via votre utilisateur Active Directory et en utilisant votre SSO d'application Entra ID.

Si votre e-mail n'apparait pas en dessous de Connected via SSO, cela signifie que vous n'avez pas correctement configuré l'attribut UPN et une partie des fonctionnalités ne pourra donc pas fonctionner.

Aller plus loin

Créer des politiques d'accès IAM

Échangez avec notre communauté d'utilisateurs.