vNKP - Activation du chiffrement des machines virtuelles

Objectif

Ce guide a pour objectif d'expliquer les détails de la mise en œuvre de vSphere Native Key Provider pour ensuite effectuer un chiffrement d'une machine virtuelle dans l'offre VMware on OVHcloud d'OVHcloud.

Découvrez comment mettre en œuvre le chiffrement de vos machines virtuelles à l'aide de vSphere Native Key Provider.

OVHcloud vous met à disposition des services dont la configuration, la gestion et la responsabilité vous incombent. Il vous appartient donc de ce fait d’en assurer le bon fonctionnement.

Depuis 2024, OVHcloud met à disposition un KMS dedié (OKMS -> OVHcloud KMS) pour gérer ces services et le chiffrement de machines virtuelles au sein de votre environnement VMware on OVHcloud. Le guide KMS for VMware on OVHcloud - Solution et cas d'usages pour chiffrer des VM vous explique les cas d'usages et les solutions qui s'offrent à vous dans l'utilisation du KMS OVHcloud.

Si vous rencontrez des difficultés, contactez votre Technical Account Manager ou rendez-vous sur cette page pour obtenir un devis et demander une analyse personnalisée de votre projet à nos experts de l’équipe Professional Services.

Prérequis

- Avoir souscrit une offre VMware on OVHcloud.

- Être connecté à votre espace client OVHcloud.

- Avoir accès à l’interface de gestion vSphere.

- Avoir la version de vSphere et des hôtes en version 7.0 Update 2 minimum.

- A ce jour, la solution de réplication Zerto n'est pas compatible avec le chiffrement. Les VMs chiffrées ne pourront donc pas être répliquées.

Présentation

vSphere Native Key provider permet de chiffrer les machines virtuelles, d'activer un vTPM dans les machines virtuelles ou d'activer le chiffrement « data-at-rest » sur vSAN, sans avoir besoin d'un serveur KMS (Key Management Server) externe.

Il est possible d'exporter la clé vSphere Native Key provider et de la réimporter sur un autre cluster.

Dans le détail, lorsque l'on chiffre une machine virtuelle, le Vcenter génère une clé KDK (Key Derivation Key).

Cette clé est poussée aux ESXi et permet de générer une autre clé, la DEK (Data Encryption Key) qui servira à effectuer le chiffrement des fichiers composant la machine virtuelle et donc de ses données.

La clé DEK est chiffrée à l'aide de la KDK. Elle est stockée et chiffrée avec la machine virtuelle. Vous trouverez plus de détails sur le chiffrement VMware en consultant les documentations officielles dans la section « Aller plus loin » de ce guide.

En pratique

Il est possible que votre cluster VMware on OVHcloud ne soit pas en version 7.0 Update 2. Dans ce cas, contactez le support pour faire évoluer votre infrastructure.

Autorisation d'un utilisateur à administrer le chiffrement sur un cluster VMware on OVHcloud

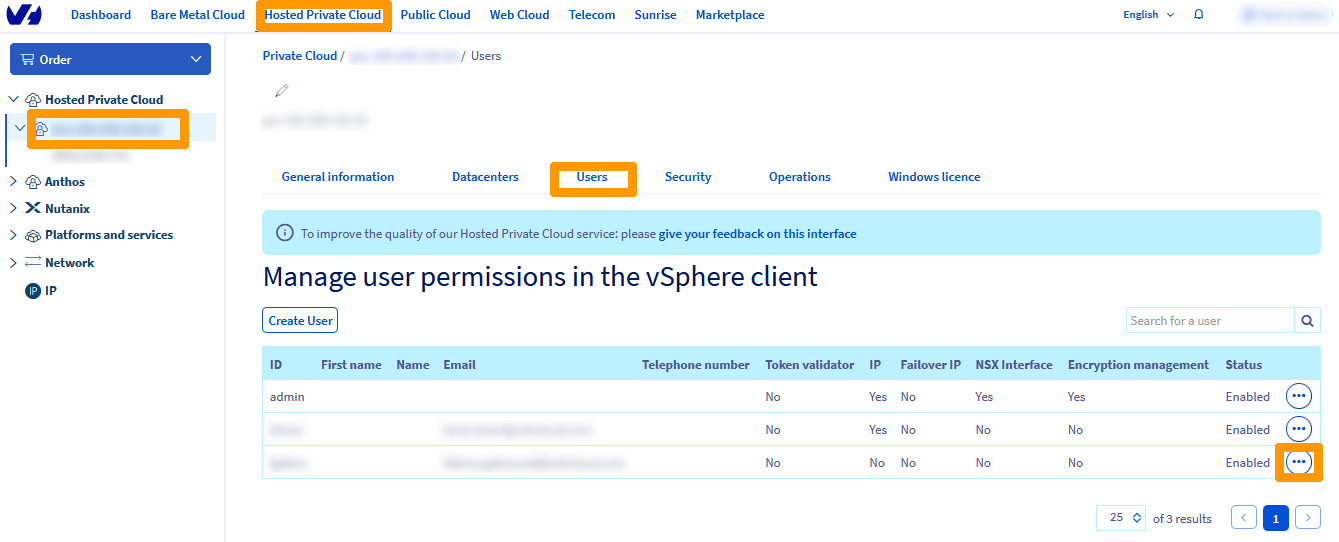

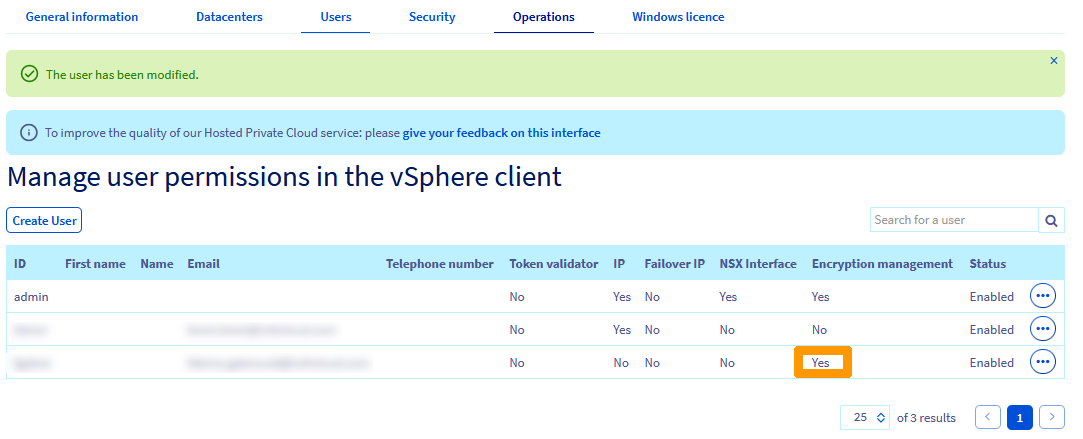

Connectez-vous à l'espace client OVHcloud, cliquez sur Hosted Private Cloud et choisissez votre cluster. Positionnez-vous sur Utilisateurs et cliquez sur le bouton ....

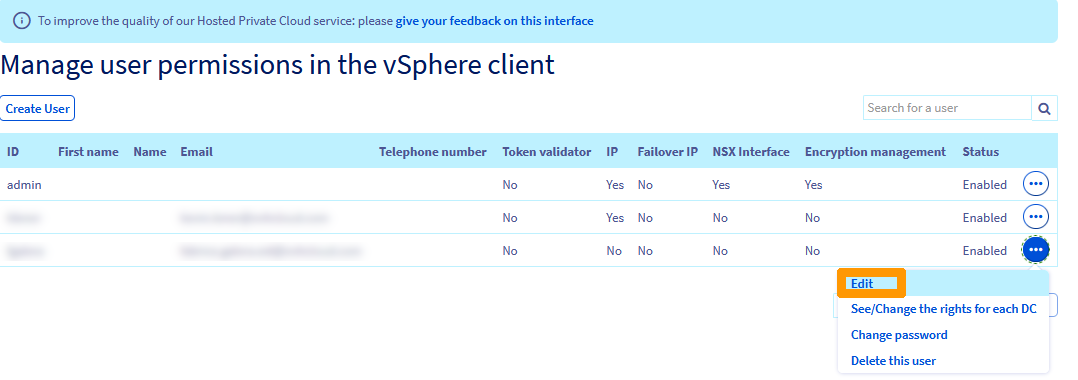

Cliquez sur Modifier.

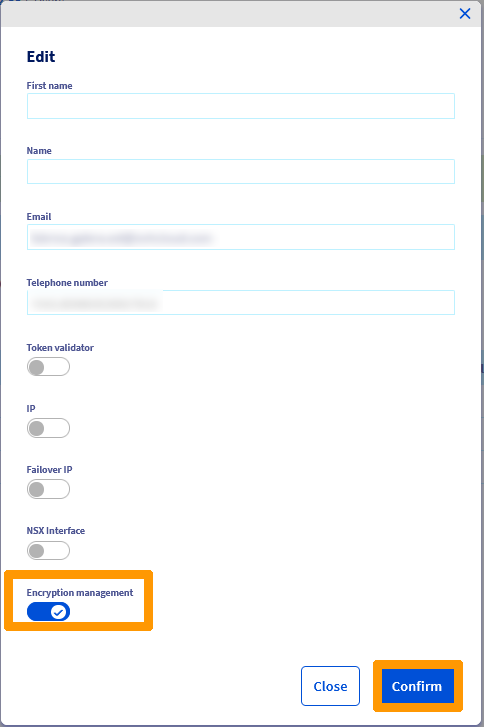

Activez la Gestion du chiffrement et cliquez sur Valider.

Attendez que la fenêtre de modification disparaisse.

Les droits de gestion du chiffrement ont été modifiés, comme on peut le constater dans la colonne Gestion du chiffrement.

Création d'une clé vSphere Native Key Provider

Nous allons créer la clé de chiffrement vSphere Native Key Provider. Cette clé pourra être utilisée pour chiffrer les fichiers d'une machine virtuelle. Si vous souhaitez ajouter un périphérique virtuel vTPM, il est obligatoire de chiffrer la VM.

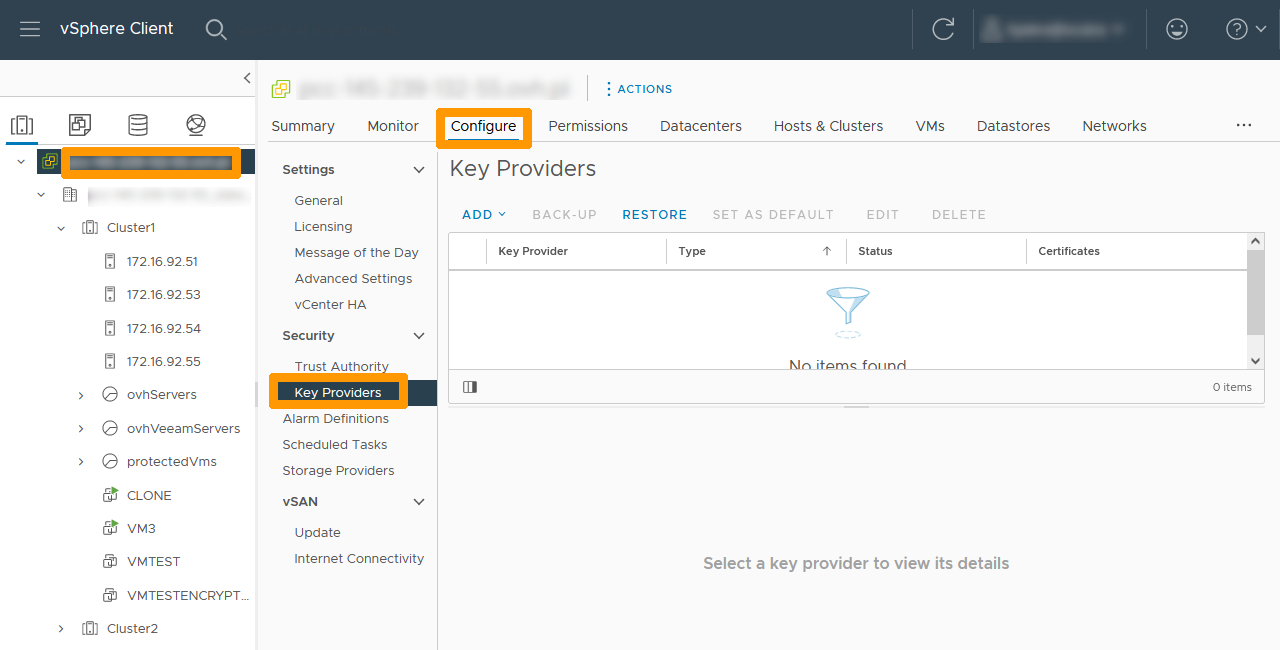

Connectez-vous à l'interface vSphere. Au besoin, aidez-vous du guide « Se connecter à l'interface vSphere ».

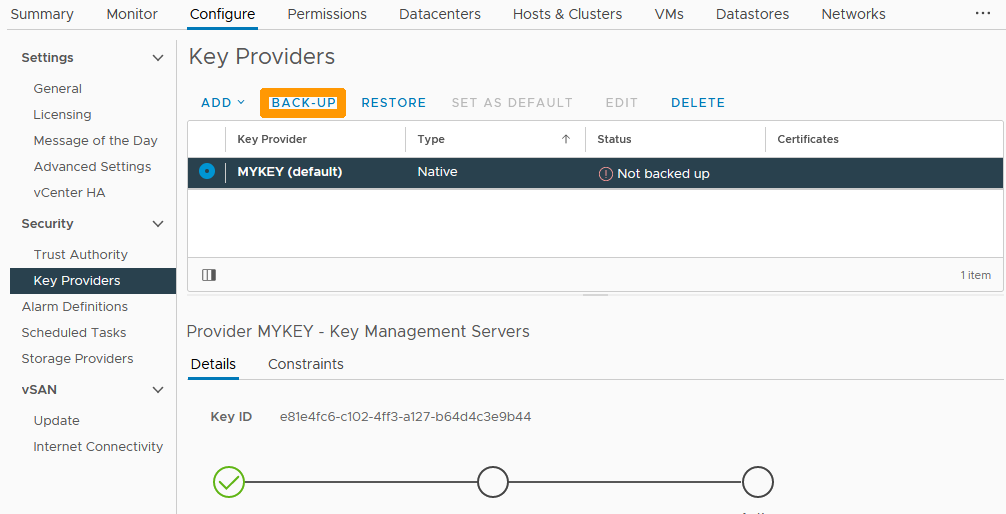

Cliquez en haut à gauche sur la racine du cluster puis cliquez sur l'onglet Configurer et choisissez Fournisseurs de clés.

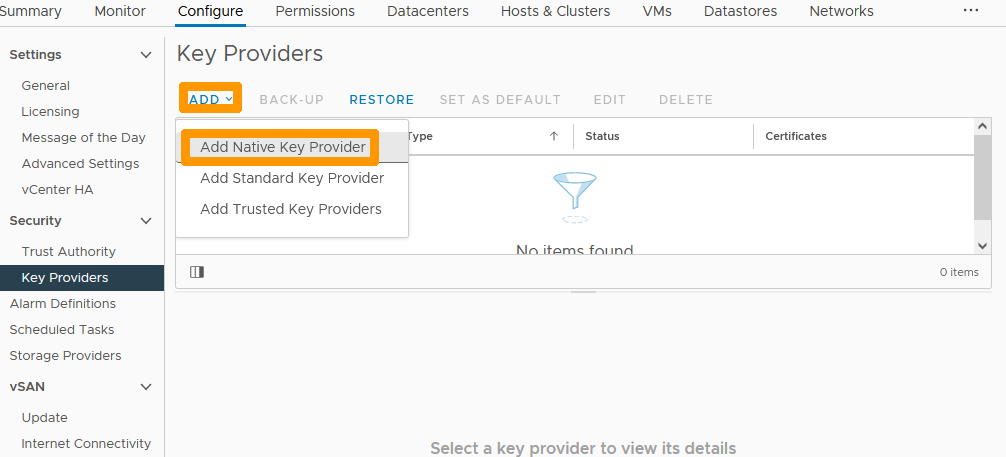

Cliquez sur le bouton Ajouter et choisissez dans le menu Ajouter un fournisseur de clés natif.

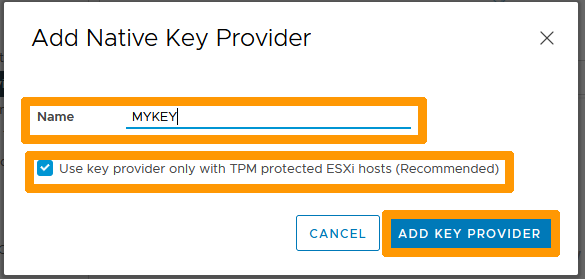

Saisissez un nom dans Nom.

Si votre offre Private Cloud est plus ancienne que Premier VMware on OVHcloud, décochez la case Utiliser le fournisseur de clés uniquement avec les hôtes ESXi protégés par TPM (recommandé).

Cliquez sur AJOUTER UN FOURNISSEUR DE CLÉS.

Cliquez sur le bouton SAUVEGARDE à gauche pour sauvegarder la clé en dehors du cluster.

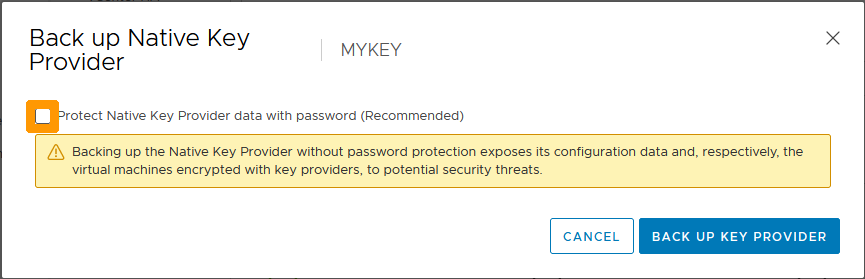

Cochez la case à gauche pour protéger la sauvegarde par un mot de passe.

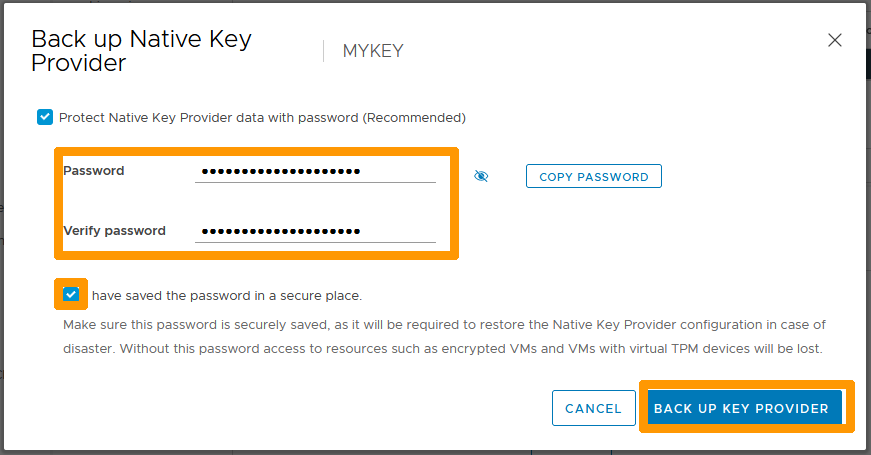

Saisissez le mot de passe et confirmez-le. Cochez ensuite la case J'ai enregistré le mot de passe dans un lieu sûr et cliquez sur SAUVEGARDER LE FOURNISSEUR DE CLÉS.

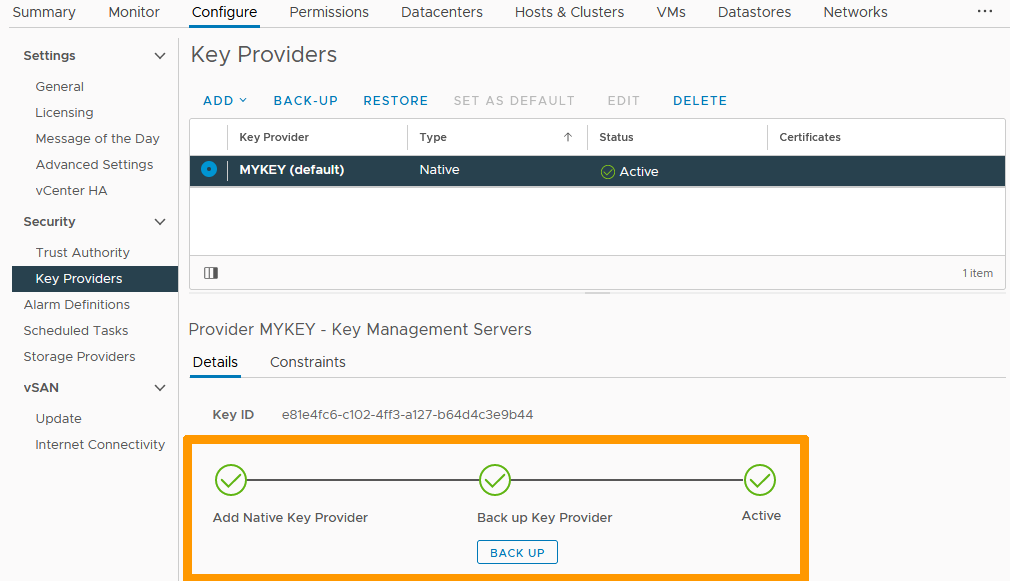

Il est maintenant possible d'utiliser la clé pour chiffrer des machines virtuelles.

Chiffrement d'une machine virtuelle

Nous allons chiffrer une machine virtuelle ainsi que ses données.

L'opération de chiffrement d'une machine virtuelle ne peut se faire que lorsque celle-ci est éteinte.

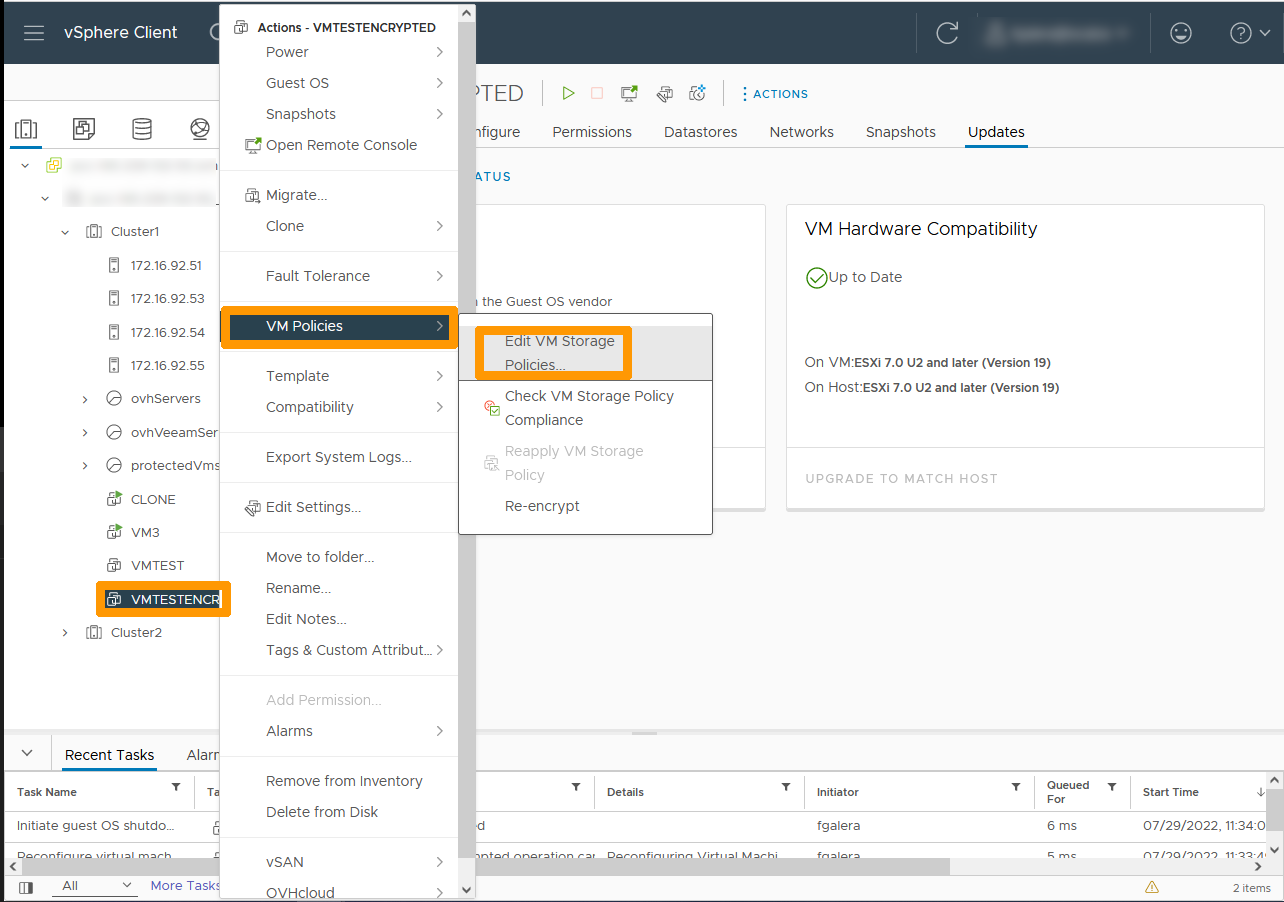

Faites un clic droit sur la machine virtuelle puis, dans le menu Stratégies de VM, choisissez Modifier les stratégies de stockage VM.

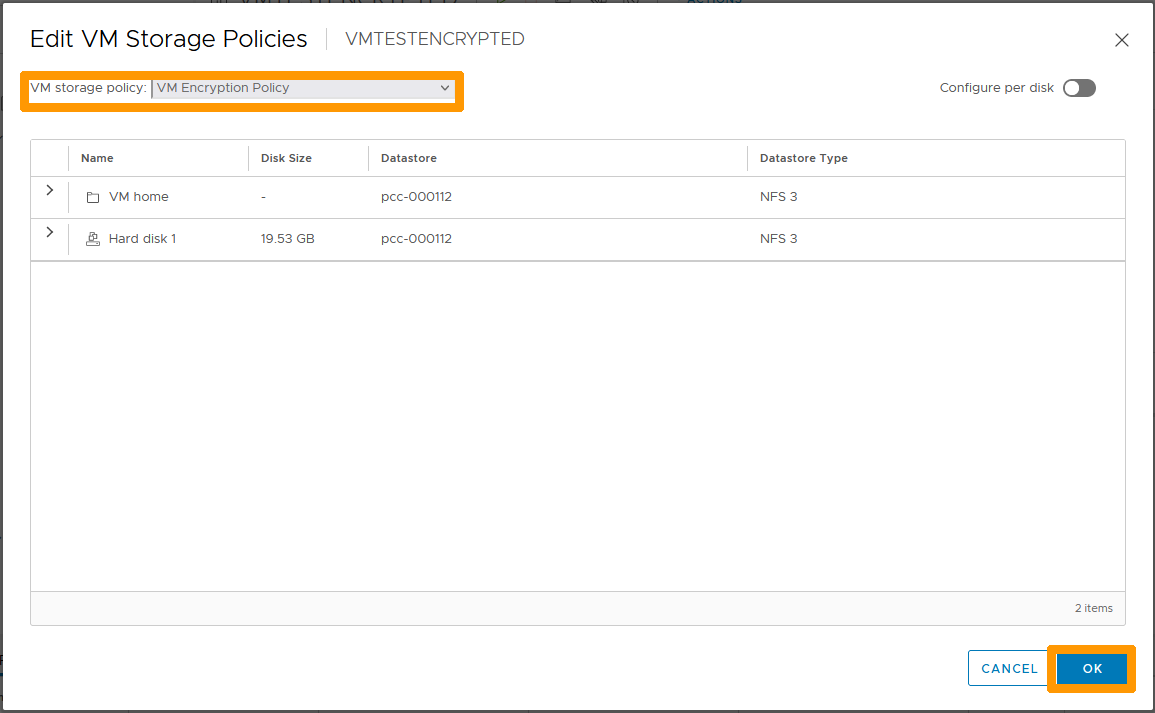

Dans le menu déroulant Stratégies de stockage de VM, choisissez VM Encryption Policy et cliquez sur OK.

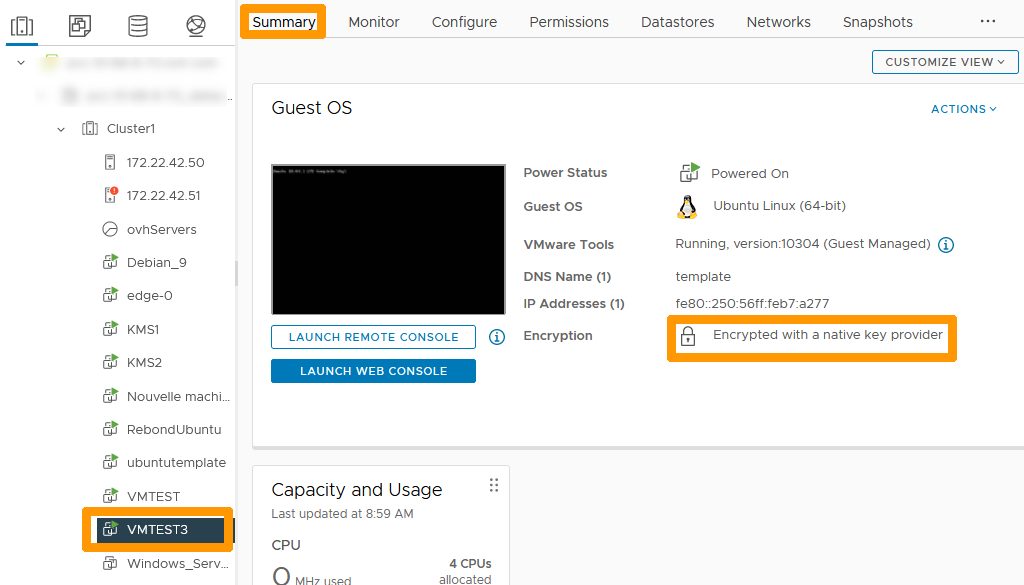

Dans les propriétés de la machine virtuelle, cliquez sur l'onglet Résumé. Vous verrez apparaitre un cadenas suivi du texte Chiffré avec un fournisseur de clés natif qui indique que la machine virtuelle est chiffrée.

Migration d'une solution existante de chiffrement vers vSphere Native Key provider

Certains clients OVHcloud utilisent une solution de chiffrement avec des clés KMS externes. Il est possible de migrer le chiffrement vers vSphere Native Key Provider.

Suivez les instructions ci-dessous pour migrer une machine virtuelle chiffrée avec une clé générée par un KMS externe nommée cluster vers une clé vSphere Native Key Provider portant le nom MY-NKP.

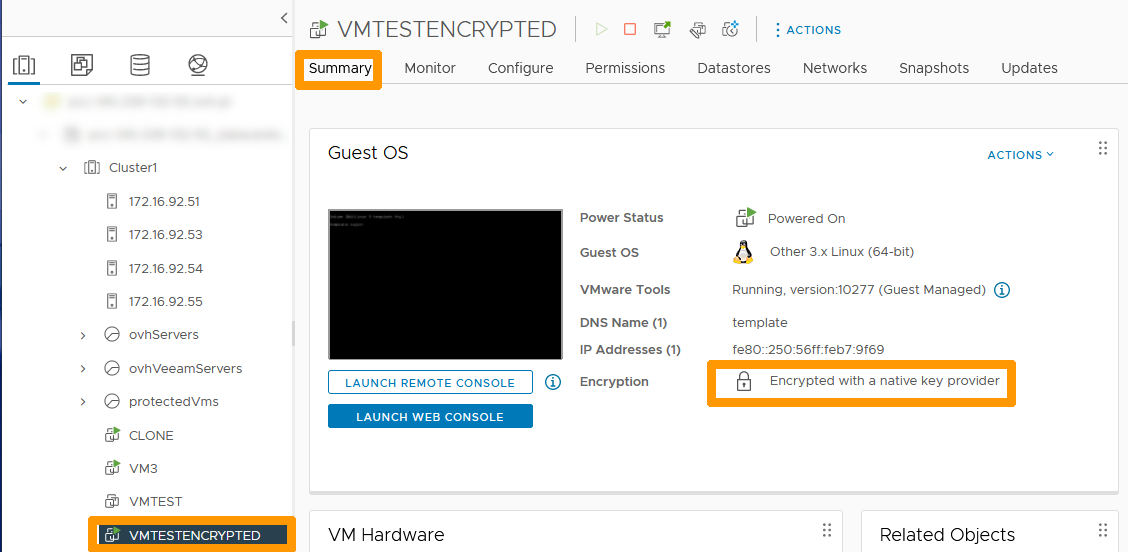

Depuis la console vSphere de votre cluster, cliquez en haut à gauche sur la racine du cluster.

Allez en haut dans l'onglet Configurer.

Cliquez sur Fournisseurs de clés dans la barre verticale, positionnez-vous sur la clé vSphere Native Key provider et cliquez sur DÉFINIR COMME VALEUR PAR DÉFAUT.

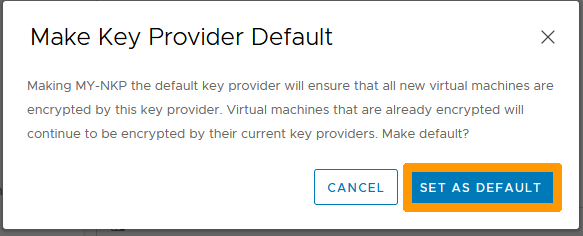

Confirmez votre choix en cliquant sur DÉFINIR COMME VALEUR PAR DÉFAUT.

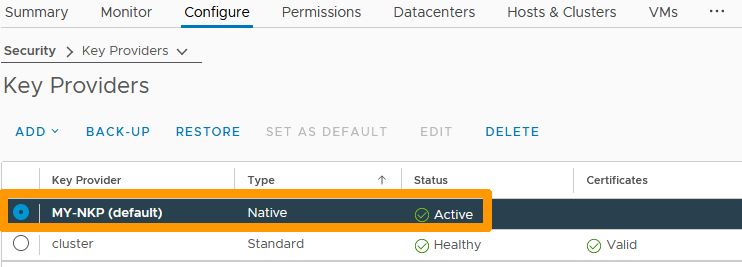

La clé vSphere Native Key Provider est alors définie par défaut.

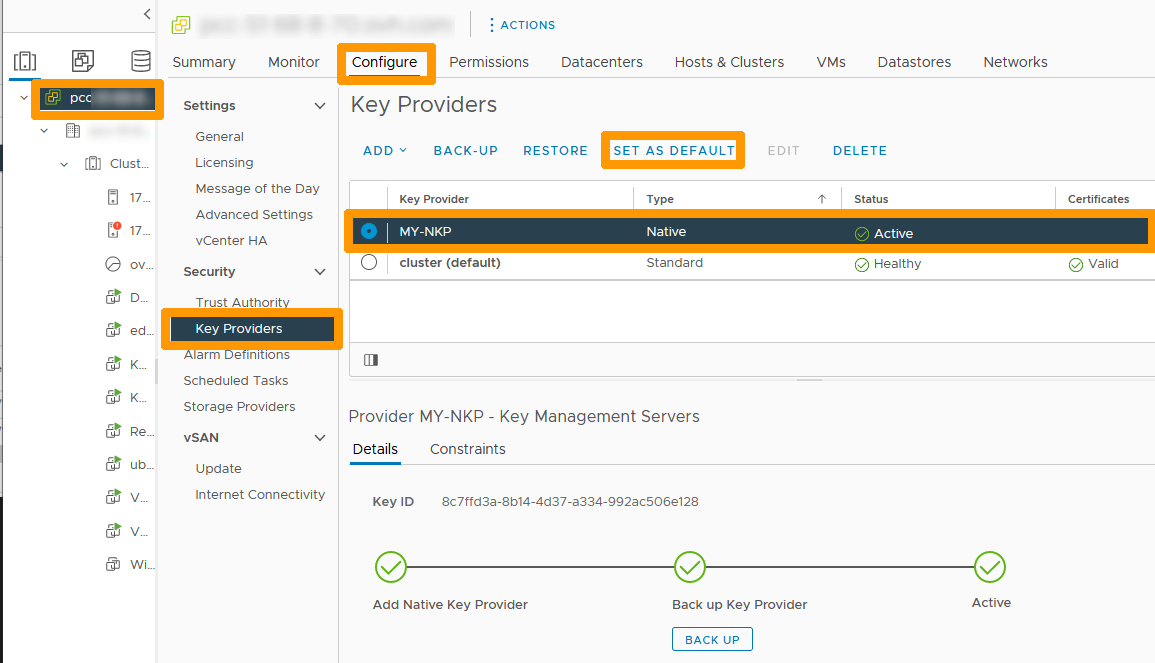

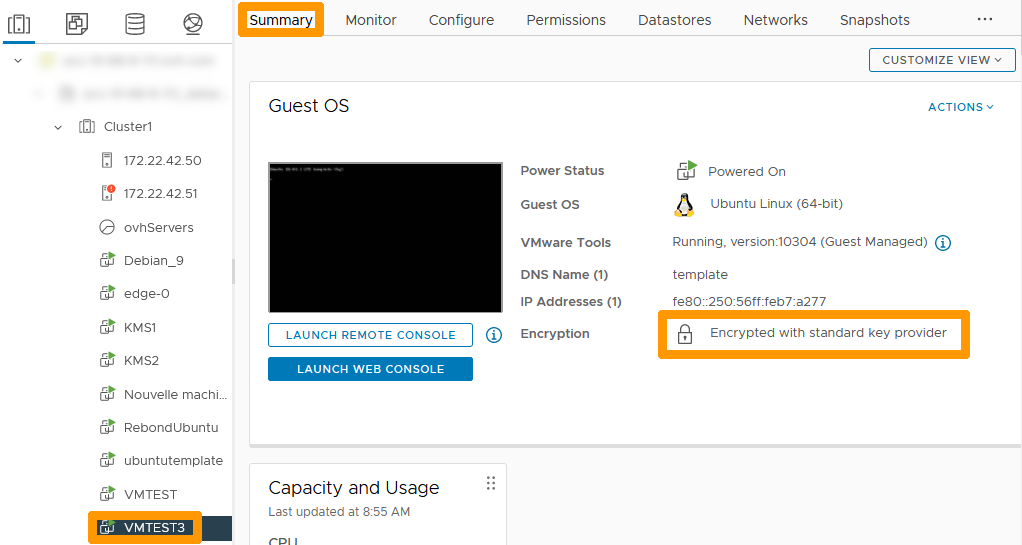

Cliquez sur la machine virtuelle et allez dans l'onglet Résumé. Cette machine virtuelle utilise le fournisseur de clés standard. Nous allons changer le chiffrement de cette machine virtuelle.

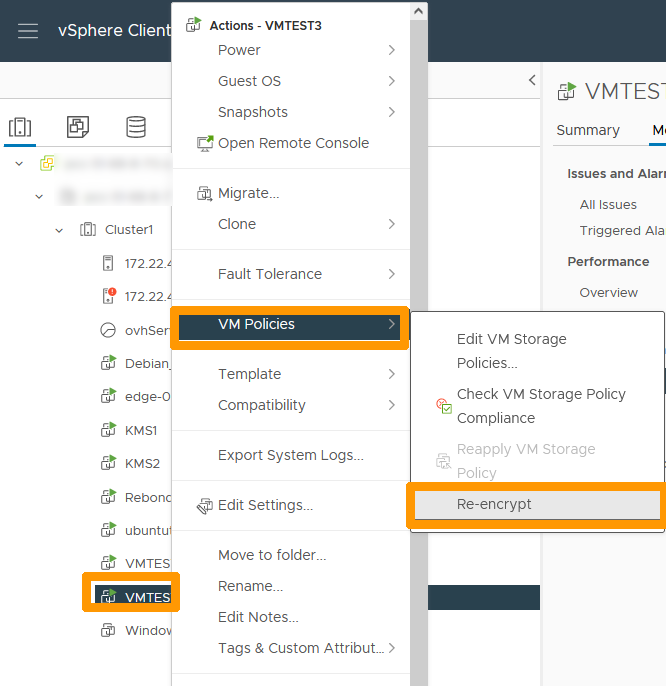

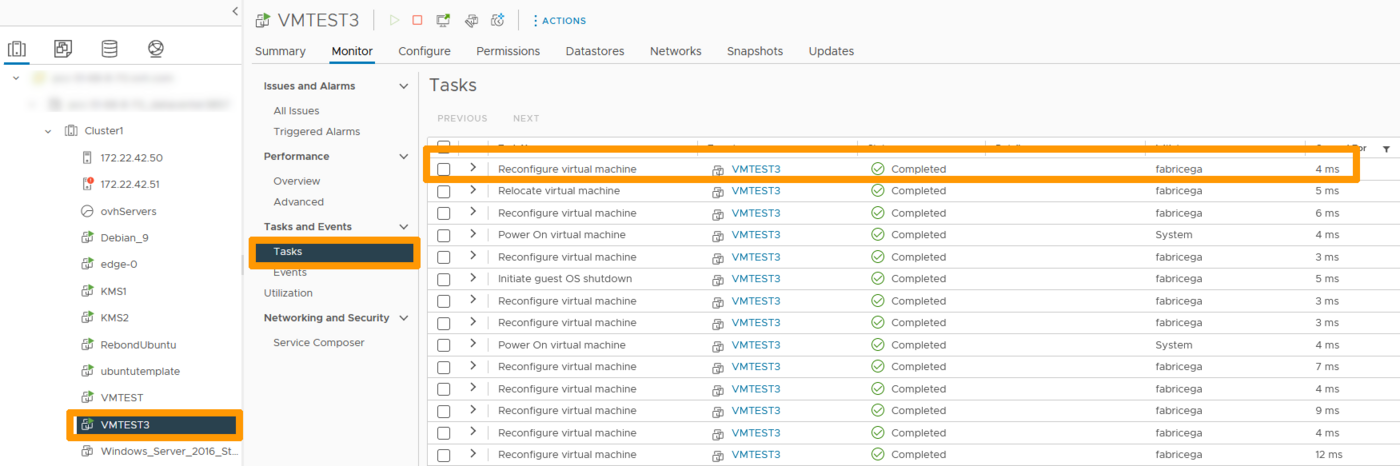

Dans le client vSphere, faites un clic droit sur la machine virtuelle qui doit être à nouveau chiffrée. Dans l'entrée VM Policies du menu, choisissez Chiffrer à nouveau.

L'opération liée au nouveau chiffrement peut se faire avec la machine virtuelle allumée, car uniquement la clé DEK est chiffrée à nouveau.

Le nouveau chiffrement s'effectue en quelques millisecondes car l'opération effectuée n'est qu'un renouvellement du chiffrement de la clé DEK. Cette clé est maintenant chiffrée à l'aide de la nouvelle clé vSphere Native Key Provider.

Cliquez sur la machine virtuelle sur laquelle le chiffrement a été modifié et allez dans l'onglet Résumé. Vous pouvez constater que le chiffrement utilise un fournisseur de clés natif à coté du cadenas.

Chiffrement d'un Datastore d'un cluster vSAN

Vous avez la possibilité de chiffrer le Datastore d'un cluster vSAN à la place des machines virtuelles.

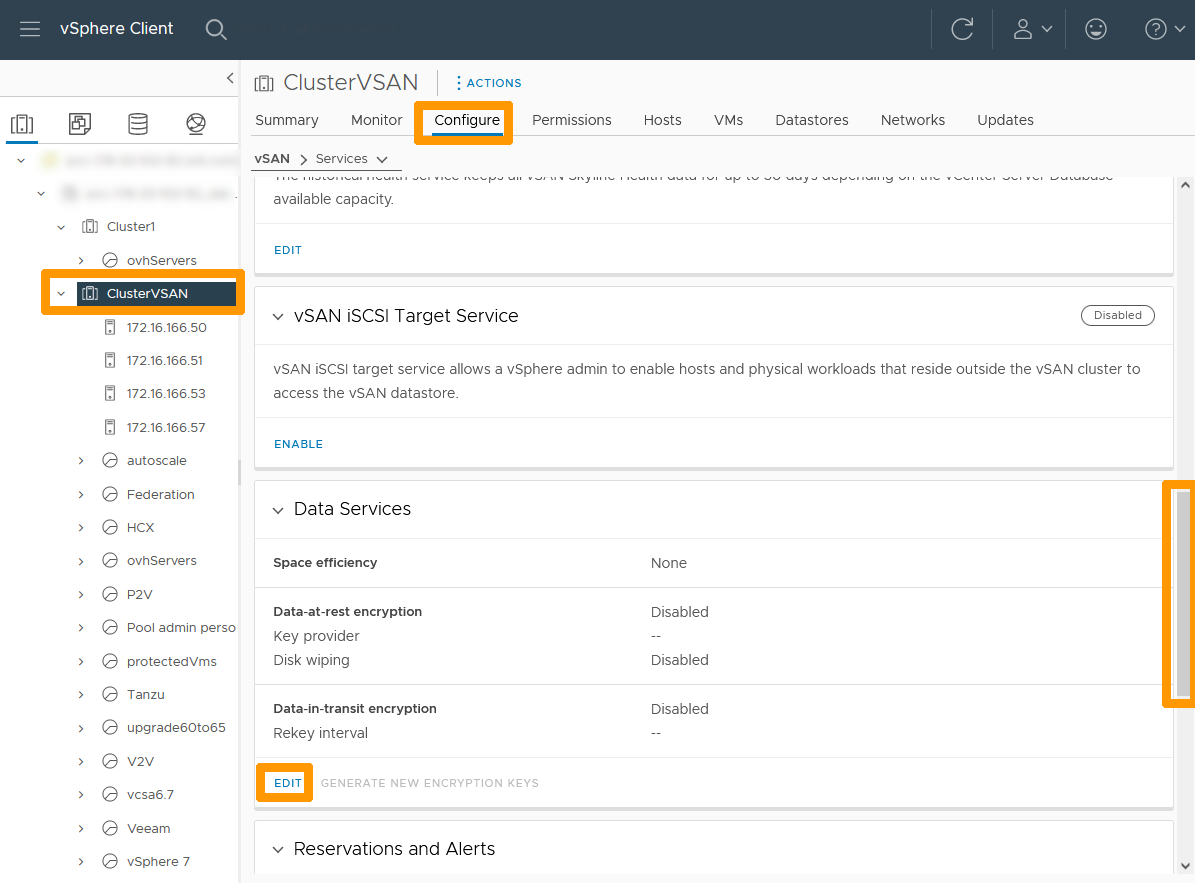

Dans votre interface vSphere, positionnez-vous sur votre cluster vSAN à droite, sélectionnez l'onglet Configurer, faites défiler la fenêtre jusqu'à Services de données et cliquez sur Modifier.

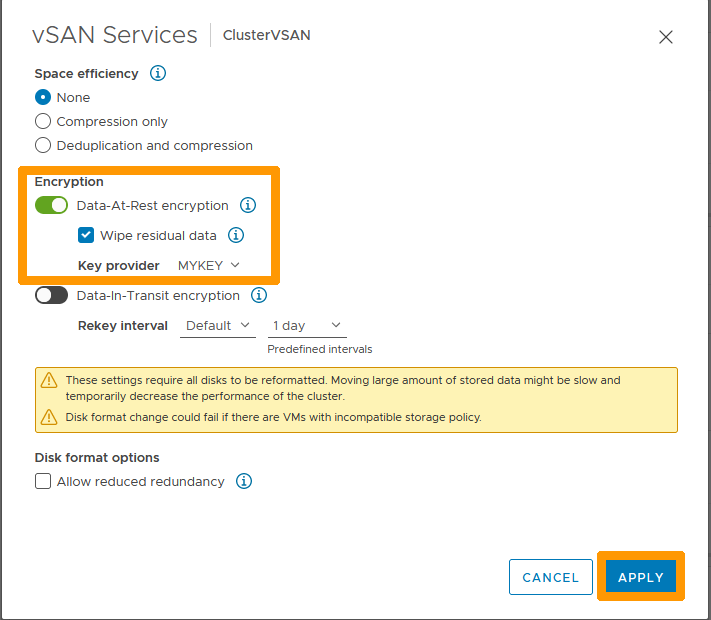

Activez le Chiffrement des données au repos, cochez la case Effacer les données résiduelles, choisissez votre Fournisseur de clés et cliquez sur APPLIQUER.

Un avertissement vous informe qu'un problème de performance pourrait survenir lors de l'activation de ces paramètres, n'en tenez pas compte.

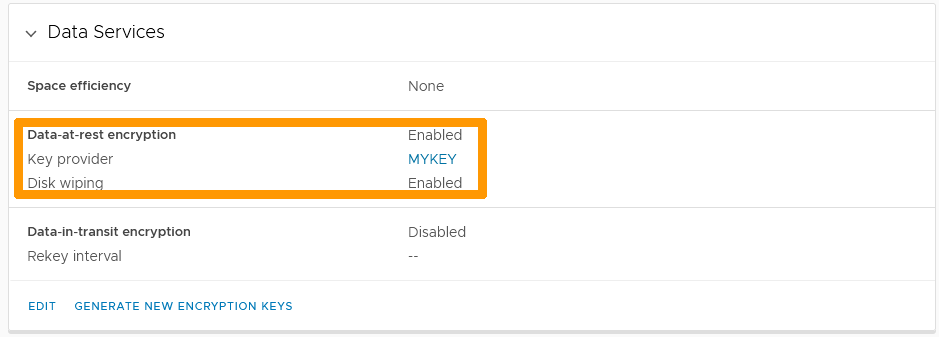

Revenez sur Services de données et vous constaterez que le Chiffrement de données au repos est activé avec votre clé.

Aller plus loin

Présentation VMware de vSphere Native Key Provider

Documentation VMware du processus de chiffrement sur vSphere

Documentation VMware concernant vSphere Native Key Provider

Échangez avec notre communauté d’utilisateurs.