Attiva le connessioni Okta SSO con il tuo account OVHcloud

Obiettivo

L'autenticazione SSO (Single Sign-On) è disponibile per accedere al tuo account OVHcloud. Per attivare queste connessioni, il tuo account e i tuoi account Okta devono essere configurati con l'aiuto di SAML (Security Assertion Markup Language).

Questa guida ti mostra come associare il tuo account OVHcloud a un servizio Okta esterno.

Prerequisiti

- Essere amministratore di un servizio Okta

- Disporre di un account OVHcloud attivo

Accesso allo Spazio Cliente OVHcloud

- Link diretto: SAML SSO

- Percorso di navigazione:

Identità, sicurezza e operazioni>Users>SSO connection

Procedura

Affinché un provider di servizi (ad esempio, l'account OVHcloud) stabilisca una connessione SSO con un provider di identità (ad esempio, il tuo servizio Okta), l'essenziale è stabilire un rapporto di fiducia reciproca memorizzando la connessione SSO nei due servizi.

Registrare OVHcloud a Okta

Il tuo servizio Okta agisce come provider di identità. Le richieste di autenticazione del tuo account OVHcloud saranno accettate solo se l'hai precedentemente dichiarato come organismo terzo di fiducia.

Ciò significa che deve essere aggiunto come Applications.

Accedi all'interfaccia di amministrazione di Okta con il tuo account amministratore.

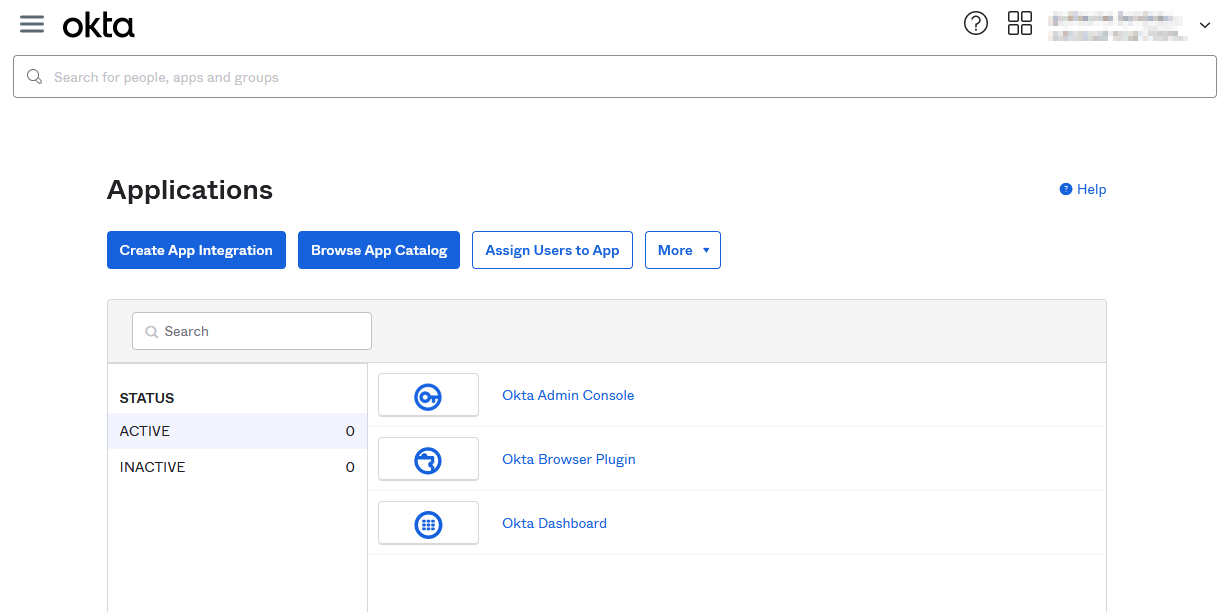

Accedi alle Applications e torna alle Applications.

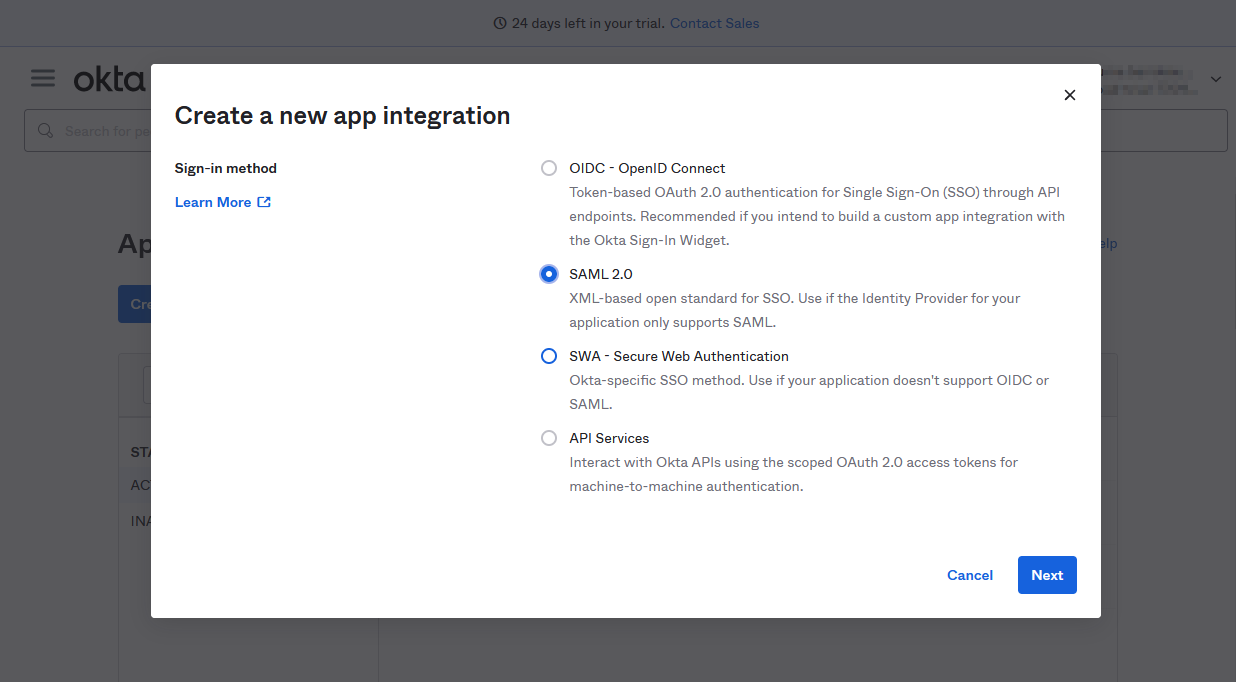

Clicca su Create App Integration e seleziona SAML 2.0.

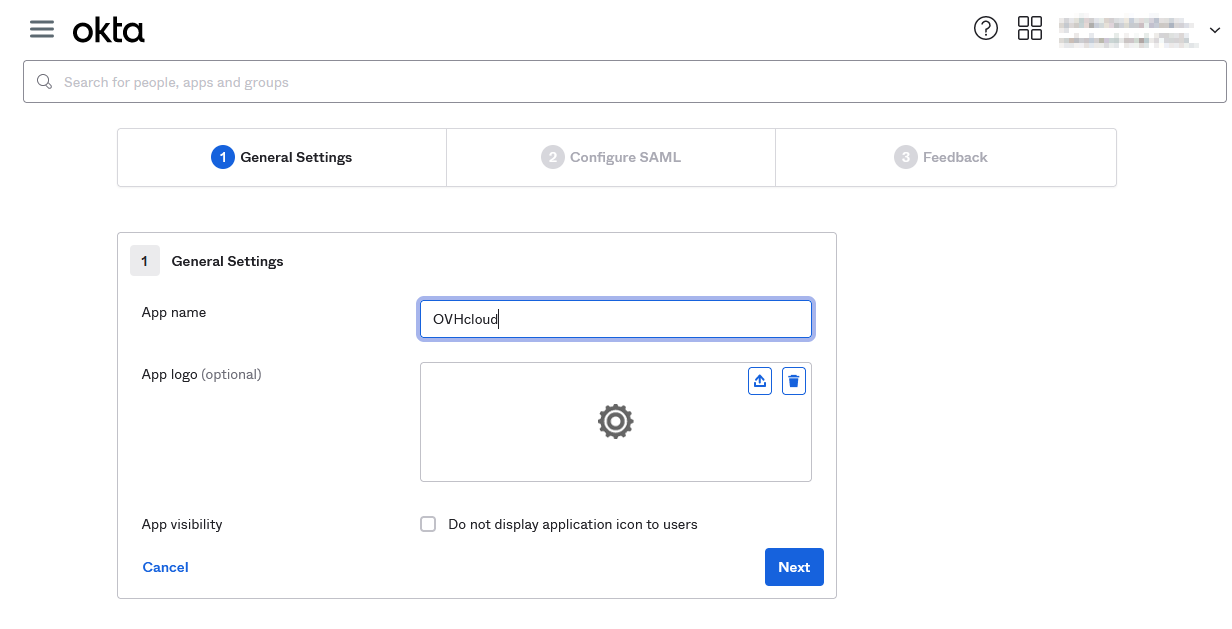

Allo step "General Settings" aggiungi un nome per questa applicazione, come OVHcloud, e un logo se vuoi. Clicca su Next.

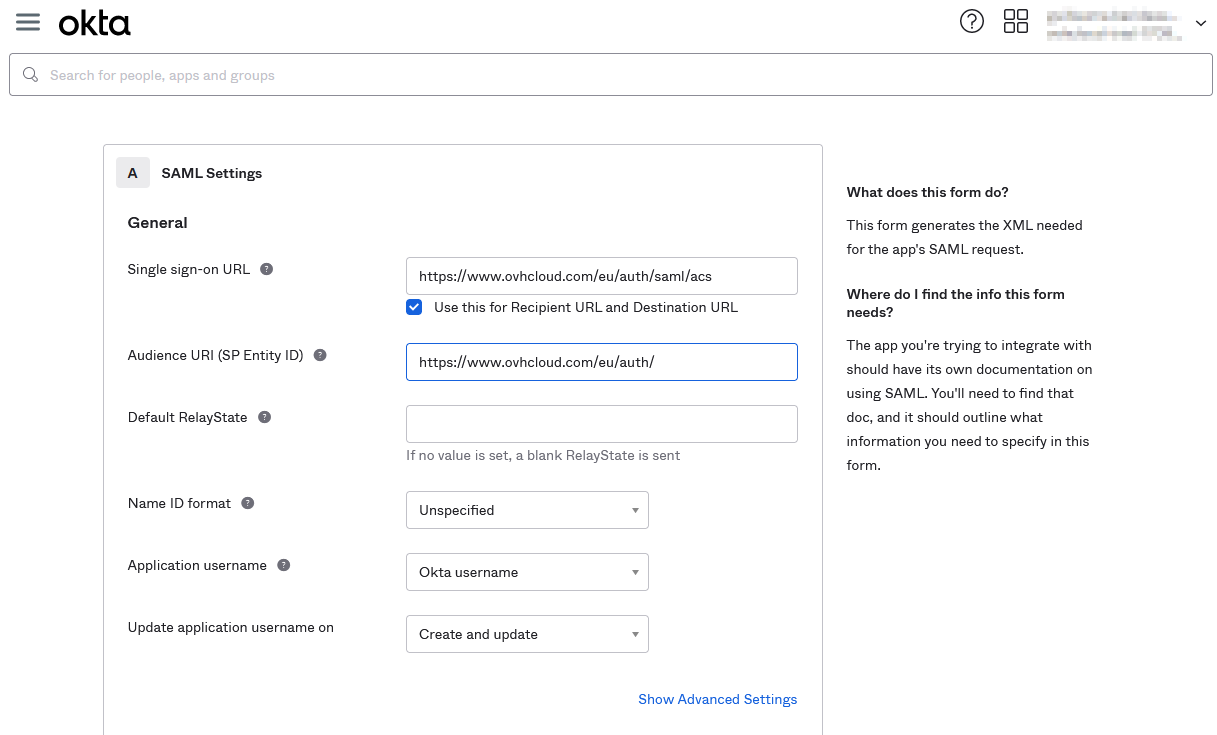

Allo step "Configure SAML", completa i campi Single sign-on URL e Audience URI con i valori della tua regione:

- Regione UE: Single sign-on URL:

https://www.ovhcloud.com/eu/auth/saml/acse Audience URI:https://www.ovhcloud.com/eu/auth/ - Regione CA: Single sign-on URL:

https://www.ovhcloud.com/ca/auth/saml/acse Audience URI:https://www.ovhcloud.com/ca/auth/

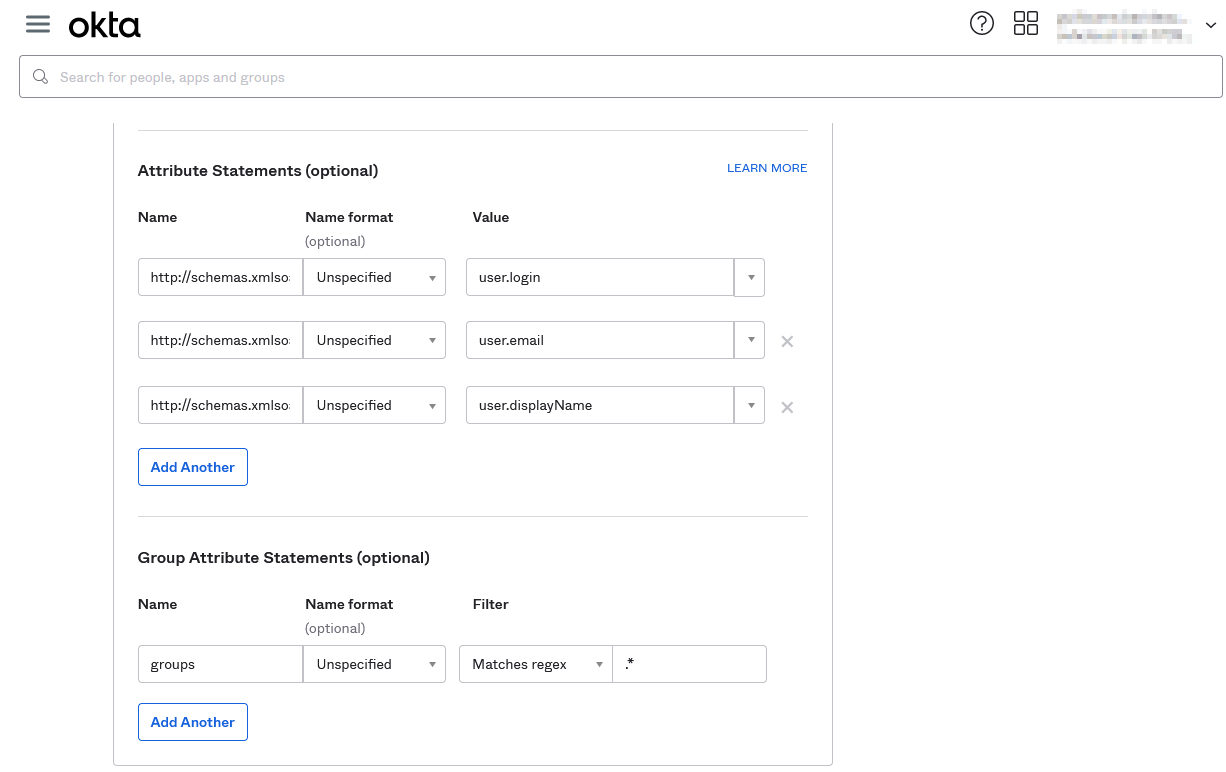

Definisci gli Attribute Statements:

- Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upne Value:user.login - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddresse Value:user.email - Name:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/namee Value:user.displayName

Definisci i Group Attribute Statements:

- Name:

groupse Filter:Matches regex:.*(Adatta il filtro se vuoi essere più preciso)

Clicca su Next.

Allo step "Feedback", seleziona l'opzione in funzione e clicca su Finish.

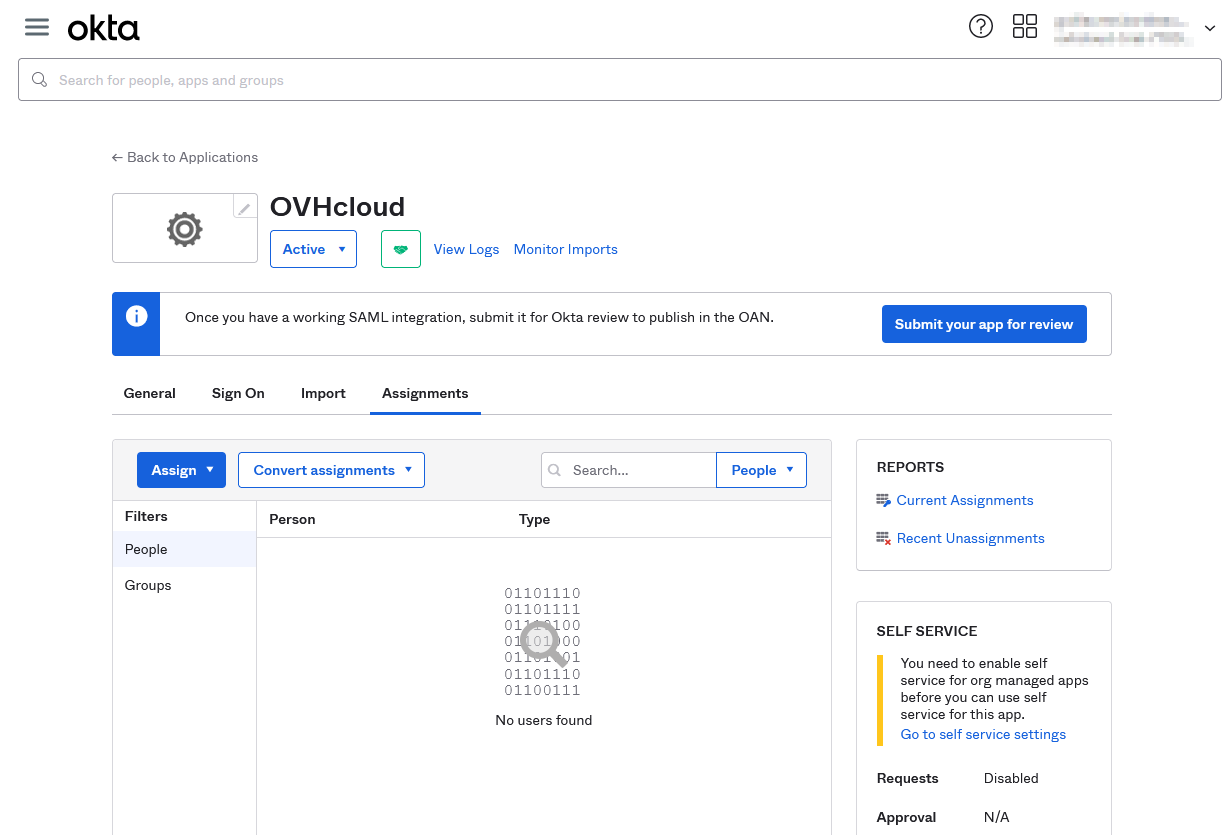

Apri l'applicazione, accedi alla scheda Assignments e assegna agli utenti o ai gruppi l'accesso.

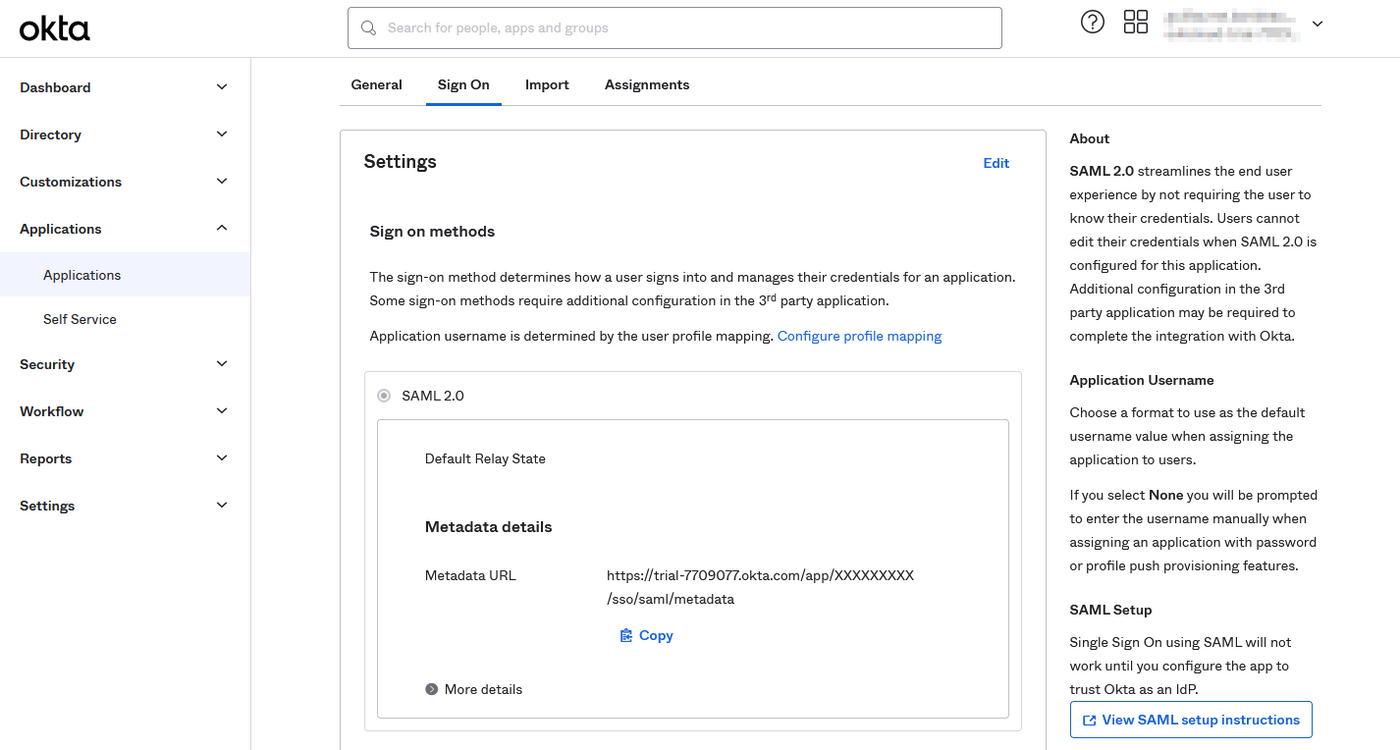

Prima di passare alla sezione successiva, clicca sulla scheda Sign On, accedi a Metadata URL e salva il file XML fornito.

Il tuo servizio Okta si fida di OVHcloud come provider di servizi. Lo step successivo consiste nell'assicurarsi che l'account OVHcloud si fidi dell'Okta come provider.

Salva Okta sull'account OVHcloud e configura la connessione

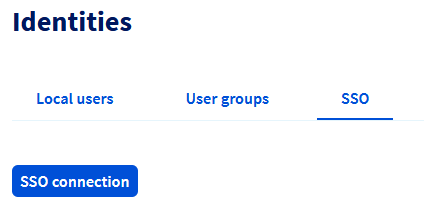

Per aggiungere Okta come affidabilità provider, è necessario fornire i metadati del provider. Apri la pagina SAML SSO e clicca sul pulsante Connessione SSO.

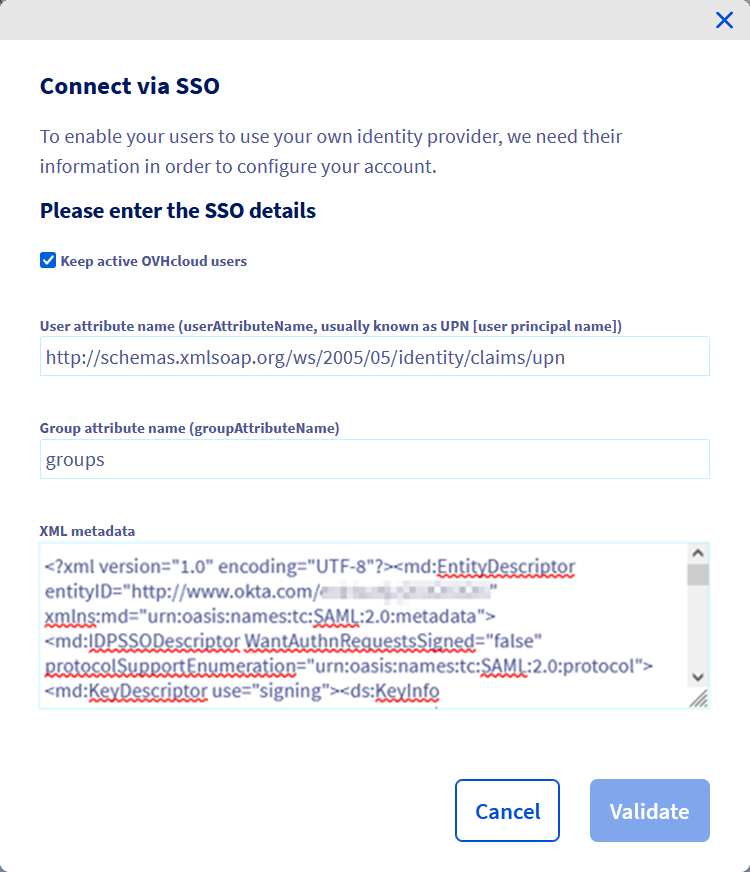

Inserisci i metadati XML del tuo servizio Okta. Completa il campo "Nome dell'attributo utente" con il valore http://schemas.xmlsoap.org/ws/2005/05/identity/claims/upn e il campo "Nome dell'attributo del gruppo" con il valore Group. Clicca su Conferma.

Per conservare gli utenti locali, spunta la casella Conservare gli utenti OVHcloud attivi.

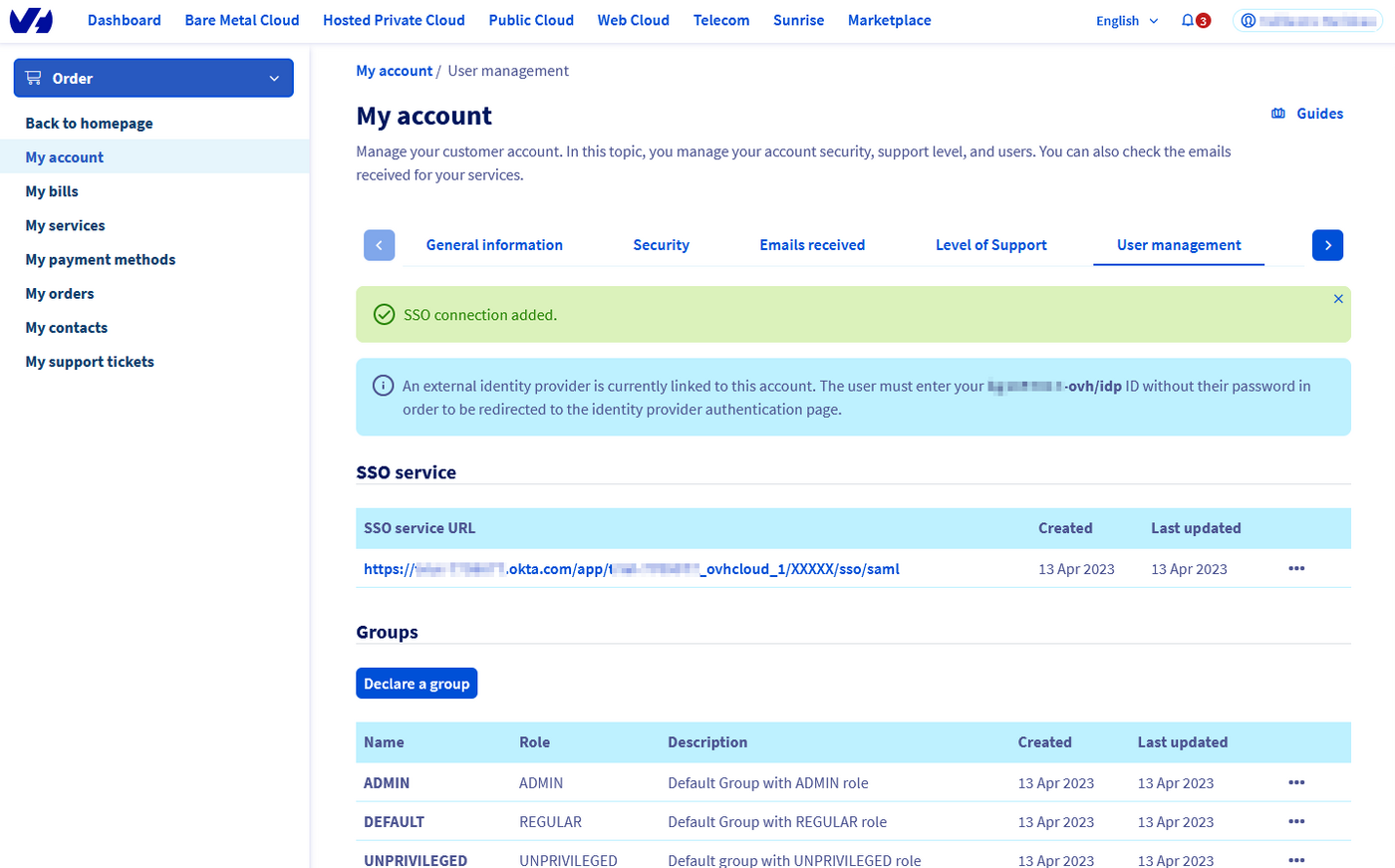

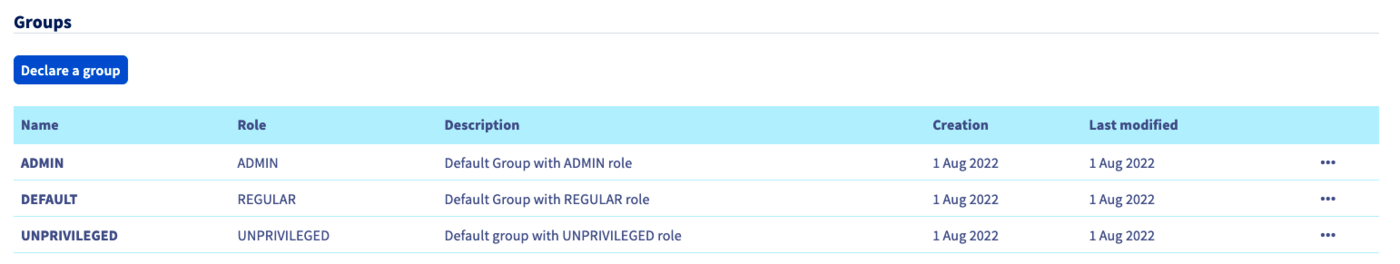

A questo punto è necessario trovare Okta come provider di identità e i gruppi predefiniti.

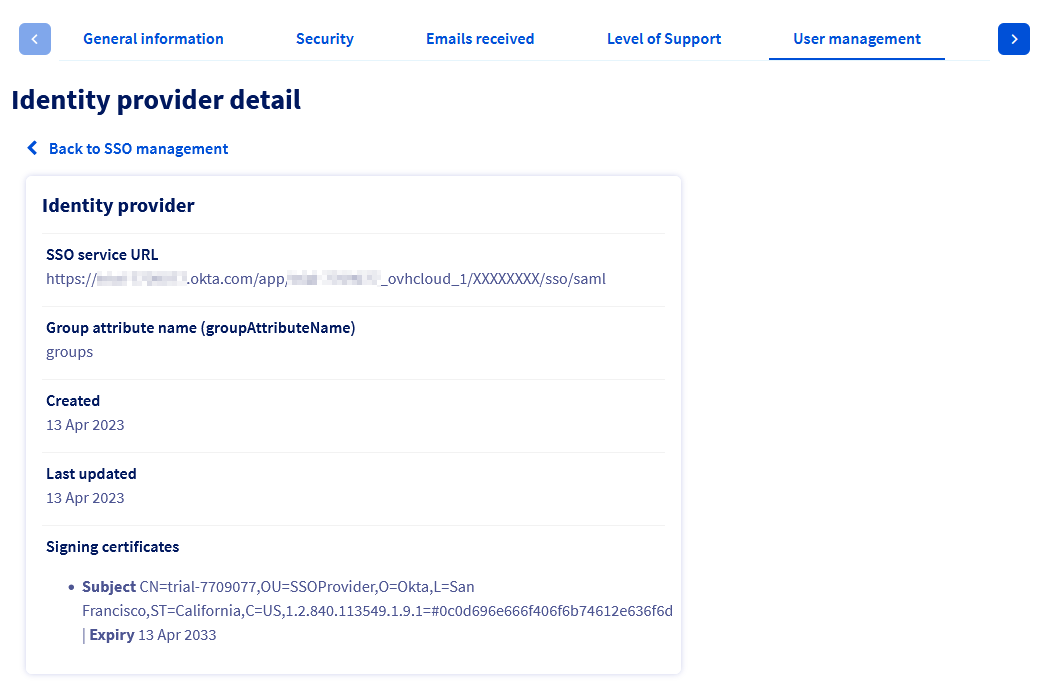

Per maggiori informazioni, clicca sul link sotto "URL del servizio SSO".

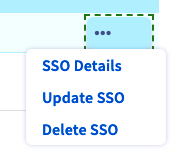

Il pulsante ... permette di aggiornare o rimuovere l'SO e consulta i dettagli.

Il tuo servizio Okta è considerato un provider di identità affidabile. È comunque necessario aggiungere gruppi al tuo account OVHcloud.

Se stai cercando di accedere via SSO, probabilmente comparirà un messaggio di errore Not in valid groups.

Infatti, il tuo account OVHcloud verifica se l'utente che si autentica appartiene a un gruppo esistente sull'account.

A questo punto è necessario attribuire i roles ai gruppi di utenti Okta in OVHcloud. In caso contrario, il tuo account OVHcloud non sa cosa è autorizzato a fare l'utente e, di default, non viene assegnato alcun diritto.

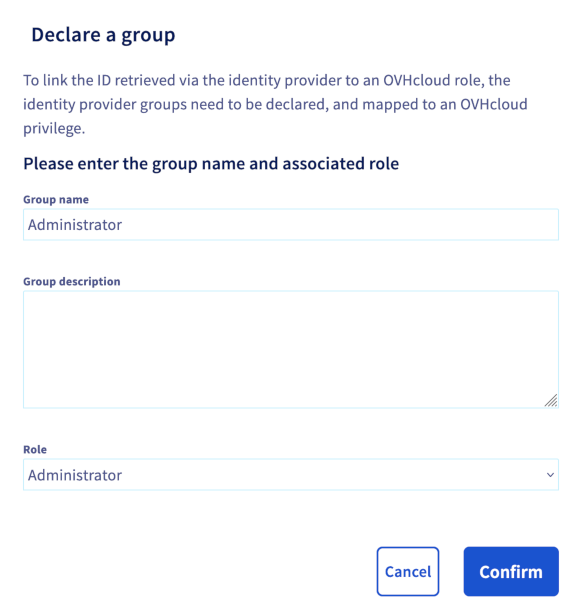

Nella sezione Identità, apri la scheda Gruppi di utenti. Clicca sul pulsante Dichiarare un gruppo e completa i campi:

- Group name: Nome del gruppo in Okta

- Role: Livello dei diritti concessi a questo gruppo

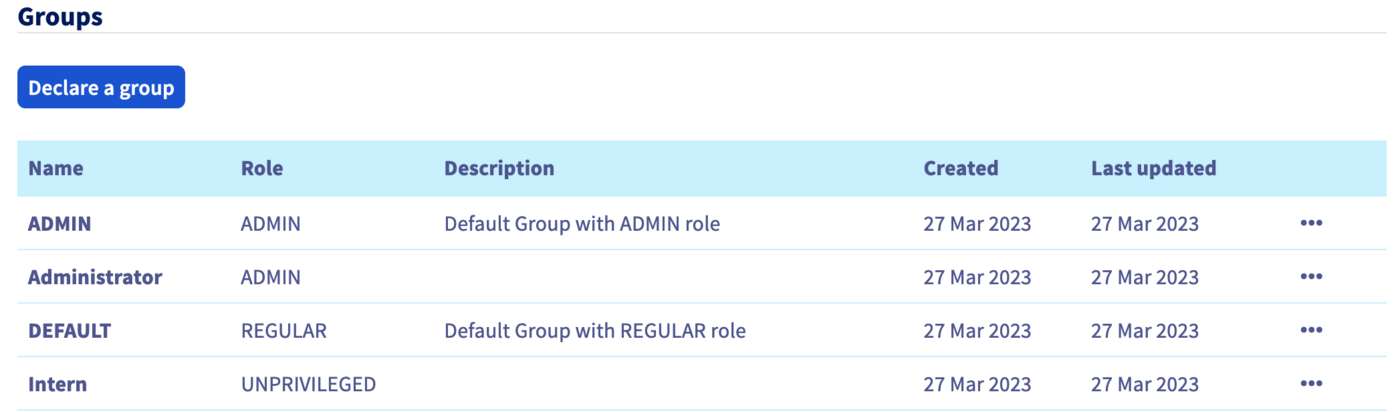

Verifica che il gruppo sia aggiunto al tuo account OVHcloud nella sezione "Gruppi":

Quando ti connetti successivamente con un utente del gruppo Intern, il tuo account OVHcloud riconoscerà che l'utente ha il ruolo "UNPRIVILEGED" specificato dal suo gruppo.

Attenzione: se concedi il privilegio Nessuno, sarà necessario assegnare i diritti a questo gruppo tramite le politiche IAM.

In seguito, potrai disconnetterti dal tuo account e collegarti nuovamente al tuo Okta come provider.

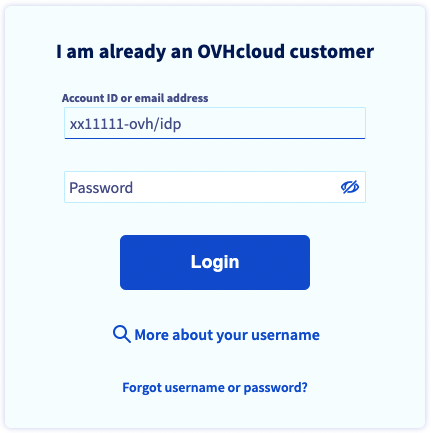

Connexion via SSO

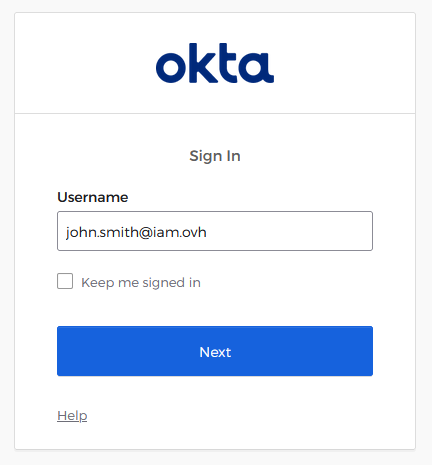

Nella pagina di identificazione OVHcloud, inserisci il tuo identificativo seguito da /idp senza password e clicca sul pulsante Connessione.

Verrai reindirizzato alla tua pagina di connessione a Okta. Inserisci l'identificativo e la password di un utente dell'Okta e clicca sul pulsante Sign in.

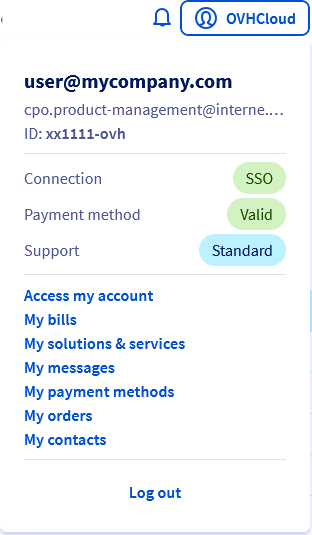

Adesso sei connesso con lo stesso identificativo cliente, ma tramite l'utente Okta.

Per saperne di più

Rendere sicuro il tuo account OVHcloud e gestire le tue informazioni personali

Configurazione e gestione della password del tuo account

Rendere sicuro il tuo account OVHcloud con la doppia autenticazione

Come utilizzare le politiche IAM dallo Spazio Cliente.

Contatta la nostra Community di utenti.